Professional Documents

Culture Documents

Listas de Control de Acceso Acl

Uploaded by

MoraManCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Listas de Control de Acceso Acl

Uploaded by

MoraManCopyright:

Available Formats

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Siguiendo con los temas de Seguridad Informtica, abordamos ahora la utilizacin de las listas de control de acceso (ACLs) como mecanismo de seguridad lgica.

Comenzamos definiendo el concepto de Seguridad lgica como conjunto de procedimientos utilizados para controlar el acceso lgico no autorizado al informacin, tanto si se intenta hacer estando almacenada dicha informacin como si est transmitiendo.

La Seguridad Lgica consiste, entonces, en la aplicacin de barreras y procedimientos que resguarden el acceso a los datos y slo se permita acceder a ellos a las personas autorizadas para hacerlo.

Resumiendo podemos decir que la Seguridad Lgica debe garantizar que 'todo lo que no est permitido debe estar prohibido'.

Introduccin

Qu son las Listas de Control de Acceso o ACLs?

Las ACL (Access Control Lists), como su nombre indica, son listas de condiciones que permiten designar permisos de acceso acualquier elemento del sistema o directorio en general. En funcin de estas condiciones, se concede o deniega el acceso a lamodificacin de

1 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

las propiedades de estos elementos a los diferentes usuarios o procesos del sistema. Es, por tanto, un mecanismo deseguridad del sistema.En el caso de referirnos, por ejemplo, al sistema de archivos, las ACL proporcionan un nivel adicional de seguridad a los archivos, yaque extiende el clsico esquema de permisos.En el caso de referirnos, por ejemplo, a routers las ACL establecen condiciones que se aplican al trfico que viaja a travs de la interfaz del router. Es decir, las ACL informan al router de qu tipo de paquetes debe aceptar y cules rechazar.En el artculo vamos a referirnos a ambos tipos de ACLs. En el caso de los sistemas de archivos ext4, referidas a entornos GNU/Linux yen el caso de de los routers referidas a los dispositivos enrutadores de Cisco. Las ACLs permiten asignar permisos a usuarios o grupos concretos. Por ejemplo, sepueden dar ciertos permisos a dos usuarios sobre unos archivos sin necesidad deincluirlos en el mismo grupo. Los archivos y directorios tienen conjuntos de permisos configurados para elpropietario del archivo, el grupo al que pertenece el dueo del archivo y los otrosusuarios del sistema. Sin embargo, estos permisos tienen sus limitaciones. Porejemplo, no se pueden configurar diferentes permisos para usuarios diferentes. Parasolucionar este problema se crearon las Listas de Control de Acceso (Access ControlLists, ACLs) .

Sistemas de archivos con ACLs

El concepto de ACL permite un control ms preciso que los permisos del archivo pors solos, al dar al propietario de un objeto la capacidad de conceder o denegaraccesos usuario por usuario.

Este mecanismo est disponible en la mayora de Unix (Solaris, AIX, HP-UX, etc.),mientras que en otros que no lo proporcionan por defecto, como GNU/Linux, peropuede instalarse como un paquete adicional (acl).

GNU/Linux soporta 2 tipos bsicos de ACL: - ACL estndar: ACL de control de directorios y ficheros. Contiene nicamente las entradas para los tipos propietario, grupo propietario y otros, que corresponden a los bits de permiso convencionales para archivos y directorios. - ACL extendida: ACL que incluye ms elementos. Una entrada mscara y puede contener al mismo tiempo distintas entradas de los tipos usuario nombrado y grupo nombrado.

2 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Las ACLs se pueden configurar: 1. Por usuario 2. Por grupo 3. A travs de la mscara de permisos

Requerimientos del sistema

En general, para trabajar con ACL debemos comprobar que: - El ncleo debe soportar y estar compilado para soportar atributos extendidos y ACL.El sistema de archivos tiene que montarse con atributos extendidos y ACL. - Se tienen que instalar las utilidades de espacio de usuario para establecer el ACL: paquete acl.

Respecto al primer punto y en el caso de Ubuntu, la utilizacin de ACL est activada en el Kernel.

Respecto al segundo punto, cuando se va a trabajar con ACL en un sistema de archivos determinado (/home) en el archivo /etc/fstab hay que indicarlo de la forma siguiente: # cat /etc/fstab|grep home /dev/sda2 /home ext4 defaults,acl 0 # cat /etc/fstab|grep home# /dev/sda2 /home ext4 defaults,acl 0 /dev/sda2 Para no tener que hacer un reboot del sistema, simplemente podemos remontar laparticin para que use acl ejecutando la orden siguiente: # mount -o remount -o acl /dev/sda2 /home# Ahora podemos ya utilizar ACLs en nuestro sistema.Respecto al tercer punto, instalamos el paquete acl (puede que est instalado pordefecto). # sudo apt-get install acl# En este paquete estn las utilidades que nos permitirn establecer y manejar las ACLs: chacl,

3 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

getfacl y setfacl.

Tambin se puede instalar el paquete acl desde el Centro de Software de Ubuntu.

Utilizacin de ACLs en el sistema de archivos

En este punto vamos conocer la sintaxis y el funcionamiento de las ACLs en Ubuntu.Tambin aprenderemos a utilizar herramientas de gestin asociadas a las ACLssiempre dentro del mbito del sistema de archivos.

Tambin comprobaremos la ejecucin y analizaremos la salida generada por las ACLs.

Sintaxis

Una ACL se representa por tres campos separados por ":". [Tipo]:[Calificador]:ListaPermisos[,...] Tipo: "u" Usuario "g" Grupo "o" Otro "m" Mscara

Calificador: - UID (ID numrico de usuario) - GID (ID numrico de grupo) - Vaco (Asume UID,GID del creador)

4 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

ListaPermisos:

El tercer campo es el de acceso y puede ser representado de 2 maneras: - Cadena estndar rwx (las cadenas se pueden remplazar por "-" si no queremos daracceso de ese tipo) - Cadena simblica + ^

Utilidades

El paquete acl contiene las rdenes: - chacl: Permite cambiar, examinar o eliminar ACL. - getfacl: Devuelve la lista de control de acceso a un fichero o directorio. - setfacl: Asigna, modifica o elimina una lista de control de acceso de un archivo odirectorio.

Funcionamiento de las ACL

1. Mostrar ACL:

Nos situamos en el directorio ~/datos en el que tenemos permisos de escritura.Recordar que el carcter ~ equivale al directorio home del usuario. Por ejemplo,para el usuario admin sera equivalente a /home/admin/ .

La ACL para un directorio al que no se le ha asignado una ACL explcitamente, tomalos permisos de umask: $ umask 0022 Recordar que el significado de 0022, como mscara general del sistema, es elsiguiente: - Los directorios de crean con permisos: rwx r-x r-x

5 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

- Los archivos se crean con permisos: rw- r-- r--

En nuestro caso y para ver la ACL por defecto (sin asignar ninguna) del directorio(actual '.') utilizamos la orden siguiente: $ getfacl . # file: . # owner: admin # group: admin user::rwx group::r-x other::r-x Creamos en el directorio actual un par de ficheros 'archivo1' y 'archivo2' con laorden touch. $ ls -l arch* -rw-r--r-- 1 admin admin 0 2012-09-14 11:56 archivo1 -rw-r--r-- 1 admin admin 0 2012-09-14 11:56 archivo2 La acl por defecto para el fichero archivo1 es: $ getfacl archivo1 # file: archivo1 # owner: admin # group: admin user::rwgroup::r-other::r-- 2. Establecer ACL Importante: Antes de ejecutar la orden comprobar los permisos existentes paracomparar despus de establecer la ACL.

Hay tres maneras de establecer un ACL: 1. Usando el comando setfacl que sobrescribe cualquier ACL anterior. 2. Usando el comando setfacl con la opcin -m (modifica ACL). 3. Usando chacl para modificar una ACL existente.

6 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Ejemplos:

En el directorio ~/datos y sobre el fichero 'archivo1' queremos dar permisos delectura y escritura al usuario prueba que deberemos crear previamente. $ setfacl -m user:prueba:rw- ~/datos/archivo1 Ahora queremos que todos los archivos o directorios creados dentro de un directorio'archivos' en ~/datos puedan ser ledos y modificados por el usuario prueba . Laorden es la siguiente: $ setfacl -d -m u:prueba:rw- ~/datos/archivos/$ Es importante el orden en el que aparecen los argumentos. En concreto las opciones-d y -m deben aparecer en este orden. Y, en general, la opcin -m debe estarsiempre junto a [Tipo]:[Calificador]:ListaPermisos .

Algunas opciones de setfacl son: Opcin -R Descripcin

Cambia permisos a archivos y directorios de forma descendente a partir de un directorio dado.

-d

Asigna los permisos por defecto.

7 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

-b

Borra todos los permisos adicionales, conservando nicamente los bsicos de UGO.

-k

Borra los permisos por defecto.

-m

Modifica los permisos agregando/cambiando por los nuevos valores. 3. Ver las ACL La orden getfacl obtiene la lista de control de acceso del archivo o directoriodado. Podemos consultar el estatus del fichero archivo1 despus de asignar unanueva ACL de la forma: $ getfacl ~/datos/archivo1 # file: datos/archivo1 # owner: admin # group: admin user::rwuser:prueba:rwgroup::r-mask::rwother::r-Como podemos observar, prueba tiene permisos de lectura y escritura sobre elfichero archivo1

8 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Algunas opciones de getfacl son: Opcin -R Descripcin

Cambia permisos a archivos y directorios de forma descendente a partir de un directorio dado.

-d

Muestra los permisos por defecto. 4. Modificar las ACL La orden chacl modifica una ACL existente.

El formato es algo mas complicado. Por ejemplo, aadimos al usuario prueba comoalguien que puede leer el fichero archivo2 : $ chacl u::rw-,g::r--,o::---,u:prueba:r--,m::rw archivo2 La parte u::rw,g::r--,o::--- es la ACL existente y la parte u:prueba:r--,m::rw-especifica el nuevo usuario que quiero aadir a dicha acl y la mscara de derechosefectivos cuando se aada. Como se puede observar la sintaxis es diferente.

La mscara de derechos efectivos es la unin de todos los permisos ya existentes deUGO (Us

9 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

uario, Grupo, Otros ) para un fichero o directorio. Se obtiene al aadir unusuario a la ACL.

Para comprobar que han sido aadidos estos permisos a la ACL usaremos: $ getfacl archivo2 # file: archivo2 # owner: admin # group: admin user::rwuser:prueba:r-group::r-mask::rwother::---$ Es importante saber que los comandos cp y mv copian o mueven cualquier ACL asociadaa ficheros y directorios. 5. ACL por defecto Las ACLs por defecto permiten indicar cul es el juego de ACLs que queremos que seaplique automticamente a los nuevos ficheros y directorios que se creen dentro deun directorio dado. Se dice en estos casos que los permisos se heredan desde eldirectorio padre.

La sintaxis es idntica a la de una ACL normal, pero se debe usar adems la opcin-d.

Los permisos de una ACL por defecto de un directorio se transfieren a los archivosy subdirectorios de dicho directorio de dos formas: - El subdirectorio hereda la ACL por defecto del directorio padre tanto como ACL pordefecto como de ACL de acceso. - El archivo hereda la ACL por defecto como ACL de acceso.

Si el directorio padre no dispone de una ACL por defecto, los bits de permisodefinidos en umas k se

10 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

restan de los permisos al pasar por parmetro mode , y elresultado se asigna al nuevo objeto.

Si existe una ACL por defecto para el directorio padre, los bits de permisoasignados al nuevo objeto se corresponden con la porcin coincidente de lospermisos del parmetro mode y con aquellos que se definen en la ACL por defecto. Elcomando umask se descarta en este caso.

Ejemplo:

Creamos un directorio llamado 'midirectorio' y comprobamos que tiene estascaractersticas: # file: midirectorio # owner: admin # group: admin user::rwx group::r-x other::--Y sobre midirectorio ejecutamos la orden siguiente: $setfacl -m user:prueba:rwx,group:mascotas:rwx midirectorio Aadir una ACL por defecto al directorio 'midirectorio' con: $setfacl -d -m group:mascotas:r-x midirectorio La opcin -d del comando setfacl hace las siguientes modificaciones (opcin -m) enla ACL por defecto. El resultado es el siguiente: $getfacl midirectorio # file: midirectorio # owner: admin # group: admin user::rwx user:prueba:rwx group::r-x group:mascotas:rwx

11 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

mask::rwx other::--- default:user::rwx default:group::r-x default:group:mascotas:r-x default:mask::r-x default:other::--- El comando getfacl muestra tanto la ACL de acceso como la ACL por defecto.

La ACL por defecto se compone de todas las lneas que comienzan por default.

Aunque se ejecut solamente el comando setfacl con una entrada para el grupomascotas para obtener la ACL por defecto, el comando setfacl ha copiadoautomticamente las entradas restantes de la ACL de acceso para crear una ACL pordefecto vlida.

Las ACL por defecto nicamente intervienen cuando se crean nuevos elementos, quesolamente heredan permisos de la ACL por defecto de su directorio padre.

La entrada mask define los permisos de acceso mximos que tienen validez para todaslas entradas de la clase group.

Si ahora se crea un subdirectorio 'misubdir' ste heredar la ACL por defecto. mkdir midirectorio/misubdir getfacl midirectorio/misubdir # file: midirectorio/misubdir # owner: admin # group: admin user::rwx user:prueba:rwx group::r-x group:mascotas:rwx

12 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

mask::rwx other::--default:user::rwx default:group::r-x default:group:mascotas:r-x default:mask::r-x default:other::--- 6. ACL extendida Una ACL extendida (extended) contiene adems una entrada mask (mscara) y puedeincluir varias entradas del tipo named user (usuario identificado por el nombre) y named group (grupo identificado por el nombre). Tipo dueo Formato en texto

user::rwx

nombre usuario

13 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

user:name:rwx

grupo del dueo

group::rwx

nombre grupo

group:name:rwx

14 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

mascara

mask::rwx

otros

other::rwx

Los permisos definidos en las entradas dueo y otros siempre tienen vigencia.

Excepto la entrada mascara, el resto de entradas (nombre usuario, grupo del dueo ynombre grupo ) pueden estar activadas o bien enmascaradas. Si se han definidopermisos tanto en las entradas mencionadas en primer lugar como en la mscara,tendrn validez. Los permisos que slo han sido definidos en la mscara o en lapropia entrada, no tienen validez.

Si en la primera columna de la salida de la orden ls -l aparece un signo + hace referencia a una ACL extendida. $ ls -dl dir1 drwxrwx---+ 2 admin admin 4096 oct 14 19:47 dir1

15 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Ejemplos 1. Vamos a explicar qu hace la siguiente orden y cmo quedara el esquema depermisos despus de su ejecucin: $ getfacl fich1 | setfacl --set-file=- fich2 La orden obtiene los permisos del fichero 'fich1' y los asigna (utilizando laredireccin de entrada '|') al archivo 'fich2'. Estamos utilizando el argumento set-file con el '-' que indica que se est tomando como permisos los que le lleganpor la redireccin '|'. En resumen, despus de la ejecucin de la orden fich1 yfich2 tendrn los mismos permisos, incluidas ACLs establecidas en fich1. 1. Eliminamos los permisos predeterminados en la lista de control de acceso de un directorio. Para ello utilizamos la opcin -k (--remove-default): $setfacl -k ~/dir1 1. Si queremos eliminar todos los permisos en la lista de control de acceso de undirectorio, volviendo a la situacin inicial utilizamos la opcin -b (--remove-all): $setfacl -b ~/dir1 1. Vamos a explicar qu hace la siguiente orden y cmo quedara el esquema depermisos despus de su ejecucin: $setfacl -R -b ~/dir1 1. Veamos qu hace la orden siguiente: $ setfacl -R -d -m group:grupo1:rwx "./dir/" La orden acta sobre el directorio 'dir' que es un subdirectorio del directorioactual. Establece como ACL para usuarios del grupo 'grupo1' sobre 'dir' todos lospermisos (rwx), lo hace de forma recursiva (-R) sobre toda la estructura quecuelgue de 'dir' y establece esta ACL por defecto (-d). 1. Escribimos ahora la orden que guarde en un archivo las ACL de todo el directorioy su contenido en un archivo dentro del propio directorio, llamado dir.acl.

Primero comprobamos los permisos de 'dir': $ getfacl dir/ # file: dir/ # owner: admin # group: admin user::rwx

16 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

group::r-x other::r-x default:user::rwx default:group::r-x default:group:grupo1:rwx default:mask::r-x default:other::r-x Ejecutamos ahora la orden que guarda las ACL: $ getfacl -R dir > dir/dir.acl Ahora podramos asignar estas ACL a cualquier otro directorio que quisiramos.

Utilizacin de ACLs en routers

Definicin

En el mbito de los dispositivos routers, las ACLs son listas de condiciones que seaplican al trfico que viaja a travs de la interfaz del router.

Las ACL indican al router qu tipo de paquetes aceptar o rechazar en base a lascondiciones establecidas en ellas y que permiten la administracin del trfico yaseguran el acceso, bajo esas condiciones, hacia y desde una red.

La aceptacin y rechazo se pueden basar en la direccin origen, direccin destino,protocolo de capa superior y nmeros de puerto.

Por lo tanto, una ACL es un grupo de sentencias que define cmo se procesan lospaquetes que: - Entran a las interfaces de entrada - Se reenvan a travs del router - Salen de las interfaces de salida del router

17 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

En principio si las ACL no estn configuradas en el router, todos los paquetes quepasen a travs del router tendrn acceso a todas las partes de la red.

Es posible crear ACL en protocolos de red enrutados, como el Protocolo de Internet(IP) y el Intercambio de paquetes de internetwork (IPX), entre otros. Se debedefinir una ACL para cada protocolo enrutado habilitado en la interfaz.

Adems, se necesita crear una ACL por separado para cada direccin, una para eltrfico entrante y otra para el saliente.

Como hemos comentado, las ACL se definen segn el protocolo, la direccin o elpuerto. Por ejemplo, si el router tiene dos interfaces configuradas para IP, IPX yAppleTalk, se necesitan 12 ACLs separadas. Una ACL por cada protocolo, multiplicadapor dos por direccin entrante y saliente, multiplicada por dos por el nmero deinterfaces.

Se puede configurar una ACL por protocolo, por direccin y por interfaz. - Una ACL por protocolo: para controlar el flujo de trfico de una interfaz, se debedefinir una ACL para cada protocolo habilitado en la interfaz. - Una ACL por direccin: las ACL controlan el trfico en una direccin a la vez deuna interfaz. Deben crearse dos ACL por separado para controlar el trfico entrantey saliente. - Una ACL por interfaz: las ACL controlan el trfico para una interfaz, por ejemplo,Fast Ethernet 0/0.

Las ACL no actan sobre paquetes que se originan en el mismo router. Las ACL seconfiguran para ser aplicadas al trfico entrante o saliente. - ACL de entrada: los paquetes entrantes se procesan antes de ser enrutados a lainterfaz de salida. - ACL de salida: los paquetes entrantes se enrutan a la interfaz de salida y luegoson procesados a travs de la ACL de salida.

18 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Objetivos de las ACL

En resumen, los objetivos que se persiguen con la creacin de ACL son: - Limitar el trfico de red y mejorar el rendimiento de la red. Al restringir eltrfico de vdeo, por ejemplo, las ACL pueden reducir ampliamente la carga de lared y en consecuencia mejorar el rendimiento de la misma. - Controlar el flujo del trfico. Las ACL pueden restringir el envo de lasactualizaciones de enrutamiento. Si no se necesitan actualizaciones debido a lascondiciones de la red, se preserva el ancho de banda. - Proporcionar un nivel bsico de seguridad para el acceso a la red. Por ejemplo, lasACL pueden permitir que un host acceda a una parte de la red y evitar que otroacceda a la misma rea. Por ejemplo, el host-1 se le permite el acceso a la red de - Produccin, y al host-2 se le niega el acceso a esa red. - Establecer qu tipo de trfico se enva o se bloquea en las interfaces del router.Por ejemplo, permitir que se enve el trfico relativo al correo electrnico, y sebloquea el trfico de ftp. - Otorgar o denegar permiso a los usuarios para acceder a ciertos tipos de archivos,tales como FTP o HTTP.

Funcionamiento de las ACL

Para explicar el funcionamiento utilizaremos el software Cisco IOS.

El orden de las sentencias ACL es importante . - Cuando el router est decidiendo si se enva o bloquea un paquete, el IOS prueba elpaquete, verifica si cumple o no cada sentencia de condicin, en el orden en que secrearon las sentencias . - Una vez que se verifica que existe una coincidencia, no se siguen verificando otrassentencias de condicin .

Por lo tanto, Cisco IOS verifica si los paquetes cumplen cada sentencia decondicin de arriba hacia abajo, en orden. Cuando se encuentra una coincidencia, seejecuta la accin de aceptar o rechazar y ya no se continua comprobando otras ACL.

19 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Por ejemplo, si una ACL permite todo el trfico y est ubicada en la parte superiorde la lista, ya no se verifica ninguna sentencia que est por debajo.

Si no hay coincidencia con ninguna de las ACL existentes en el extremo de la listase coloca por defecto una sentencia implcita deny any (denegar cualquiera). Y,aunque la lnea deny any no sea visible s que est ah y no permitir que ningnpaquete que no coincida con alguna de las ACL anteriores sea aceptado. Se puedeaadir de forma explcita por aquello de 'verla' escrita y tener esa tranquilidad.

Veamos el proceso completo: 1. Cuando entra una trama a travs de una interfaz, el router verifica si ladireccin de capa 2 (MAC) concuerda o si es una trama de broadcast. 2. Si se acepta la direccin de la trama, la informacin de la trama se elimina yel router busca una ACL en la interfaz entrante. 3. Si existe una ACL se comprueba si el paquete cumple las condiciones de la lista. 4. Si el paquete cumple las condiciones, se ejecuta la accin de aceptar o rechazarel paquete. 5. Si se acepta el paquete en la interfaz, se compara con las entradas de la tablade enrutamiento para determinar la interfaz destino y conmutarlo a aquellainterfaz. Luego el router verifica si la interfaz destino tiene una ACL. 6. Si existe una ACL, se compara el paquete con las sentencias de la lista y si elpaquete concuerda con una sentencia, se acepta o rechaza el paquete segn seindique. 7. Si no hay ACL o se acepta el paquete, el paquete se encapsula en el nuevoprotocolo de capa 2 y se enva por la interfaz hacia el dispositivo siguiente.

Creacin de ACL

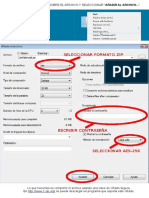

Utilizamos la herramienta de simulacin Packet Tracer y una topologa de red muysencilla, formada por un router, dos switch y 2PCs, cada uno de ellos en unasubred.

Trabajaremos desde el modo de configuracin global: (config)#

Hay dos tipos de ACL y utilizan una numeracin para identificarse:

20 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

- ACL estndar: del 1 al 99 - ACL extendida: del 100 al 199 ACLs estndar: sintaxis Las ACL estndar en un router Cisco siempre se crean primero y luego se asignan auna interfaz.

Tienen la configuracin siguiente: Router(config)# access-list numACL permit|deny origen [wild-mask] El comando de configuracin global access-list define una ACL estndar con unnmero entre 1 y 99.

Se aplican a los interfaces con: Router (config-if)# ip access-group numACL in|out - In: trfico a filtrar que ENTRA por la interfaz del router - out : trfico a filtrar que SALE por la interfaz del router. - wild-mask: indica con 0 el bit a evaluar y con 1 indica que el bit correspondientese ignora. Por ejemplo, si queremos indicar un nico host 192.168.1.1 especifico:192.168.1.1 con wild-mask 0.0.0.0 y si queremos especificar toda la red clase Ccorrespondiente lo hacemos con 192.168.1.0 y wild-mask 0.0.0.255.

Para la creacin de ACL estndar en importante: Seleccionar y ordenar lgicamente las ACL. Seleccionar los protocolos IP que se deben verificar. Aplicar ACL a interfaces para el trfico entrante y saliente. Asignar un nmero exclusivo para cada ACL.

Ejemplo 1

21 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Supongamos que queremos crear en un Router0 una ACL con el nmero 1 (numACL) quedeniegue el host 192.168.1.2. Desde configuracin global: Router0(config)# access-list 1 deny 192.168.1.2 0.0.0.0 Si queremos eliminar una ACL: Router0(config)# no access-list Para mostrar las ACL: Router0# show access-list Standard IP access list 1 deny host 192.168.1.2 permit any Recordar que para salir del modo de configuracin global (config) hay que escribir'exit'.

Ahora hay que utilizar el comando de configuracin de interfaz para seleccionar unainterfaz a la que aplicarle la ACL: Router0(config)# interface FastEthernet 0/0 Por ltimo utilizamos el comando de configuracin de interfaz ip access-group paraactivar la ACL actual en la interfaz como filtro de salida: Router0(config-if)# ip access-group 1 out Ejemplo 2

Tenemos la siguiente topologa de red.

22 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Vamos a definir una ACL estndar que permita el trafico de salida de la red192.168.1.0/24.

La primera cuestin que se plantea es dnde instalar la ACL? en qu router? enqu interfaz de ese router?.

En este caso no habra problema porque solo tenemos un router, el Router0. Pero laregla siempre es instalar la ACL lo ms cerca posible del destino. Router0#configure terminal Router0(config)#access-list 1 permit 192.168.1.0 0.0.0.255 Router0(config)#interface S0/0/0 Router0(config-if)#ip access-group 1 out Ahora borramos la ACL anterior y vamos a definir una ACL estndar que deniegue un host concreto. Router0(config)#no access-list 1 Router0(config)#access-list 1 deny 192.168.1.10 0.0.0.0 Router0(config) #access-list 1 permit 192.168.1.0 0.0.0.255 Router0(config)#interface S0/0/0 Router0(config-if)#ip access-group 1 out ACLs extendidas Las ACL extendidas filtran paquetes IP segn: - Direcciones IP de origen y destino - Puertos TCP y UDP de origen y destino - Tipo de protocolo (IP, ICMP, UDP, TCP o nmero de puerto de protocolo). Las ACLs extendidas usan un nmero dentro del intervalo del 100 al 199. Al final de la sentencia de la ACL extendida se puede especificar, opcionalmente,el nmero de puerto de protocolo TCP o UDP para el que se aplica la sentencia:

20 y 21: datos y programa FTP 23: Telnet 25: SMTP 53: DNS 69: TFTP

Definir ACL extendida, sintaxis: Router(config)# access-list numACL {permit|deny}

23 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

protocolo fuente [mascara-fuente destino mascara-destino operador operando] [established] - numACL: Identifica nmero de lista de acceso utilizando un nmero dentro delintervalo 100-199 - protocolo: IP, TCP, UDP, ICMP, GRE, IGRP - fuente | destino: Identificadores de direcciones origen y destino - mascara-fuente | mascara-destino: Mscaras de wildcard - operador: lt, gt, eq, neq - operando: nmero de puerto - established: permite que pase el trfico TCP si el paquete utiliza una conexinestablecida. - Respecto a los protocolos: - Slo se puede especificar una ACL por protocolo y por interfaz. - Si ACL es entrante, se comprueba al recibir el paquete. - Si ACL es saliente, se comprueba despus de recibir y enrutar el paquete a lainterfaz saliente. - Se puede nombrar o numerar un protocolo IP.

Asociar ACL a interfaz, sintaxis: Router(config-if)# ip access-group num_ACL {in | out} Ejemplo 1

En el esquema anterior, denegar FTP entre las subredes y permitir todo lo dems. Router0(config)# access-list 101 deny tcp 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255 eq 21 Router0(config)# access-list 101 deny tcp 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255 eq 20 Router(config)# access-list 101 permit ip any any Router(config)# interface F0/1 Router0(config-if)#ip access-group 101 in Ejemplo 2

En el esquema anterior, denegar solo telnet a la subred 192.168.1.0. Router0(config)# access-list 101 deny tcp 192.168.1.0 0.0.0.255 any eq 23

24 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

Router(config)# access-list 101 permit ip any any Router(config)# interface F0/0 Router0(config-if)#ip access-group 101 out Ubicacin de las ACLs Es muy importante el lugar donde se ubique una ACL ya que influye en la reduccindel trfico innecesario.

El trfico que ser denegado en un destino remoto no debe usar los recursos de lared en el camino hacia ese destino.

La regla es colocar las: - ACL estndar lo ms cerca posible del destino (no especifican direcciones destino). - ACL extendidas lo ms cerca posible del origen del trfico denegado. As el trficono deseado se filtra sin atravesar la infraestrucra de red

Conclusin

Hemos visto dos formas diferentes de definir y utilizar las ACL. Como mecanismopara extender/reducir los privilegios de archivos y directorios en un sistema dearchivos y como mecanismo de control del trafico entrante y saliente endispositivos router. Pero en ambos casos el objetivo es la separacin deprivilegios y as establecer los permisos adecuados en cada caso particular.

Pero existe otro mbito de utilizacin de las listas de control de acceso tambinmuy interesante, que es en los servidores proxys. Servidores proxy como Squid,entre otros, disponen de esta herramienta que permite determinar qu equiposaccedern a Internet a travs del proxy y cules no.

En cualquiera de estos casos de aplicacin de las listas de control de accesocomprobamos el gran papel que desempean como media de seguridad lgica, ya que sucometido siempre es

25 / 26

MONOGRFICO: Listas de control de acceso (ACL)

Escrito por Elvira Mifsud Domingo, 30 de Septiembre de 2012 00:00

controlar el acceso a los recursos o activos del sistema.

26 / 26

You might also like

- Listas de Control de Acceso AclDocument26 pagesListas de Control de Acceso AcldesarnaoNo ratings yet

- Listas de Control de Acceso AclDocument26 pagesListas de Control de Acceso AclAngel Giovanny ToapantaNo ratings yet

- Acl - Seguridad Informática PDFDocument14 pagesAcl - Seguridad Informática PDFces.alexander.cvNo ratings yet

- ch04 TodoDocument20 pagesch04 TodoJOSE TOMAS CHINER PUCHADESNo ratings yet

- PermisosDocument24 pagesPermisosmarsa cotoNo ratings yet

- Comandos para La Gestión de ACLs #4sysadminsDocument3 pagesComandos para La Gestión de ACLs #4sysadminscarlos jNo ratings yet

- Castro - Lenin 03si02 - Guia2Document8 pagesCastro - Lenin 03si02 - Guia2LENIN DARIO CASTRO VIVANCONo ratings yet

- Grupo2Eliazar Marcelo Victor CristianDocument4 pagesGrupo2Eliazar Marcelo Victor Cristianjose jorgeNo ratings yet

- Casos 8,9 y Ejercicio 9Document5 pagesCasos 8,9 y Ejercicio 9Daylight_anaNo ratings yet

- Acl en Gnu-LinuxDocument3 pagesAcl en Gnu-LinuxAneudy Hernandez PeñaNo ratings yet

- Uso de Listas de Control de Acceso en LinuxDocument16 pagesUso de Listas de Control de Acceso en LinuxSteve CastleNo ratings yet

- PASO 4 Yuderly Actual PDFDocument14 pagesPASO 4 Yuderly Actual PDFyuderlyNo ratings yet

- Como Quitar Permisos A Las Carpetas Con CaclsDocument7 pagesComo Quitar Permisos A Las Carpetas Con CaclsmanuelbucaroNo ratings yet

- Cuentas Usuario Linux. Gestión de ACLs y CuotasDocument6 pagesCuentas Usuario Linux. Gestión de ACLs y CuotasArturo Martin RomeroNo ratings yet

- Comando Cacls y Hirens BootcdDocument3 pagesComando Cacls y Hirens BootcdnicoavnNo ratings yet

- Uso ACLsDocument7 pagesUso ACLsHugo ColatoNo ratings yet

- Acls Linux Samba PDFDocument16 pagesAcls Linux Samba PDFchubijonesNo ratings yet

- Gestionando Usuarios Gnu - LinuxDocument15 pagesGestionando Usuarios Gnu - LinuxAndrea RodriguezNo ratings yet

- Comandos Linux para Gestiocc81n de Usuarios y Grupos1Document16 pagesComandos Linux para Gestiocc81n de Usuarios y Grupos1Cesar BcNo ratings yet

- Guia de ACLS en LinuxDocument3 pagesGuia de ACLS en LinuxDennis Isaias Cervantes NuñezNo ratings yet

- Clase ComandosDocument36 pagesClase Comandospquirozg9565No ratings yet

- Tarea 1.3 - Listas de Control de Acceso (PP2) Francisco Martín MuñozDocument4 pagesTarea 1.3 - Listas de Control de Acceso (PP2) Francisco Martín Muñozrosa mel anoNo ratings yet

- PracticaU4 ConexionesDocument7 pagesPracticaU4 ConexionesCarlos OrtizNo ratings yet

- ACL Windows: Cómo modificar permisos con caclsDocument9 pagesACL Windows: Cómo modificar permisos con caclsjucorueNo ratings yet

- Actividad Individual LINUX PDFDocument7 pagesActividad Individual LINUX PDFyespeterNo ratings yet

- Propiedad y Proteccion MultiusuarioDocument7 pagesPropiedad y Proteccion MultiusuarioErick CamachoNo ratings yet

- CACLS Comando para ver y modificar permisos ACL en WindowsDocument8 pagesCACLS Comando para ver y modificar permisos ACL en WindowsBetto Pinto CcunoNo ratings yet

- Seguridad de Archivos en Un Sistema LinuxDocument7 pagesSeguridad de Archivos en Un Sistema LinuxMarlon PérezNo ratings yet

- Conoce La Arquitectura de Permisos de Linux Al DetalleDocument15 pagesConoce La Arquitectura de Permisos de Linux Al DetalleJuan Carlos Larrazabal GilNo ratings yet

- Grupo 4Document5 pagesGrupo 4Vanessa CriolloNo ratings yet

- Asi104 c02 Usuarios GruposDocument8 pagesAsi104 c02 Usuarios GruposMH ZINo ratings yet

- ChmodDocument5 pagesChmodMonica Quispe NinaNo ratings yet

- 0004-IsO07 CONT R11 ComandocaclsDocument2 pages0004-IsO07 CONT R11 Comandocaclsannnaa12No ratings yet

- Chuleta de Aso ExamenDocument16 pagesChuleta de Aso ExamenGabriel SanchoNo ratings yet

- Ficha de Identificación de Trabajo de InvestigaciónDocument9 pagesFicha de Identificación de Trabajo de InvestigaciónRitchie VzNo ratings yet

- Paso 4 - Gestionando Usuario Linux GRUPO 4Document22 pagesPaso 4 - Gestionando Usuario Linux GRUPO 4diego ferNo ratings yet

- Expo 10-6Document5 pagesExpo 10-6almitaangie.mrNo ratings yet

- Permisos archivos LinuxDocument27 pagesPermisos archivos LinuxmtrodiazNo ratings yet

- Lenguaje de Control de DatosDocument8 pagesLenguaje de Control de DatosYustin Yaison Chaverra CuestaNo ratings yet

- 3 4 Directorios de Trabajo de Los Usuarios y 3 5 Seguridad en Los Sistemas de ArchivosDocument8 pages3 4 Directorios de Trabajo de Los Usuarios y 3 5 Seguridad en Los Sistemas de ArchivosAJNo ratings yet

- Unidad 5. Permisos de Archivos y DirectoriosDocument5 pagesUnidad 5. Permisos de Archivos y DirectoriosCecilia NavarreteNo ratings yet

- Guia de - Lab-4Document7 pagesGuia de - Lab-4Ian CardenasNo ratings yet

- Unidad 2, 2. - Niveles de Seguridad en Sistemas LinuxDocument17 pagesUnidad 2, 2. - Niveles de Seguridad en Sistemas LinuxsbustamNo ratings yet

- LINUX - Capítulo 7Document14 pagesLINUX - Capítulo 7Juan MolinaNo ratings yet

- 3.4. - Directorios de Trabajo de Los Usuarios y 3.5. - Seguridad en Los Sistemas de ArchivosDocument8 pages3.4. - Directorios de Trabajo de Los Usuarios y 3.5. - Seguridad en Los Sistemas de ArchivosEduardo Gauna0% (2)

- Paso 4 201494 29 SDDocument23 pagesPaso 4 201494 29 SDAndrea RodriguezNo ratings yet

- Ejemplo Resena CriticaDocument34 pagesEjemplo Resena CriticamanueNo ratings yet

- Lab10 2 4Document6 pagesLab10 2 4Jessica Carolina CalapaquiNo ratings yet

- Cap 15Document27 pagesCap 15Agustin SantuchoNo ratings yet

- Paso 4 Carlos Moreno.Document13 pagesPaso 4 Carlos Moreno.Caro ArroyaveNo ratings yet

- Administración de cuentas de usuarios en LinuxDocument7 pagesAdministración de cuentas de usuarios en LinuxgatyguampoNo ratings yet

- TallerLinux 1Document34 pagesTallerLinux 1worecs78No ratings yet

- Redes de Computadoras - Listas de Control de AccesoDocument10 pagesRedes de Computadoras - Listas de Control de AccesoBryan Alexander Romero CabalNo ratings yet

- Lab10 2 4Document6 pagesLab10 2 4darlin jhoel teran condorNo ratings yet

- TSO 4G1 Olvera Emmanuel AC4Document8 pagesTSO 4G1 Olvera Emmanuel AC4Emmanuel Alejandro Olvera LeonNo ratings yet

- Cómo Hacer El Almacenamiento Físico BASE DE DATOSDocument12 pagesCómo Hacer El Almacenamiento Físico BASE DE DATOSalejohers100% (2)

- Venlly Bernal 201494 1 Paso 4Document19 pagesVenlly Bernal 201494 1 Paso 4venlly BernalNo ratings yet

- 19714-Modulo - Exportacion A3ecoDocument48 pages19714-Modulo - Exportacion A3ecoMoraManNo ratings yet

- Politica de Privacidad El PaisDocument53 pagesPolitica de Privacidad El PaisMoraManNo ratings yet

- Canal de Comunicacion Interna y Denuncias NCDocument7 pagesCanal de Comunicacion Interna y Denuncias NCMoraManNo ratings yet

- Abitualidad Actividad Economica 2Document4 pagesAbitualidad Actividad Economica 2MoraManNo ratings yet

- Actualiza VPS protege servidorDocument2 pagesActualiza VPS protege servidorMoraManNo ratings yet

- ISO27000 Contenido CompletoDocument19 pagesISO27000 Contenido CompletoVictor Hugo Hurtado Jaramillo100% (1)

- Cifrado de Información PDFDocument26 pagesCifrado de Información PDFyoalithNo ratings yet

- Anteproyecto Ley Proteccion DatosDocument72 pagesAnteproyecto Ley Proteccion DatosMoraManNo ratings yet

- Obligación RETA ingresos menores SMIDocument4 pagesObligación RETA ingresos menores SMIMoraManNo ratings yet

- Tabla Comparativa CRMDocument1 pageTabla Comparativa CRMMoraManNo ratings yet

- Autonomo para Poder FacturarDocument3 pagesAutonomo para Poder FacturarMoraManNo ratings yet

- Presentacion Check-List Soporte LOPD PublicosDocument4 pagesPresentacion Check-List Soporte LOPD PublicosMoraManNo ratings yet

- NFS y Samba: compartir carpetas en LinuxDocument22 pagesNFS y Samba: compartir carpetas en LinuxmferuiNo ratings yet

- Proteccion Puesto TrabajoDocument11 pagesProteccion Puesto TrabajoMoraManNo ratings yet

- Manual de Configuración Telsome Con Freepbx - v3 - 1Document9 pagesManual de Configuración Telsome Con Freepbx - v3 - 1MoraManNo ratings yet

- Mta Cg3100 Um SPDocument56 pagesMta Cg3100 Um SPVictor OrejaNo ratings yet

- ControlesISO27002 2005Document1 pageControlesISO27002 2005andreina_jaramilloNo ratings yet

- Quadro Free PBXDocument12 pagesQuadro Free PBXMoraManNo ratings yet

- Cifrar ArchivoDocument1 pageCifrar ArchivoMoraManNo ratings yet

- Modulo GrutinetDocument4 pagesModulo GrutinetMoraManNo ratings yet

- Aastra 6700i Phone Label DesignationsDocument19 pagesAastra 6700i Phone Label DesignationsDarryl CresswellNo ratings yet

- Manual DoliposDocument60 pagesManual DoliposMoraManNo ratings yet

- Sobre LopdDocument5 pagesSobre LopdMoraManNo ratings yet

- Document Ac I On Client eDocument25 pagesDocument Ac I On Client eMoraManNo ratings yet

- TeamViewer Manual Wake On LAN EsDocument13 pagesTeamViewer Manual Wake On LAN EsMoraManNo ratings yet

- (CSIRTcv) Guía de Seguridad en El TeletrabajoDocument20 pages(CSIRTcv) Guía de Seguridad en El TeletrabajoMoraManNo ratings yet

- 2 de Septiembre Informe Riesgos Globales de Seguridad de TiDocument23 pages2 de Septiembre Informe Riesgos Globales de Seguridad de TiMoraManNo ratings yet

- 00b Instalación de PrestashopDocument12 pages00b Instalación de PrestashopMoraManNo ratings yet

- PCI HandbookDocument18 pagesPCI HandbookMoraManNo ratings yet

- Éxito de las pymes valencianas a través de las TICDocument60 pagesÉxito de las pymes valencianas a través de las TICEdGar DeRaNo ratings yet

- Microsoft Word MonografiaDocument30 pagesMicrosoft Word MonografiarobertoNo ratings yet

- 1 Manufactura 30Document4 pages1 Manufactura 30Yenili Mex SanchezNo ratings yet

- Anestesiologia RaquideaDocument38 pagesAnestesiologia RaquideaWILLAN IVANNo ratings yet

- Libro Medico Clifford A Pickover en Español 1-57Document62 pagesLibro Medico Clifford A Pickover en Español 1-57Jose Reynel AnguloNo ratings yet

- Decreto No645 12 Que Establece El Reglamento Orgánico Del Ministerio de EducaciónDocument14 pagesDecreto No645 12 Que Establece El Reglamento Orgánico Del Ministerio de EducaciónIsmenia PolancoNo ratings yet

- ComSaludDocument5 pagesComSaludRubén VillarroelNo ratings yet

- Estrellas Del Cielo en La Tierra, Sofia Del Mar Zabala.Document9 pagesEstrellas Del Cielo en La Tierra, Sofia Del Mar Zabala.Sofia Del mar Zabala VillamilNo ratings yet

- Proyecto InyectablesDocument15 pagesProyecto InyectablesDeylith RMNo ratings yet

- Brown 1989Document9 pagesBrown 1989Sandra Del Carpio AzañeroNo ratings yet

- Economia T4Document7 pagesEconomia T4Nuria del Cerro VegaNo ratings yet

- Tipos de PensamientoDocument13 pagesTipos de PensamientoPaulNo ratings yet

- Paquete Didactico Crear Con Ciencia 6 Al 10 de DiciembreDocument23 pagesPaquete Didactico Crear Con Ciencia 6 Al 10 de Diciembresuanny tabarezNo ratings yet

- Herramientas MetodológicasDocument40 pagesHerramientas Metodológicasrebe2010100% (2)

- AGMADocument13 pagesAGMAnbv86No ratings yet

- Randall Rona - Escribir FiccionDocument104 pagesRandall Rona - Escribir FiccionSciphyon Uchiha100% (7)

- Catalogo Día Del Papá - Expo Pulgosas VIPDocument19 pagesCatalogo Día Del Papá - Expo Pulgosas VIPJaviera Guiselle Arcos VeraNo ratings yet

- Memorias de Calculo (Casa Lote 72)Document6 pagesMemorias de Calculo (Casa Lote 72)Sergio DominguezNo ratings yet

- Seleccion de PersonalDocument15 pagesSeleccion de Personalmanuel fco chavezNo ratings yet

- CAPÍTULO 20 - UrticariaDocument9 pagesCAPÍTULO 20 - Urticariaa180767No ratings yet

- Plan Haccp Vegetales PDFDocument56 pagesPlan Haccp Vegetales PDFMaximo Alberto Parhuana Paredes100% (1)

- EMPAQUEDocument4 pagesEMPAQUELiz CaroNo ratings yet

- Ensayo Pelicula JokerDocument2 pagesEnsayo Pelicula Jokergerlyn florezNo ratings yet

- Caso 1 FisiologíaDocument14 pagesCaso 1 FisiologíaErnesto Chavira100% (1)

- Introduccion A La Psicoterapia Tarea 3Document17 pagesIntroduccion A La Psicoterapia Tarea 3luis miguelNo ratings yet

- Proceso Administrativo DirecciónDocument30 pagesProceso Administrativo Direcciónsoledadfigueroa717No ratings yet

- Bracciales y cinturones Moebius BAC mejoran la oxigenaciónDocument4 pagesBracciales y cinturones Moebius BAC mejoran la oxigenaciónfreeland2192No ratings yet

- Protocolo Sanitario COVID-19Document44 pagesProtocolo Sanitario COVID-19TANIA YESSICA SOTO QUISPENo ratings yet

- Ensayo Gestion de CostosDocument3 pagesEnsayo Gestion de CostosElvis Tomaylla GallardoNo ratings yet

- Fernandez Gabriela - Examen Informatica Aplicada IDocument4 pagesFernandez Gabriela - Examen Informatica Aplicada IGabys FernandezNo ratings yet

- Spsu-865 Manual.01Document12 pagesSpsu-865 Manual.01Limber Saldaña MilianNo ratings yet