Professional Documents

Culture Documents

IntroSeguridad-1. Seguridad en Sistemas

Uploaded by

Jeenn Jeen0 ratings0% found this document useful (0 votes)

6 views14 pagesCopyright

© © All Rights Reserved

Available Formats

PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

0 ratings0% found this document useful (0 votes)

6 views14 pagesIntroSeguridad-1. Seguridad en Sistemas

Uploaded by

Jeenn JeenCopyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

You are on page 1of 14

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

1. SEGURIDAD EN UN SISTEMA INFORMTICO.

1. Introduccin.

1.1. Definiciones muy Bsicas.

2. Conceptos Bsicos sobre Seguridad Informtica.

2.1. Qu es la Seguridad Informtica?

2.2. Qu debemos proteger?

2.3. De qu nos debemos proteger?

2.4. Cmo nos debemos proteger?

3. Anlisis de Riesgos.

3.1. Amenaza o Riesgo

3.2. Cmo evaluar los riesgos?

3.3. Qu riesgos hay que evaluar?

4. Polticas de Seguridad.

4.1. Caractersticas de una buena poltica de seguridad.

4.2. Componentes de una buena poltica de seguridad.

5. Legislacin aplicable.

Joaqun J. Domnguez Torrecilla Pgina 1.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

1. Introduccin.

Estamos en plena revolucin tecnolgica. Cada da, los sistemas de informacin estn ms

presentes en nuestras actividades cotidianas, dndoles soporte. Hoy disponemos de sistemas que nos

permiten procesar gran cantidad de informacin en muy poco tiempo; que nos intercomunican con

el resto del mundo, facilitando nuestras relaciones sociales y comerciales; que nos permiten realizar

gran cantidad de tareas en tiempo rcord, aumentando nuestra productividad...

Esta revolucin tecnolgica afecta a todos los aspectos de nuestras vidas: la educacin, el

comercio, las relaciones personales, las finanzas, los transportes, la medicina, el ocio, etc...

El punto dbil de esta evolucin, est en los sistemas informticos que dan soporte a todas

las nuevas funcionalidades. Si no funcionan correctamente, se pierden sus funcionalidades... y

estamos hablando de educacin, comercio, medicina...

Por este motivo podemos afirmar que la revolucin tecnolgica nos hace dependientes de

los sistemas informticos. Sin ellos, nuestra vida se parara. Ya sabemos todos lo que ocurre

cuando una sucursal bancaria pierde el enlace con su central... no se puede realizar ninguna

operacin bancaria en ella!

Esta nueva situacin hace que la Seguridad Informtica cobre un papel

especialmente relevante, pues debemos garantizar el correcto funcionamiento de

nuestros sistemas informticos para poder garantizar as el correcto funcionamiento de

nuestra sociedad.

Joaqun J. Domnguez Torrecilla Pgina 2.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

1.1. Definiciones muy bsicas.

Un Sistema Informtico es un complejo conjunto formado por hardware, software y por un

equipo humano que lo gestiona. Su objetivo es el de constituir un sistema de informacin que d

soporte a determinadas actividades o negocios.

El hardware puede ser de muy diverso tipo: ordenadores, pantallas, impresoras, escners,

dispositivos de comunicaciones, etc...

Hay software de tres clases: software de base o software de sistema, aplicaciones y datos.

Muchos sistemas informticos estn compuestos por diversos subsistemas, separados

geogrficamente, pero interconectados entre s. Y en cualquier caso nunca trabajan en solitario,

intercambian informacin con otros sistemas informticos.

La Seguridad Informtica se encarga de proteger a los sistemas informticos de cualquier

ataque o accidente que les pueda perjudicar. Evidentemente la seguridad total de un sistema es una

utopa. No puede existir ningn sistema 100% seguro, pero debemos trabajar para que el porcentaje

de seguridad sea lo suficientemente alto... Cunto es lo suficientemente alto? Pues en cada caso

depender de las necesidades especficas de cada sistema.

Joaqun J. Domnguez Torrecilla Pgina 3.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

2. Conceptos Bsicos sobre Seguridad Informtica.

2.1. Qu es la Seguridad Informtica?

La seguridad de un sistema informtico consiste en garantizar las siguientes cuestiones:

1. Integridad: Los recursos del sistema slo pueden ser modificados por los agentes

autorizados.

2. Disponibilidad: El sistema informtico debe estar disponible siempre para los agentes

autorizados.

3. Confidencialidad: El acceso a los recursos del sistema es exclusivo para los agentes

autorizados.

Para determinar si un agente est o no autorizado para realizar una determinada tarea dentro

del sistema, se necesitan servicios de seguridad aadidos:

1. Autenticacin: Identificacin de los agentes.

2. Control de Acceso: Identifica qu puede hacer cada agente en el sistema.

3. No Repudio: El emisor de un mensaje, no puede negar que lo ha enviado, y el receptor

no puede negar que lo ha recibido.

4. Auditora: Registrar y analizar las acciones ejecutadas por cada agente del sistema.

2.2. Qu debemos proteger?

Un buen principio para disear la seguridad de la organizacin es conocerla en profundidad.

El primer paso para elaborar el anlisis de riesgo es concretar qu es lo que se quiere proteger,

identificando todos los recursos susceptibles de sufrir una violacin de seguridad.

Algunos autores incluyen slo los recursos ms obvios como el hardware, el software o los

datos, pero se olvidan de otros, tan importantes como esos: las personas que los generan y

mantienen, que pueden ser tambin vulnerables, mediante la ingeniera social, y servir de puente

para el acceso no autorizado al sistema informtico o la obtencin de datos.

As pues la IETF, en su RFC-1244 y en la posterior RFC-2196, establece los siguientes

grupos de recursos a proteger:

1. Hardware: Procesadores, tarjetas, teclados, terminales, estaciones de trabajo,

ordenadores personales, impresoras, unidades de disco, lneas de comunicaciones,

servidores, terminales, cableado de red, routers...

2. Software: Programas fuente, programas objeto, utilidades, programas de diagnstico,

sistemas operativos, programas de comunicaciones...

3. Datos: Durante la ejecucin, almacenados en lnea, archivados fuera de lnea, copias de

seguridad, registros de auditoras, bases de datos, en trnsito a travs de medios de

comunicacin...

Joaqun J. Domnguez Torrecilla Pgina 4.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

4. Personal: Usuarios, administradores, personas destinadas al mantenimiento del

hardware...

5. Documentacin: De programas, hardware, sistemas, procedimientos administrativos,

locales...

6. Recursos: Papel, formularios, cintas, medios pticos...

2.3. De qu nos debemos proteger?

Nos debemos proteger de cualquier ataque que pueda causar daos al sistema. Dicho ataque

ser producido por algn agente.

1. Los agentes pueden ser de diverso tipo:

1.1. Personas: Empleados, ex-empleados, curiosos, piratas, terroristas, intrusos

remunerados, etc...

1.2. Amenazas lgicas: Software defectuoso, herramientas de seguridad, puertas

traseras, bombas lgicas, canales ocultos, virus, gusanos, caballos de Troya,

programas conejo

1

, tcnicas salami

2

, etc...

1.3. Catstrofes: Inundaciones, incendios, explosiones de gas, terremotos, huracanes,

tsunamis, etc...

2. Por otra parte, los ataques pueden ser tambin de diverso tipo:

2.1. Interrupcin o denegacin del servicio: Provocan que algn recurso quede no

disponible o incluso inutilizado.

2.2. Interceptacin o acceso indebido: Consigue interceptar o capturar un recurso o

tener acceso a l.

2.3. Modificacin o destruccin: Consigue acceder a un recurso y modificarlo o

borrarlo.

2.4. Fabricacin: Consigue generar recursos falsos, similares a los atacados.

2.4. Cmo nos podemos proteger?

Implementar tcnicas de proteccin sin orden ni concierto, no lleva a ninguna parte. Seguro

que dejaramos muchos agujeros de seguridad que haran intiles nuestros esfuerzos en proteger el

sistema.

Como siempre en cualquier mbito de la ingeniera, la proteccin del sistema se debe

afrontar partiendo de un anlisis previo exhaustivo, que pueda servir de base para establecer

posteriores normas de seguridad.

1 Programa Conejo: Es un programa cuya nica finalidad es reproducirse indefinidamente, hasta colapsar los recursos

del sistema.

2 Tcnicas Salami: Consisten en el robo de cantidades muy pequeas cada vez, que acaban siendo considerables. Son

especialmente peligrosas en entornos bancarios.

Joaqun J. Domnguez Torrecilla Pgina 5.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

De esta manera, para proteger nuestro sistema debemos actuar en dos fases:

1. Realizar un Anlisis de Riesgos: Debe ser exhaustivo, identificando y estudiando los

posibles riesgos a los que est expuesto nuestro sistema.

2. Elaborar una Poltica de Seguridad adecuada: Consiste en un conjunto de normas

destinadas a proteger nuestro sistema.

Joaqun J. Domnguez Torrecilla Pgina 6.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

3. Anlisis de Riesgos.

El primer paso para la proteccin de nuestro sistema es el anlisis de riesgos. Consiste en

realizar un anlisis exhaustivo de las posibles amenazas que ponen en peligro nuestro sistema. Para

cada una de ellas, habr que identificarla, calcular su probabilidad de suceso, valorar su impacto y

recomendar una accin. Veamos esto detalladamente...

3.1. Amenaza o Riesgo.

Un Riesgo o Amenaza se caracteriza por su

naturaleza, la probabilidad de que suceda y el

impacto o coste producido cuando sucede. Dicho

coste, dependiendo del caso, se podr medir en

dinero, en prestigio e imagen de marca, en vidas

humanas... (Ver la Figura-1.1).

Figura-1.1: Amenaza, probabilidad e impacto.

Normalmente, no es posible eliminar ni la probabilidad ni el impacto de un riesgo, pero si es

posible reducirlos. Una Contramedida (o medida) intenta minimizar, en lo posible, la probabilidad

y/o el impacto de una amenaza, tal y como se muestra en la Figura-1.2.

Figura-1.2: Efecto de las Medidas contra un Riesgo.

La Evaluacin de Riesgos trata de identificar los riesgos, cuantificar su probabilidad e

impacto y analizar las medidas que los eliminen (lo que generalmente suele ser imposible), o que

disminuyan la probabilidad de que ocurran los hechos, o que mitiguen el impacto

3

.

3 [PIAT-98, 395]

Joaqun J. Domnguez Torrecilla Pgina 7.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

RIESGO O AMENAZA

PROBABILIDAD

Probabilidad de que

suceda dicha amenaza.

0 <= p

i

<= 1

IMPACTO

Coste que se produce

cuando sucede la

amenaza.

Se puede medir en

dinero, vidas humanas,

prestigio...

Tiene una

Produce un

MEDIDAS

PROBABILIDAD

IMPACTO

Minimizan y / o de un Riesgo

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

La Evaluacin de Riesgos juega un papel de vital importancia en la Seguridad Informtica,

puesto que es una manera de identificar, medir y minimizar los riesgos que sufrimos. Si bien, esta

tarea no es sencilla y se nos plantean, fundamentalmente, dos cuestiones que habremos de resolver:

1. Cmo evaluar los riesgos?

2. Qu riesgos evaluar?

Veamos estas dos cuestiones por separado...

3.2. Cmo Evaluar los Riesgos?

El problema de la seguridad no se reduce a identificar un posible riesgo y disear un sistema

para eliminarlo o amortiguarlo, esto no basta. Debemos pensar que las medidas deben

considerarse como inversiones en seguridad, pero cul es la rentabilidad de una medida

determinada? Por otra parte, no ser ms cara la medida que el riesgo? Cunto nos cuesta una

amenaza? y la medida que la contiene? Queda patente, que debemos, en lo posible, cuantificar esta

situacin.

Por todo esto, necesitamos un mtodo mediante el cual podamos cuantificar el riesgo,

cuantificar su coste real y cuantificar la rentabilidad de una determinada medida.

El mtodo que proponemos consiste en crear, para un riesgo dado, un Escenario de Anlisis

de Riesgo. En l iremos definiendo y calculando ciertas cuestiones. Al final, estaremos en

condiciones de proponer una actuacin determinada.

1. En primer lugar, se debe identificar el riesgo, esto es, debemos explicar la naturaleza de

dicho riesgo o amenaza.

2. Identificar los controles existentes para dicha amenaza. Los controles son los sistemas o

los mtodos en uso que pueden evitar dicha amenaza.

3. Analizar las debilidades de dichos controles.

4. Plantear el escenario de la amenaza, esto es, describir cmo se sucede el fallo.

5. Estimar la probabilidad de suceso del riesgo.

6. Estimar el impacto del riesgo.

7. Calcular el coste de la amenaza, ponderando el impacto del riesgo por su probabilidad

de suceso.

8. Disear una medida que contrarreste, total o parcialmente, dicha amenaza.

9. Estimar el impacto de la medida, esto es, cmo la medida influye en el impacto y en la

probabilidad del riesgo.

10. Estimar el coste de la medida, esto es, cunto nos va a costar implantar dicha medida.

11. Calcular el coste de la amenaza + medida. Se sumar lo que nos cuesta la amenaza, si se

aplica la medida, ms lo que nos cuesta la medida.

12. Se presentan las conclusiones y recomendaciones que incluirn la decisin tomada.

Joaqun J. Domnguez Torrecilla Pgina 8.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

En este ltimo aspecto, en el de las conclusiones y recomendaciones, debemos aclarar

que, en vista del anlisis de un riesgo, podemos elegir entre tres decisiones posibles:

Asumir el riesgo. Consiste en asumir que existe dicha amenaza y no hacer nada al

respecto, an conociendo su existencia. La eleccin de esta opcin, debe hacerse a un

nivel adecuado en la organizacin y con plena conciencia del riesgo que se asume. No

debe elegirse nunca esta opcin por falta de capacidad de decisin o por falta de

informacin. Generalmente slo se asume un riesgo cuando su coste es pequeo y el

coste de la medida es mucho mayor.

Implantar una medida que contenga a dicha amenaza, ya sea reduciendo la

probabilidad de que sta ocurra, o disminuyendo su impacto.

Transferir el riesgo a un tercero, por ejemplo, contratando un seguro. Esta opcin nos

puede resarcir econmicamente, pero, por ejemplo, si nuestra organizacin pierde

datos importantes, stos no se recuperarn aunque el seguro nos pague la

indemnizacin.

A continuacin, en la pgina siguiente, veremos un ejemplo de un escenario de anlisis de un

riesgo concreto:

Joaqun J. Domnguez Torrecilla Pgina 9.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

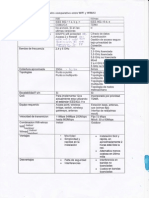

ESCENARIO DE ANLISIS DE RIESGO

Amenaza Daos causados maliciosamente por un operador al ordenador central.

Controles existentes

Siempre estn presentes dos operadores

Revisin del historial previo antes de contratar a los operadores

Debilidades del

control

La estabilidad psicolgica de los operadores no es establecida con regularidad

de manera precisa y formal

Escenario Un operador se desestabiliza psicolgicamente y destruye el ordenador

central, mientras el otro operador ha abandonado temporalmente la sala, o

bien, es capaz de convencer al otro operador para causar el dao juntos

Probabilidad de

que ocurra

< 1 por 10.000 en un ao (por operador)

Impacto de la

amenaza

360.000 (Se ha tenido en cuenta el coste de la mquina, el coste de la

operacin de reemplazo, y el coste derivado del tiempo de inoperatividad)

Coste de la

amenaza

36 Anuales (= 360.000 / 10.000) (Por operador)

Medida Realizar revisiones psicolgicas anuales a los operadores con acceso al

ordenador central.

Impacto de la

medida

El impacto de la amenaza no vara.

Se supone que se reduce la probabilidad de suceso hasta prcticamente

cero.

Coste de la medida 300 anuales por operador

(Se ha tenido en cuenta, el coste del gabinete psicolgico ms el coste de las

horas del operador dedicadas a la revisin).

Coste de amenaza

+ medida

300 - 36 = 264 anuales (por operador)

Conclusiones No es aceptable el incremento de coste de la medida. Es menos rentable

aplicar la medida que asumir el riesgo.

Adicionalmente, el efecto de este tipo de pruebas anuales sobre la moral de

los empleados es un motivo serio de preocupacin.

Por lo que se recomienda asumir el riesgo.

En este caso, hemos podido observar como a veces es ms rentable asumir un riesgo que

tomar medidas contra l. De todas formas, hay que hacer hincapi en que en esta tcnica, la cuestin

primordial radica en estimar la probabilidad y el impacto del riesgo correctamente.

Joaqun J. Domnguez Torrecilla Pgina 10.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

3.3. Qu Riesgos hay que Evaluar?

Para evaluar los riesgos en un sistema de informacin, hay que considerar, entre otros

factores, el tipo de informacin almacenada, procesada y transmitida, la criticidad de las

aplicaciones, la tecnologa usada, el marco legal aplicable, el sector de la entidad, la entidad misma

y el momento.

Para ello existen listas estndar de las que podemos extraer los riesgos aplicables a nuestro

caso. El problema sigue siendo la adaptacin de los puntos a cada caso, y asignar el peso que puede

tener cada uno de los puntos.

Desde la perspectiva de la seguridad informtica es necesario revisar si se han considerado y

evaluado las amenazas de todo tipo: errores y negligencias en general, desastres naturales, fallos de

instalaciones, o bien fraudes o delitos, y que pueden traducirse en daos a personas, datos,

programas, redes, instalaciones, u otros activos, lo que llegara a suponer un peor servicio a usuarios

internos y externos, e incluso prdida irreversible de datos, y hasta el fin de la actividad de la

entidad en los casos ms graves.

Para ello es necesario evaluar las vulnerabilidades que existen, ya que la cadena de

proteccin se podr romper con mayor probabilidad por los eslabones ms dbiles, que sern los que

preferentemente intentarn usar quienes quieran acceder de forma no autorizada.

Joaqun J. Domnguez Torrecilla Pgina 11.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

4. Polticas de Seguridad.

Empecemos por dar una definicin formal...

Las polticas de seguridad consisten en una serie de reglas y normas de procedimiento,

que conforman un mecanismo destinado a eliminar, o al menos controlar, los riesgos a los que se

enfrentan los sistemas de informacin (y por tanto las instituciones o particulares que hacen uso

de ellos).

El objetivo de una poltica de seguridad es definir cmo se va a proteger una organizacin

ante los posibles ataques, tanto internos como externos. Tiene dos partes:

1. Poltica general: define el enfoque general. Se basa en un anlisis de vulnerabilidad

previo, donde se identifican las amenazas y se clasifican por su posible incidencia en el

funcionamiento de la organizacin.

2. Reglas especficas: definen las caractersticas y acciones concretas, para cada servicio o

sistema, orientadas a cumplir los objetivos de la poltica general.

La informacin bsica para definir una buena poltica de seguridad est en el RFC-2196

4

. En

este documento se definen dos aspectos importantes: por una parte, cules son las caractersticas de

una buena poltica de seguridad, y por otra, cules son sus componentes. Profundicemos en esto...

4.1. Caractersticas de una buena poltica de seguridad.

Una poltica de seguridad debe cumplir determinadas caractersticas para ser eficiente. Las

ms importantes son las siguientes:

1. Factible: Se tiene que poder poner en prctica mediante procedimientos concretos de

administracin de sistemas, mediante la publicacin de guas sobre el uso aceptable de

los recursos informticos, o mediante otros mtodos prcticos apropiados. No debe ser

una entelequia, debe ser implementable.

2. De obligado cumplimiento: Se debe obligar su cumplimiento mediante herramientas de

seguridad, donde sea posible, y mediante sanciones, donde la prevencin no sea posible

tcnicamente.

3. No debe tener agujeros, y si los tiene hay que poder detectarlos.

4. Debe definir claramente las reas de responsabilidad de los usuarios, los

administradores y la direccin. Tiene que haber un responsable para todas las situaciones

posibles.

4 RFC-2196: http://www.rfc.net/rfc2196.html http://www.ietf.org/rfc/rfc2196.txt

Joaqun J. Domnguez Torrecilla Pgina 12.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

4.2. Componentes de una buena poltica de seguridad.

Una poltica de seguridad, para ser eficiente, debe contener distintos componentes. Esto

variar de una organizacin a otra (sobre todo en funcin de su tamao), pero bsicamente podemos

distinguir los siguientes componentes bsicos:

1. Gua de compra de hardware y software, donde se especifiquen las funciones

relacionadas con la seguridad requeridas o deseadas.

2. Una poltica de privacidad que asegure un nivel mnimo de privacidad en cuanto a

acceso a correo electrnico, ficheros de usuario, ficheros de traza, etc.

3. Una poltica de acceso que defina los niveles de seguridad, los derechos y privilegios,

caractersticas de las conexiones a las redes internas y externas, mensajes de aviso y

notificacin, etc.

4. Una poltica de responsabilidad que defina las responsabilidades de los usuarios, y del

personal tcnico y de gestin. Debe definir los procedimientos de auditora y de gestin

de incidentes (a quin avisar, cundo y cmo, etc.)

5. Una poltica de autenticacin que establezca un esquema de claves o palabras de paso

(passwords), que especifique modelos para la autenticacin remota o el uso de

dispositivos de autenticacin.

6. Una declaracin de disponibilidad, que aclare las expectativas de los usuarios en cuanto

a la disponibilidad de los recursos. Debe definir temas como la redundancia, la

recuperacin ante intrusiones, informacin de contacto para comunicar fallos en los

sistemas y/o en la red, etc.

7. Una poltica de mantenimiento que describa cmo se lleva a cabo el mantenimiento

interno y externo, si se permite mantenimiento remoto y/o mantenimiento por contratas

externas, etc.

8. Una poltica de comunicacin de violaciones que defina qu tipos de amenazas, y cmo

y a quin se deben comunicar.

9. Informacin de apoyo que indique a los usuarios, personal tcnico y administracin

cmo actuar ante cualquier eventualidad, cmo discutir con elementos externos los

incidentes de seguridad, qu tipo de informacin se considera confidencial o interna,

referencias a otros procedimientos de seguridad, referencias a legislacin de la compaa

y externa, etc.

Joaqun J. Domnguez Torrecilla Pgina 13.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

Introduccin a la Seguridad en los Sistemas Informticos. 1. Seguridad en un Sistema Informtico.

5. Legislacin Aplicable

A la hora de definir la seguridad de un sistema, hay que tener muy presente cul es la

legislacin actualmente en vigor en Espaa, ya que va a delimitar las responsabilidades civiles e

incluso penales de nuestras actuaciones.

El mbito legal actual est formado por las siguientes leyes:

1. Ley Orgnica 15/1999, de 13 de diciembre, de Proteccin de Datos de Carcter

Personal

5

.

2. Ley 34/2002, de 11 de julio, de Servicios de la Sociedad de la Informacin y Comercio

Electrnico

6

.

3. Real Decreto-Ley 14/1999, de 17 de septiembre, de Firma Electrnica

7

.

Adems, existe una norma ISO internacional, que no es de obligado cumplimiento, pero si

aporta mucho prestigio a quien consigue cumplirla. Es la siguiente:

Norma Internacional ISO 17799

8

(Information technology -- Code of practice for

information security management

9

), que regula los siguientes aspectos:

Poltica de seguridad

Asignacin de responsabilidades

Educacin y capacitacin en seguridad

Comunicacin de incidencias

Aspectos de la gestin de continuidad de negocio

Proteccin de datos de carcter personal y de la intimidad

Salvaguarda de los registros de una organizacin

Derechos de propiedad intelectual.

5 LOPD: http://www.boe.es/g/es/bases_datos/doc.php?coleccion=iberlex&id=1999/23750

6 Ley 34/2002: http://www.boe.es/g/es//bases_datos/doc.php?coleccion=iberlex&id=2002/13758&codmap=

7 RD 14/1999: http://64.233.183.104/search?q=cache:ABkPfc5Lzu0J:www.boe.es/boe/dias/1999/09/18/pdfs/A33593-

33601.pdf+Real+Decreto-Ley+14/1999&hl=es&ct=clnk&cd=1&lr=lang_es

8 ISO-17799: Puede ampliar la informacin en http://es.wikipedia.org/wiki/ISO/IEC_17799

9 Cdigo de procedimientos para la gestin de la seguridad en los sistemas de informacin.

Joaqun J. Domnguez Torrecilla Pgina 14.

Este obra est protegida por una licencia Creative Commons Reconocimiento-NoComercial-CompartirIgual 3.0 Unported.

(http://creativecommons.org/licenses/by-nc-sa/3.0/)

You might also like

- Wais IvDocument98 pagesWais IvJosania Hoffmann88% (16)

- Ritual Bendicion y Dedicación AltarDocument12 pagesRitual Bendicion y Dedicación AltarDarlyn BA50% (2)

- 6th Central Pay Commission Salary CalculatorDocument15 pages6th Central Pay Commission Salary Calculatorrakhonde100% (436)

- La Cruz CateorialDocument2 pagesLa Cruz CateorialSusanita LeonaNo ratings yet

- Vulnerabilidad y Generatividad - Rocio OsorioDocument3 pagesVulnerabilidad y Generatividad - Rocio Osoriojohana100% (1)

- Formato Hoja de Vida ActualDocument5 pagesFormato Hoja de Vida ActualJeenn Jeen100% (1)

- HistoriasUsuario SYACSEDocument7 pagesHistoriasUsuario SYACSEJeenn JeenNo ratings yet

- 4 Tecnologías Biónicas para El Ser HumanoDocument2 pages4 Tecnologías Biónicas para El Ser HumanoJeenn JeenNo ratings yet

- Herramientas de CalidadDocument8 pagesHerramientas de CalidadJeenn JeenNo ratings yet

- Instalación y Configuración de Un Ambiente de Desarrollo LAMPDocument17 pagesInstalación y Configuración de Un Ambiente de Desarrollo LAMPJeenn JeenNo ratings yet

- Metodología Selección ERPDocument2 pagesMetodología Selección ERPJeenn JeenNo ratings yet

- Requisitos para RegistrobibliograficoDocument5 pagesRequisitos para RegistrobibliograficoJeenn JeenNo ratings yet

- InstruccionesDocument1 pageInstruccionestevlatoskNo ratings yet

- Analisis de Modelos de Procesos de Negocios en Relacion A La Dimension InforamticaDocument10 pagesAnalisis de Modelos de Procesos de Negocios en Relacion A La Dimension InforamticaCamila YañezNo ratings yet

- Características Savannah AnagramaramaDocument12 pagesCaracterísticas Savannah AnagramaramaJeenn JeenNo ratings yet

- Cada Vez Hay Más Robots en RestaurantesDocument2 pagesCada Vez Hay Más Robots en RestaurantesJeenn JeenNo ratings yet

- Sic 514act3Document6 pagesSic 514act3Jeenn JeenNo ratings yet

- Presentacion Legislacion InformaticaDocument13 pagesPresentacion Legislacion InformaticaJeenn JeenNo ratings yet

- Formato Informe de LaboratorioDocument3 pagesFormato Informe de LaboratorioJeenn JeenNo ratings yet

- 03 Is2Document87 pages03 Is2Jeenn JeenNo ratings yet

- Wifi WimaxDocument1 pageWifi WimaxJeenn JeenNo ratings yet

- 57Document22 pages57Jean Baptiste LamarckNo ratings yet

- Invitación BienvenidaDocument1 pageInvitación BienvenidaJeenn JeenNo ratings yet

- Instructivo Formato IEEEDocument5 pagesInstructivo Formato IEEEMario Andres Caceres NoceraNo ratings yet

- Detector de ParidcompiladoresadDocument5 pagesDetector de ParidcompiladoresadJeenn JeenNo ratings yet

- Invitación BienvenidaDocument1 pageInvitación BienvenidaJeenn JeenNo ratings yet

- ECOLOGÍA COMO SISTEMA Marzo2013Document3 pagesECOLOGÍA COMO SISTEMA Marzo2013Jeenn JeenNo ratings yet

- Barras de La Facultad de Ingenieria en SistemasDocument5 pagesBarras de La Facultad de Ingenieria en SistemasJeenn JeenNo ratings yet

- Qué Es Una Red de TelecomunicacionesDocument8 pagesQué Es Una Red de TelecomunicacionesJeenn JeenNo ratings yet

- Sistemas de Información en SaludDocument400 pagesSistemas de Información en SaludVicky TaxiNo ratings yet

- Auditoría Del Ciclo de Ventas Y CobranzaDocument4 pagesAuditoría Del Ciclo de Ventas Y CobranzaGreisy Berroa100% (7)

- Apreciacion Musical 2Document2 pagesApreciacion Musical 2Emmanuel EscobarNo ratings yet

- Frases célebres ajedrezDocument22 pagesFrases célebres ajedrezLucaToniNo ratings yet

- I - Indicadores Concepto y UtilidadDocument19 pagesI - Indicadores Concepto y Utilidadefrén_méndez80% (5)

- El Maravillo Walmish y AntañahuiDocument6 pagesEl Maravillo Walmish y AntañahuiEleonora Pajuelo MelladoNo ratings yet

- PHQ A AdolescentesDocument2 pagesPHQ A AdolescentesAngel Sánchez100% (1)

- Sobre La "Introducción" de Nicolaus A Los Grundrisse - Postone ReinickeDocument23 pagesSobre La "Introducción" de Nicolaus A Los Grundrisse - Postone ReinickeMDNo ratings yet

- Impacto Lectura CORE R1Document12 pagesImpacto Lectura CORE R1violeta hernandez necharNo ratings yet

- Manifiesto Plantilla Proyecto de Vida y Carrera VFDocument32 pagesManifiesto Plantilla Proyecto de Vida y Carrera VFangel macias mon100% (4)

- La Eucaristía en El Libro Del ApocalipsisDocument20 pagesLa Eucaristía en El Libro Del Apocalipsisomarjm100% (2)

- Clases y Textos SemióticaDocument93 pagesClases y Textos SemióticaBar AraujoNo ratings yet

- UNSM Matemática Discreta silaboDocument3 pagesUNSM Matemática Discreta silaboItalo QuirozNo ratings yet

- Relleno en PastaDocument48 pagesRelleno en PastaNelson SilvestreNo ratings yet

- AnfíbolDocument4 pagesAnfíbolPatricioNo ratings yet

- 1.-Diseño Molecular de La VidaDocument29 pages1.-Diseño Molecular de La VidaFigueroa CristianNo ratings yet

- Cardesin - La Misión Del Artista PDFDocument20 pagesCardesin - La Misión Del Artista PDFOrdoñez Amador Ana LuciaNo ratings yet

- FuncionalismoDocument7 pagesFuncionalismoCarlos Delgado RamirezNo ratings yet

- ENSAYODocument3 pagesENSAYOMisael Enoc Araujo DelgadoNo ratings yet

- TOPOGRAFICODocument11 pagesTOPOGRAFICOcarlos peñaNo ratings yet

- 9na-Semana-Legislacion 220 0Document30 pages9na-Semana-Legislacion 220 0Alexander BarazordaNo ratings yet

- 09 - Autenticacion Basada en Certificados DigitalesDocument57 pages09 - Autenticacion Basada en Certificados DigitalesochanomizuNo ratings yet

- LaPazArmadaDocument13 pagesLaPazArmadamiguelNo ratings yet

- Aguilar ALR-Parraguez JCG-SDDocument55 pagesAguilar ALR-Parraguez JCG-SDacondeaquino17No ratings yet

- QuoraDocument10 pagesQuoracamilo ocampoNo ratings yet

- Tesis Cú Sánchez Alma PatriciaDocument133 pagesTesis Cú Sánchez Alma PatriciaArleking No ExisteNo ratings yet