Professional Documents

Culture Documents

Keylogger PDF

Uploaded by

Alejandro Garcia AguilarOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Keylogger PDF

Uploaded by

Alejandro Garcia AguilarCopyright:

Available Formats

44

KeyLogger

Univ. Jos Luis Mollo Mamani

Universidad Mayor de San Andrs

Carrera de Informtica

Anlisis y Diseo de Sistemas de Informacin

Jose.luis.mm25@hotmail.com

RESUMEN

El siguiente artculo hace mencin al keylogger que es

un registrador de pulsaciones del teclado, estos se

presentan en dispositivos de hardware y en programas

de software. Ahora bien los Hackers o personas

maliciosas que tienen acceso al sistema de la

computadora de otro usuario a travs de medios no

autorizados y que emplean como una herramienta para

robar informacin al Keyloggers, al o los usuarios que

visitan sus correos electrnicos, realizar transacciones

bancarias y otras actividades, son blanco fcil de estos

piratas, porque uno no sabe o no podra identificar a la

primera si el computador en el que se est trabajando

puede estar o no con el keylogger. Es por eso que

debemos de tener muy en cuenta que herramientas o

mtodos sencillos debemos de usar para prevenir el ser

espiados.

presentan como virus y/o troyano, etc. Los registradores de

software a menudo tienen la capacidad de obtener muchos ms

informacin, ya que no estn limitados por la memoria fsica,

como lo hacen los registradores de pulsaciones de hardware.

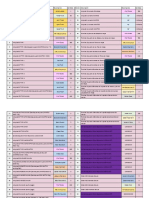

Los registradores de pulsaciones de hardware; como lo dice su

nombre son dispositivos hardware que se conectan fsicamente al

teclado.Estos dispositivos generalmente se ven como un

adaptador de teclado estndar (Vase Figura 1 y Figura 2), por

lo general no tienen la capacidad para transmitir o enviar esa

informacin a travs de una red como lo hacen los registradores

de pulsaciones de software, adems estn limitados en la

recoleccin de informacin de acuerdo a su capacidad.Una de las

ventajas de hardwarekeyloggers es que no van a ser descubiertos

por cualquiera de los anti-spyware, programas de seguridad antivirus o de escritorio.

PALABRAS CLAVE

Anti-logger, anti-keylogger, pulsaciones, anti-spyware, espionaje

virtual, heurstica.

1. INTRODUCCION

Un keylogger es derivado del ingls key (tecla) y logger

(registrador) registrador de teclas o pulsaciones. Son dispositivos

o programas con el que se puede grabar todo lo que el usuario

digite mediante el teclado y mandar toda esa informacin a

terceros. Esta herramienta, que inicialmente se usaba para el

desarrollo de software, es muy utilizada para espiar a la vctima,

para el robo de contraseas, cuentas bancarias o de foros,

documentos privados, y beneficiar de alguna manera al que haya

hecho la instalacin, para posteriormente memorizarlas en un

fichero o enviarlas a travs de internet.

A continuacin veremos cmo identificar y prevenir que

personas maliciosas roben informacin confidencial de nuestro

ordenador y adems que cuando acudamos a un internet, seamos

capaces de saber si el ordenar est o no con un keylogger.

2. REGISTRADORES DE PULSACIONES

DE SOFTWARE Y HARDWARE

Los registradores de pulsaciones de software; son los ms

utilizados por los hackers, ya que se lo pueden instalar a travs de

la red, o en un computador que est desprotegido, tambin se

Figura 1

Dispositivo de

registro de teclado

tipo flash memory.

Figura 2

Dispositivo de registro

de teclado tipo

adaptador minidi.

3. COMO PROTEGERCE DE LOS

KEYLOGGER?

Para proteger a nuestra PC de cualquier keylogger y sentir

privacidad al estar frente al computador lo primero que se

debe saber es cmo funciona estos programas espas.

Cuando se realizan las pulsaciones en el teclado, ocurre lo

siguiente, el sistema manda al microprocesador (Bios) un

pulso del teclado, este lo compara con su cuadro de

caracteres ASCII, luego el sistema hace un pequeo receso

del hardware para as poder crear un registro de lo que est

escribiendo la persona. Todo este proceso se hace en un

instante pero si el computador cuenta con un keylogger, ese

proceso tardar un poco ms llegando a ser ms perceptible

y peor aun cuando se escribe rpidamente, ocasionando que

el keylogger no pueda registrar algunas teclas o simplemente

tardar el proceso normal del sistema percibiendo una

interrupcin anormal. Una manera sencilla de comprobar si

algn registro carga memoria o se est ejecutando es

abriendo el administrador de tareas presionando las teclas

45

Ctrl+Alt+Supr, se puede sospechar que uno de ellos sea un

keylogger. Otra forma de evitar ser espiados es procurar ir a

cafs internet donde no cuenta con una seguridad apropiada.

Para protegerse de una manera eficaz, es conveniente tener

instalado un buen antivirus (ya que muchos keyloggers son

detectados como troyanos) o especficamente un antikeylogger que es muy ligero y se puede descargar

gratuitamente.

4. PROTECCIN DE SU PC CONTRA

LOS KEYLOGGERS

4.1. Anti-spyware

Los programas Anti-spyware pueden detectar diversos

keyloggers y limpiarlos. Vendedores responsables de

supervisar la deteccin del software apoyan la

deteccin de keyloggers, as previniendo el abuso del

software.

4.2. Firewall

Habilitar un cortafuego o firewall puede salvar el

sistema del usuario no solo del ataque de keyloggers,

sino que tambin puede prevenir la descarga de

archivos sospechosos, troyanos, virus, y otros tipos de

malware.

4.3. Monitores de red

Los monitores de red (llamados tambin cortafuegos

inversos) se pueden utilizar para alertar al usuario

cuando el keylogger use una conexin de red. Esto da

al usuario la posibilidad de evitar que el keylogger

envi la informacin obtenida a terceros.

4.4. Software anti-keylogging

Este tipo de software graba una lista de todos los

keyloggers conocidos. Los usuarios legtimos del

ordenador pueden entonces hacer, peridicamente,

una exploracin de esta lista, y el software busca los

artculos de la lista en el disco duro. Una desventaja de

este procedimiento es que protege solamente contra

los keyloggers listados, siendo vulnerable a los

keyloggers desconocidos o relativamente nuevos.

Otro software que detecta keyloggers no utiliza una

lista de estos, sino que, por el contrario, analiza los

mtodos de funcionamiento de muchos mdulos en el

ordenador, permitindole bloquear el trabajo del

supuesto keylogger. Una desventaja de este

procedimiento es que puede tambin bloquear

software legtimo, que no son keyloggers. Algunos

software contra keyloggers basados en heurstica

tienen la opcin para desbloquear un software

conocido, aunque esto puede causar dificultades para

los usuarios inexpertos.

4.5. Anti-keyloggers

Este grupo de programas se especializa en detectar

programas de monitoreo en un computador o servidor.

Pueden venir incorporados en software antivirus o ser

obtenido de diferentes compaas a travs de Internet.

Las versiones gratuitas por lo general se limitan

nicamente a reportar la existencia de estos programas

maliciosos, lo cual no es muy til si su eliminacin

manual es dificultosa. Las versiones pagadas rastrean

la existencia de programas que escriban archivos de

los que sean generados durante la ejecucin del

programa anti-logger. Sin embargo, muchas de las

soluciones de deteccin de estos intrusos resultan

siendo programas espa, ya que envan archivos a los

desarrolladores del supuesto anti-keylogger.

4.6. Otros mtodos

La mayora de los keyloggers pueden ser engaados

sin usar un software especializado en su combate. Se

puede copiar y pegar caracteres disponibles en la

pantalla hasta formar la contrasea. La persona puede

copiar esos caracteres de una pgina web escrita por

ella misma, de forma de facilitar el acceso a la

contrasea desde cualquier computador.

5. CONCLUSION

Como alguien te dira es importante mantener en secreto tus

datos de cuenta, nadie, excepto t mismo debera saber tu nmero

de cuenta, tu password, ni algn dato que pueda comprometer tu

informacin, pero esto no importa para los hackers ya que con

los keyloggers te pueden quitar todo, porque no sabes si en el

computador en el que estas puede estar o no con este programa.

Hay que tener en cuenta que realizar espionaje virtual resulta una

actividad muy sencilla, y los keyloggers son solo una de las tantas

maneras para ejecutarlas; aun cuando sus acciones, procesos y

lineamientos estn dentro del marco de la legalidad y un cdigo

tico, estas deben ser utilizados para fines totalmente lcitos y

gestionar la seguridad desde la perspectiva de un atacante

informtico al interior de las organizaciones. Por ello, adems de

utilizar soluciones especializadas en el combate de estos

programas maliciosos, el sentido comn y la precaucin deben ser

elementos esenciales para la seguridad y la proteccin de los

recursos informticos, es por eso espero se tome muy en cuenta

estas herramientas y mtodos que se describieron en este artculo.

6. REFERENCIAS

[1] Titulo: Como detectar Keyloggers

Autor: Cabinas Net

Disponible en:

http://www.cabinas.net/informatica/keyloggers.asp

Fecha de acceso: 26/05/13 Hrs. 17:40

[2]Titulo: Keyloggers prevencin (nos estn

controlando)

Autor: Fedexx96

Disponible en:

http://www.taringa.net/posts/info/13952239/Keyloggersprevencion-nos-estan-controlando.html

Fecha de acceso: 26/05/13 Hrs. 17:50

[3] Titulo:keyloggers: espionaje en tu pc, nada ms?

Autor: Juan Eladio Snchez Rosas

Disponible en:

http://juansanchez.webcindario.com/trabajos/keylogger.php

You might also like

- KeyloggerDocument27 pagesKeyloggerJaime GuzmanNo ratings yet

- KEYLOGGERDocument13 pagesKEYLOGGERtechnology RoyaleNo ratings yet

- KeyloggerDocument4 pagesKeyloggerJesúsDíazTorresNo ratings yet

- KeyloggerDocument4 pagesKeyloggerWilsonNo ratings yet

- Keylogger: Bueno - Martínez - CapelDocument13 pagesKeylogger: Bueno - Martínez - CapelCristian Sancho LopezNo ratings yet

- Keylogger 110512095134 Phpapp01Document20 pagesKeylogger 110512095134 Phpapp01Cristian Sancho LopezNo ratings yet

- Presentacion de KeyloggerDocument5 pagesPresentacion de KeyloggerAngie QueNo ratings yet

- Actividad 1 Keyloggers AndresRobles RodrigoPuentesDocument10 pagesActividad 1 Keyloggers AndresRobles RodrigoPuentesrodrigo puentesNo ratings yet

- Keylogger Con HardwareDocument2 pagesKeylogger Con HardwareRossmeryStephanyGarayGonzalesNo ratings yet

- Keylogger FINALDocument4 pagesKeylogger FINALRamon AscencioNo ratings yet

- Key LoggerDocument20 pagesKey LoggerAndres FernandoNo ratings yet

- Tecnicas HackersDocument1 pageTecnicas HackersMvictoria Nieves BelisarioNo ratings yet

- KeyloggerDocument16 pagesKeyloggervalentinaNo ratings yet

- Virus ResidenteDocument10 pagesVirus ResidenteRoxana ReyNo ratings yet

- Consejos para Evitar Captura de Contraseñas Por Medio de KeyloggersDocument2 pagesConsejos para Evitar Captura de Contraseñas Por Medio de KeyloggersnetsevenNo ratings yet

- Sistemas Operativos Eje 3Document22 pagesSistemas Operativos Eje 3Omar Daniel Duque OrtizNo ratings yet

- KeyloggerDocument3 pagesKeyloggerKardosh Melkiz McGregorNo ratings yet

- Tarea1 Quilachamin AlexisDocument9 pagesTarea1 Quilachamin AlexisALEXIS JAVIER QUILACHAMIN UNTUÑANo ratings yet

- Antologia de Actividades Realizadas en ClasesDocument104 pagesAntologia de Actividades Realizadas en Clasesluis octavio cruz montesinosNo ratings yet

- TEMA 5 Parte 2 - FHWDocument5 pagesTEMA 5 Parte 2 - FHWGonzalo Leite PereiraNo ratings yet

- Ataques Desde El InteriorDocument2 pagesAtaques Desde El InteriorExilRichardson100% (2)

- SeguridadDocument5 pagesSeguridadMelissa RamosNo ratings yet

- Porque El Antivirus Detecta El KeyloggerDocument2 pagesPorque El Antivirus Detecta El KeyloggeralverkajoNo ratings yet

- HackDocument11 pagesHackstefanniepericheNo ratings yet

- Universidad Católica "Nuestra Señora de La Asunción" Sistemas Operativos IiDocument3 pagesUniversidad Católica "Nuestra Señora de La Asunción" Sistemas Operativos IiJose DominguezNo ratings yet

- Mal WareDocument17 pagesMal WareMarcos HerediaNo ratings yet

- Ataques CiberneticosDocument21 pagesAtaques CiberneticosBrayan Stiven Chaparro CatañoNo ratings yet

- Laboratorio de Clases 17 de Mayo-RiosDocument5 pagesLaboratorio de Clases 17 de Mayo-RiosProyectos UniversitarioNo ratings yet

- Seguridad InformaticaDocument19 pagesSeguridad InformaticawilliamotaloraNo ratings yet

- Info SpywareDocument10 pagesInfo SpywareOscar Lindo100% (1)

- Presentación 7Document31 pagesPresentación 7Miguela TorresNo ratings yet

- Actividad - 3 - Nora ReyesDocument5 pagesActividad - 3 - Nora ReyesNora ReyesNo ratings yet

- Las Diez Amenazas Más Peligrosas de Internet - 10 - KeyloggersDocument1 pageLas Diez Amenazas Más Peligrosas de Internet - 10 - KeyloggersEntrenadoresTecnológicosNo ratings yet

- Ataques InternosDocument5 pagesAtaques InternosYerson ZenderNo ratings yet

- KEYLOGGERDocument16 pagesKEYLOGGERtavo3934No ratings yet

- Introducción A Los Crypters - 5ta SemanaDocument29 pagesIntroducción A Los Crypters - 5ta SemanaKelly Suyon VillarNo ratings yet

- 4 Glosario de Seguridad InformáticaDocument2 pages4 Glosario de Seguridad InformáticaLuis Fernando PaniaguaNo ratings yet

- Paralelo CompañeroDocument6 pagesParalelo Compañeromia serranoNo ratings yet

- HackersDocument38 pagesHackersDavid Valderrama AyracNo ratings yet

- RRESUMENDocument5 pagesRRESUMENCarlos MarínNo ratings yet

- Cómo Descubrir Si Un Intruso A Usado Tu ComputadorDocument17 pagesCómo Descubrir Si Un Intruso A Usado Tu ComputadorAlejandro DiazNo ratings yet

- Checklist Seguridad Basica LinuxDocument2 pagesChecklist Seguridad Basica LinuxAlec Augusto Muñoz PiscoNo ratings yet

- VirusDocument12 pagesVirusLaurent CastilloNo ratings yet

- Practica 4Document5 pagesPractica 4Karolin BatherNo ratings yet

- Trabajo FinalDocument5 pagesTrabajo FinalAlexander CabreraNo ratings yet

- Tecnicas de Deteccion de SniffersDocument4 pagesTecnicas de Deteccion de SniffersJuan ToNo ratings yet

- Craqueo RemotoDocument22 pagesCraqueo RemotoFaustino PaucarNo ratings yet

- SEGURIDADINFORMATICADocument51 pagesSEGURIDADINFORMATICApepep presNo ratings yet

- Glosario InformaticoDocument7 pagesGlosario InformaticoGustavo RojasNo ratings yet

- Que Es La Seguridad InformaticaDocument6 pagesQue Es La Seguridad InformaticaJose ChessNo ratings yet

- Todo Sobre Google HackingDocument6 pagesTodo Sobre Google HackingErnestoAcevedoLopezNo ratings yet

- Introducción A Los CryptersDocument29 pagesIntroducción A Los CryptersemersonblasNo ratings yet

- GlosarioDocument10 pagesGlosarioHermi GomezNo ratings yet

- Virus VanesaDocument9 pagesVirus VanesaemiliavanesaNo ratings yet

- Nada Está Seguro de Las Garras de Luca StealerDocument7 pagesNada Está Seguro de Las Garras de Luca Stealerandres pintoNo ratings yet

- RRESUMENDocument5 pagesRRESUMENCarlos MarínNo ratings yet

- Protocolo Colaborativo Seguridad de Software Unidad 3Document5 pagesProtocolo Colaborativo Seguridad de Software Unidad 3gervis pajaro100% (1)

- Segutidad InformaticaDocument4 pagesSegutidad InformaticaRodrigo Pedrosa LigeroNo ratings yet

- SI Tema 5 RESUMEN Seguridad Activa en El SistemaDocument9 pagesSI Tema 5 RESUMEN Seguridad Activa en El SistemaLoli AguilarNo ratings yet

- PracticaDocument8 pagesPracticaUriel VictorNo ratings yet

- Reportaje Seguridad InformaticaDocument3 pagesReportaje Seguridad InformaticaAlejandro Garcia AguilarNo ratings yet

- Reportaje Seguridad InformaticaDocument3 pagesReportaje Seguridad InformaticaAlejandro Garcia AguilarNo ratings yet

- Reportaje Seguridad InformaticaDocument3 pagesReportaje Seguridad InformaticaAlejandro Garcia AguilarNo ratings yet

- Mantenimiento PreventivoDocument3 pagesMantenimiento PreventivoAlejandro Garcia AguilarNo ratings yet

- Mantenimiento PreventivoDocument3 pagesMantenimiento PreventivoAlejandro Garcia AguilarNo ratings yet

- Actividad S9 Permisos en Linux PDFDocument7 pagesActividad S9 Permisos en Linux PDFyefersondiazNo ratings yet

- Notas de - 03 - Toma de TiemposDocument35 pagesNotas de - 03 - Toma de Tiemposjaime falcon llerenaNo ratings yet

- Talleres de Java NetbeansDocument3 pagesTalleres de Java NetbeansLynn HerreñoNo ratings yet

- Perforación Mecanizada - MepDocument66 pagesPerforación Mecanizada - MepSköulls SpartNo ratings yet

- Geometría +Juego+Interactivo+QuizizzDocument5 pagesGeometría +Juego+Interactivo+QuizizzCarmen Muñoz SalasNo ratings yet

- Sensor CKPDocument22 pagesSensor CKPJuan Carlos Ortiz Reyes75% (4)

- ComunicacionOralEscrita Actividad 1Document2 pagesComunicacionOralEscrita Actividad 1Jonathan ArguelloNo ratings yet

- LG 32lf510b Manual de UsuarioDocument50 pagesLG 32lf510b Manual de Usuariolucho1967No ratings yet

- Guía de Trabajo Tercer Periodo Periodo Decimo Act#1Document4 pagesGuía de Trabajo Tercer Periodo Periodo Decimo Act#1Ryan Alejandro Palacios GomezNo ratings yet

- Clasificacion de Los Servicios WebDocument9 pagesClasificacion de Los Servicios WebLeibel MHNo ratings yet

- Clase 5Document9 pagesClase 5claudia pinilla100% (4)

- Ejemplo de Especificación de Caso de UsoDocument3 pagesEjemplo de Especificación de Caso de UsoLeoGonzaNo ratings yet

- Plan Matematicas B 3Document42 pagesPlan Matematicas B 3Astito LArjonaNo ratings yet

- Delitos InformáticosDocument109 pagesDelitos InformáticosAlberto SuarezNo ratings yet

- Perfil Tipo VsDocument5 pagesPerfil Tipo VsnataliaNo ratings yet

- CVV U1 A3 AursDocument3 pagesCVV U1 A3 AursAurelio Ruiz SalazarNo ratings yet

- Fate GO CCC EspañolDocument3 pagesFate GO CCC EspañolWichoReyesNo ratings yet

- Ofertas Laptops 11 Febrero 2023Document9 pagesOfertas Laptops 11 Febrero 2023Luciana FajardoNo ratings yet

- Tutorial Como Crear Un Carro de ComprasDocument13 pagesTutorial Como Crear Un Carro de ComprasMaria Rodriguez GonzalezNo ratings yet

- Las Congruencias Según GaussDocument2 pagesLas Congruencias Según Gaussdavispal100% (1)

- Informe de Capacitación-Pyme 4Document9 pagesInforme de Capacitación-Pyme 4Juan Sebastian Beltran GamaNo ratings yet

- Preguntas de Organizacion de ProyectosDocument10 pagesPreguntas de Organizacion de ProyectosIvan PerezNo ratings yet

- 00practicas Profesionales (Proceso)Document1 page00practicas Profesionales (Proceso)Marilyn SalasNo ratings yet

- Agencia de Desarrollo y Disexf1o Web WordPressfxois PDFDocument9 pagesAgencia de Desarrollo y Disexf1o Web WordPressfxois PDFfrogcymbal80No ratings yet

- Glosario ASQDocument57 pagesGlosario ASQjousel8988% (8)

- Inyeccion Diesel Common Rail Bosch (Excelente)Document117 pagesInyeccion Diesel Common Rail Bosch (Excelente)Anonymous 7t2BOJbNo ratings yet

- TFG o 2204Document38 pagesTFG o 2204Lic. Anacleto Geronimo Titichoca DDE ColomiNo ratings yet

- 16 4 PA - FyQ - 3ESODocument117 pages16 4 PA - FyQ - 3ESOFelicitas MassaNo ratings yet

- Ver Detalles Del PedidoDocument4 pagesVer Detalles Del PedidoluisrubenarturoNo ratings yet