Professional Documents

Culture Documents

ISO 27001-2013 Implementacion

Uploaded by

Wendy ManzanoOriginal Description:

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

ISO 27001-2013 Implementacion

Uploaded by

Wendy ManzanoCopyright:

Available Formats

Elaboracin de un Plan

de Implementacin de

la ISO/IEC 27001:2013

Trabajo final de maestra

Sistemas de Gestin de seguridad

RICARDO PULGARN GMEZ

MISTIC: Mster interuniversitario de seguridad de las tecnologas de la

informacin y de las comunicaciones (UOC-UAB-URV)

Director TFM: Antonio Jos Segovia Henares

Diciembre de 2014

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

A mi esposa, por su paciencia, apoyo constante y amor incondicional

que me brind siempre para la realizacin de este proyecto.

Las organizaciones gastan millones de dlares en firewalls y dispositivos de seguridad,

pero tiran el dinero porque ninguna de estas medidas cubre el eslabn ms dbil de la

cadena de seguridad: la gente que usa y administra los equipos

Kevin Mitnick

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Resumen:

En el presente proyecto, se analiza una empresa Colombiana del sector

agropecuario con ms de 5000 empleados a nivel nacional. Se plantea

a implementacin de un sistema de gestin de seguridad de la

informacin basado en los requerimientos de la norma ISO/IEC

27001:2013 y la planeacin de la implementacin de los controles de la

ISO/IEC 27002:2013. La empresa solo tiene un oficial de seguridad

informtica y no cuenta con una estrategia de seguridad de la

informacin. Se realiza toda la propuesta de implementacin para

sustentar la necesidad de implantar un SGSI a corto plazo.

Absract

In this project, a Colombian company of the agricultural sector with over

5,000 employees nationwide is analyzed. It is planned to implement a

management system for information security based on the requirements

of ISO/IEC 27001:2013 and planning the implementation of the controls

proposed by the ISO / IEC 27002: 2013. The company has only one

official computer security and does not have a strategy for information

security. Full implementation proposal is made to support the need to

implement an ISMS short term.

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

CONTENIDO

1.

Introduccin .................................................................................................................................. 5

2.

Contextualizacin ......................................................................................................................... 6

3.

4.

5.

2.1.

La Empresa ......................................................................................................................... 6

2.2.

Alcance del Plan de Seguridad ........................................................................................... 9

Objetivos de Seguridad de la Informacin ................................................................................. 10

3.1.

Objetivos generales ........................................................................................................... 10

3.2.

Objetivos especficos......................................................................................................... 11

Anlisis diferencial ..................................................................................................................... 14

4.1.

Anlisis GAP para ISO/IEC 27001 .................................................................................... 15

4.2.

Anlisis GAP para ISO/IEC 27002:2013 ........................................................................... 17

Esquema documental ................................................................................................................ 19

5.1.

Introduccin ....................................................................................................................... 19

5.2.

Esquema documental ........................................................................................................ 19

Anexo Documental I. Polticas de Seguridad de la Informacin ................................................ 19

Anexo Documental II. Procedimiento de Auditoras Internas .................................................... 19

Anexo Documental III. Procedimiento de Gestin de Indicadores ............................................ 20

Anexo Documental IV. Procedimiento de Gestin de Roles y Responsabilidades ................... 20

Anexo Documental V. Procedimiento de Revisin por la Direccin .......................................... 20

Anexo Documental VI. Declaracin de Aplicabilidad ................................................................. 20

Anexo Documental VII. Metodologa de Anlisis de Riesgos .................................................... 20

6.

Anlisis de riesgos ..................................................................................................................... 21

6.1.

Inventario de activos.......................................................................................................... 21

6.2.

Valoracin de los activos ................................................................................................... 23

6.3.

Dimensiones de seguridad ................................................................................................ 23

6.4.

Anlisis de amenazas ....................................................................................................... 24

6.5.

Anllisis de Impacto Potencial ........................................................................................... 26

6.6.

Anlisis de riesgos............................................................................................................. 27

Nivel de riesgo aceptable ........................................................................................................... 28

Ejemplo prctico ......................................................................................................................... 28

6.7.

7.

8.

Recomendaciones ............................................................................................................. 29

Propuesta de proyectos ............................................................................................................. 32

7.1.

Introduccin ....................................................................................................................... 32

7.2.

Proyectos ........................................................................................................................... 32

Auditora de cumplimento .......................................................................................................... 33

8.1.

Introduccin ....................................................................................................................... 33

8.2.

Metodologa ....................................................................................................................... 33

8.3.

Anlisis de cumplimiento ................................................................................................... 34

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

9.

Ricardo Pulgarn Gmez

Informes de resultados ............................................................................................................... 39

9.1.

Resumen ejecutivo ............................................................................................................ 39

9.2.

Presentacin y concienciacin en materia de Seguridad de la Informacin .................... 39

9.3.

Resumen del estado de cumplimiento de los controles .................................................... 39

9.4.

Presentacin resultados .................................................................................................... 39

10.

Anexos ................................................................................................................................... 40

11.

Referencias ........................................................................................................................... 41

NDICE DE ILUSTRACIONES .......................................................................................................... 43

NDICE DE TABLAS ......................................................................................................................... 44

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

1. INTRODUCCIN

La ISO 27001 expresa que un Sistema de Gestin de la Seguridad de la Informacin, es

un sistema de gestin que comprende la poltica, estructura organizativa, los

procedimientos, los procesos y los recursos necesarios para implantar la gestin de la

seguridad de la informacin. Este sistema es la herramienta de que dispone la Direccin

de las organizaciones para llevar a cabo las polticas y los objetivos de seguridad

(integridad,

confidencialidad

disponibilidad,

asignacin

de

responsabilidad,

autenticacin, etc.). Este sistema proporciona mecanismos para la salvaguarda de los

activos de informacin y de los sistemas que los procesan, en concordancia con las

polticas de seguridad y planes estratgicos de la organizacin.

Entendiendo la gestin de la seguridad de la informacin como un proceso sistemtico

documentado y que debe ser implantado en toda la organizacin, el presente Plan de

Seguridad de la Informacin rene la definicin de la poltica y objetivos de seguridad, el

anlisis diferencial de la empresa respecto a la ISO/IEC 27001:2013 e ISO/IEC

27002:2013, el anlisis de riesgos y la seleccin de salvaguardas, como un procedimiento

corporativo alineado a los objetivos de negocio de una empresa en Colombia, junto con la

propuesta de proyectos de mejora en respuesta a los objetivos estratgicos, no para

garantizar la seguridad de la informacin, sino para proporcionar en conjunto los

elementos de control que permitan reducir la aparicin de incidentes o la reaccin

adecuada y eficiente en caso que ocurran, minimizando as su impacto.

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

2. CONTEXTUALIZACIN

A continuacin se indicarn los detalles importantes de la empresa que permitirn

comprender el enfoque del Plan Director de Seguridad a desarrollar.

2.1.

LA EMPRESA

Es una institucin sin nimo de lucro que de forma democrtica representa nacional e

internacionalmente los intereses del gremio de productores colombianos de caf, de

manera que sean ellos mismos quienes lleguen a consensos necesarios para definir

programas de beneficio comn.

Desarrolla polticas y estndares de calidad que

aseguran el futuro del negocio orientando, organizando, fomentando y regulando la

caficultura colombiana. Gestiona programas como la investigacin cientfica para

optimizar costos de produccin y maximizar la calidad del fruto, la asistencia a los

productores con el servicio de tcnicos en el campo de sembrado, la regulacin y

comercializacin del producto para optimizar el precio pagado al productor, promueve la

exportacin y la ejecucin de programas gremiales de carcter econmico, cientfico,

tecnolgico, industrial y comercial, entre otros.

Para llevar a cabo todas estas actividades, la institucin cuenta con unidades de apoyo

que prestan servicios a los cafeteros, como una fundacin, un centro de investigacin y

las cooperativas de caficultores ubicadas en los municipios productores de todo el pas,

agrupados en comits departamentales. A su vez, cuenta filiales que representan sus

Unidades Estratgicas de Negocio, como las tiendas de artculos y comestibles derivados

del caf, y los centros de almacenaje y comercializacin de caf.

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

La estructura de organizacin por procesos est representada en el siguiente grfico.

Ilustracin 1. Estructura de organizacin por procesos

La direccin administrativa de la institucin, la fundacin, el centro de investigacin y de

las dos filiales comercializadoras se encuentran centralizadas en la ciudad de Bogot DC,

desde donde se generan las directrices para los comits, fbricas, tiendas y oficinas a

nivel nacional. Estn ubicadas en un edificio con un departamento de tecnologa y un

centro de cmputo transversal para todas las empresas. Para el apoyo a los procesos

crticos, la compaa cuenta con aplicaciones tanto web based como client/server estn

disponibles para ms de 2000 los usuarios a nivel nacional a travs de una WAN

corporativa con la que se interconectan todas las oficinas por donde algunas salen a

internet a travs del canal de oficina central. Adems, la organizacin dispone de portales

transaccionales para miles de usuarios que acceden a travs de internet, todos estos

implementados en plataformas de diferentes sistemas operativos, tanto Unix como

Windows. Las aplicaciones web ms crticas para el negocio son las de geolocalizacin

de terrenos, cultivos y subsidios de apoyo a los caficultores, luego del servicio de correo

electrnico y el sistema contable/comercial. Por ltimo, cabe destacar el servidor de

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

repositorio centralizado de archivos al cual tienen acceso todos los usuarios de la oficina

central donde residen todas las empresas.

En el siguiente diagrama de red de alto nivel se puede apreciar cmo estn

interconectadas las redes y subredes y como salen a internet.

Ilustracin 2. Diagrama de red de alto nivel

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Esta infraestructura hasta hace 2 aos, era administrada remotamente por un bestshore1

localizado en Argentina. Actualmente el departamento de TI para aplicaciones e

infraestructura se encuentra en sitio conformado por un equipo multidisciplinario de

especialistas que se encargan de la gestin y por su parte, la gerencia de tecnologa se

encuentra adelantando un proceso de modernizacin de las plataformas y de

implementacin de buenas prcticas de gerencia de TI debido a que no recibi una

documentacin organizada del estado de los sistemas por parte del bestshore que

pudiera plantear una estrategia de TI que evolucionara a corto y mediano plazo con las

necesidades del negocio.

A este esfuerzo, se suma la necesidad de implementar una estrategia de permisos de

acceso a los recursos compartidos basados en el principio de menor privilegio acorde al

rol de cada funcionario de cada empresa, la gestin de riesgos de las plataformas

alineados a las necesidades del negocio y el fomento de una cultura organizacional sobre

el manejo de la informacin.

2.2.

ALCANCE DEL PLAN DE SEGURIDAD

El Plan de Director se desarrollar para los activos informacin que estn a cargo de la

Direccin de Tecnologa de la informacin y que se encuentran en la infraestructura local

de la Oficina Central para los usuarios de institucin que estn ubicados en el edificio de

la Oficina Central y que no pertenezcan o sean administrados por funcionarios de sus

filiales o empresas asociadas. Se limitar a la infraestructura de los sistemas de

informacin que soporten los procesos operativos o de los cules sea responsable por su

funcionamiento exclusivamente la Unidad de Apoyo - Tecnologa de la Informacin de

Oficina Central de acuerdo con la Declaracin de Aplicabilidad, versin 1.0.

Bestshoring: mover los procesos o componentes de negocio a localidades o pases que brinden la mejor relacin costo-beneficio. Fuente:

http://en.wikipedia.org/wiki/Bestshoring

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

3. OBJETIVOS DE SEGURIDAD DE LA INFORMACIN

3.1.

OBJETIVOS GENERALES

Estructurar el gobierno de TI de Oficina Central para que sean integradas las

estrategias de la Direccin de Seguridad de la Informacin organizadas en un

Sistema de Gestin de Seguridad de la Informacin acorde a los requerimientos

especificados en la norma ISO/IEC 27001:2013 que puedan servir de ejemplo para

ser implementado en sus filiales y empresas asociadas

Proponer la implementacin de controles de acuerdo a las recomendaciones de la

ISO/IEC 27002:2013 que reduzcan los riesgos en las 5 dimensiones de seguridad

para aquellos activos de informacin que sean administrados por la Direccin de

TI de Oficina central.

Generar confianza a las directivas, los funcionarios y asociados de la compaa en

los sistemas de informacin y en la informacin que estos producen.

Tener un programa de auditora del SGSI que promueva su mejora y respalde la

gestin de la Direccin de TI de Oficina Central

10

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

3.2.

Ricardo Pulgarn Gmez

OBJETIVOS ESPECFICOS

La direccin de TI, consciente que los riesgos de seguridad de la informacin identificados

pueden llegar a afectar la productividad, la buena imagen y la actividad operativa de la

compaa, promueve la implementacin de las mejores prcticas de la industria para

llevar a cabo su operacin. Para esto, se propone el cumplimiento de los requisitos de la

norma ISO/IEC 27001:2013 y la implementacin de controles de acuerdo a las

recomendaciones de la norma ISO/IEC 27002:2013.

[OBJ-01] Alinear los procesos de la Direccin de TI de Oficina Central para cumplir

con los requisitos de la norma ISO/IEC 27001:2013 y gestionar su respectiva

documentacin y divulgacin.

[OBJ-02] Implementar los controles definidos en el documento Declaracin de

Aplicabilidad V1.0 en los procesos gestionados por la Direccin de TI, recursos

humanos y bienes y servicios de Oficina central, con seguimientos mensuales que

evalen el grado de implementacin.

Para la implementacin de los requerimientos de la ISO/IEC 27001:2013, se requiere la

adecuacin de las polticas de segundo nivel para que abarquen la definicin e

implantacin de los controles definidos del anexo A de la norma.

[OBJ-03] Identificar las polticas y normas necesarias que soporten la poltica de

seguridad de la informacin para cubrir la implementacin de los controles

definidos en el documento Declaracin de Aplicabilidad V1.0 y realizar una

campaa de divulgacin a los funcionarios de la Oficina Central y las empresas

afiliadas.

11

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

En la medida que la operacin logre alinearse con las recomendaciones de la norma, se

podran generar modificaciones en los procesos actuales o crearse nuevos subprocesos

de apoyo. El SGSI, deber estar alineado con el Sistema de Gestin de Calidad y para

esto, se requerir documentar y formalizar todos estos procesos.

[OBJ-04] Identificar los procesos necesarios para desarrollar el plan de seguridad,

la implementacin de controles y la gestin del SGSI y a su vez, generar la

documentacin necesaria basada en los formatos y nomenclaturas del Sistema de

Gestin Documental de la compaa.

La operacin de la infraestructura tecnolgica deber funcionar de acuerdo a parmetros

prestablecidos generados a partir de las recomendaciones de la norma y deben poder ser

evaluados para medir su efectividad.

[OBJ-05] Tener documentado los umbrales de uso aceptables de la capacidad de

los activos de informacin de Oficina Central e indicadores de tiempos de

disponibilidad mnimos requeridos de los servicios que hayan sido aprobados por

el Comit de Riesgos

[OBJ-06] Tener documentada la capacidad de la infraestructura operativa as como

las incidencias, problemas y cambios que la afecten en alguna de las dimensiones

de

seguridad:

Disponibilidad,

Integridad,

Confidencialidad,

Autenticidad

Trazabilidad.

[OBJ-7] Tener un cuadro de mando con los indicadores necesarios que permitan a

la Direccin de TI de la Institucin evaluar la efectividad y eficacia de los controles

implementados y apoyar en la toma de decisiones sobre la operacin de los

mismos.

[OBJ-8] Tener un programa de auditoras interno que garantice la confiabilidad de

la ejecucin de todos los procesos del SGSI y fortalezca la confianza y credibilidad

de la calidad de los servicios prestados, no solo en los usuarios de Oficina Central

sino en las Directivas en general, las filiales y empresas de apoyo de la Institucin.

La mesa de ayuda de la compaa administra el hardware y software de los equipos de

escritorio y porttiles de los funcionarios y es la encargada de gestionar su asignacin y

remplazo. A menudo, los usuarios requieren tener privilegios de administracin sobre sus

12

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

mquinas y la taza de malware detectado en estos equipos es elevada respecto a un

usuario de privilegios limitados, incurriendo en ocasiones en la reinstalacin o reseteo en

modo de fbrica, generando sobresfuerzos a la operacin.

[OBJ-09] Mejorar los procedimientos relacionados con el software instalado,

autorizacin de privilegios y vida til del hardware que incrementen los controles

de seguridad en los equipos asignados a los funcionarios para reducir las

incidencias de seguridad de la informacin.

[OBJ-10] Divulgar los procedimientos de gestin la mesa de ayuda a las filiales y

compaas asociadas para que todas trabajen bajo los mismos lineamientos

debido a que utilizan una infraestructura de red y de servicios compartida.

Existe un equipo humano que se encarga de configurar y monitorear los backups de la

data de los servidores. Es importante garantizar que toda la programacin de backups sea

ejecutada con xito o gestionar su relanzamiento para cumplir con los respaldos.

[OBJ-11] Garantizar que la data de las aplicaciones, bases de datos e informacin

de los usuarios y de los servicios que operan en el centro de cmputo de Oficina

Central, quede debidamente respalda y se brinden los mecanismos para su

restauracin de forma oportuna.

13

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

4. ANLISIS DIFERENCIAL

A continuacin de comparar el estado de la gestin de la seguridad de la informacin en

compaa con la norma ISO/IEC 27001 y las mejores prcticas descritas en ISO/IEC

27002 para evaluar la capacidad actual y realizar las recomendaciones y oportunidades

de mejora.

Este anlisis proveer la informacin necesaria a la empresa para evaluar el esfuerzo,

tiempo, dinero y recursos humanos requeridos para la implementacin de la gestin de la

seguridad de la informacin.

Tanto los requisitos de la norma IO/IEC27001 como los controles descritos en la ISO/IEC

27002 fueron evaluados con en el Modelo de Madurez de la Capacidad (CMM), resumido

en la siguiente tabla:

ESTADO

DESCRIPCIN

No Existe

Ausencia absoluta de una poltica reconocible, procedimiento, control,

etc.

10

Inicial

El desarrollo apenas est iniciando y requerir una trabajo significativo

para cumplir con el requisito

50

Limitado

Progresando muy bien pero an incompleto

90

Definido

El desarrollo est ms o menos completo aunque se carece de detalle

y/o an no se ha implementado, impartido y promovido por la alta

direccin

95

Gestionado

El desarrollo est completa, el proceso/control se ha implementado y

recientemente comenz a operar

100

Optimizado

No aplicable

El requisito est completamente cumplido, est funcionando

completamente como se esperaba, est siendo monitoreado y mejorado

constantemente, y hay evidencia sustancial para demostrarlo en una

auditora

TODOS los requisitos en el cuerpo principal de la norma ISO / IEC

27001 son obligatorios SI el SGSI es para ser certificado. De lo

contrario, podran ser ignorados.

Tabla 1. Modelo de Madurez de la Capacidad (CMM)

14

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

4.1.

Ricardo Pulgarn Gmez

ANLISIS GAP PARA ISO/IEC 27001

La norma ISO/IEC 27001:2013 especifica los requerimientos para establecer,

implementar, mantener y continuamente mejorar el sistema de gestin de seguridad de la

informacin y agrupa sus requerimientos en 7 clusulas. La siguiente matriz indica la

categorizacin de cada clusula de acuerdo a la valoracin de procesos presentada:

Clusula

4. Contexto de la organizacin

Valoracin

Inicial

5. Liderazgo

Limitado

6. Planeacin

Inicial

7. Soporte

8. Operacin

9. Evaluacin de rendimiento

10. Mejora

Limitado

Inicial

No Existe

Inicial

Tabla 2. Valoracin de clusulas de requerimientos ISO/IEC 27001:2013

El cumplimiento de los requisitos categorizados por seccin, es evidenciado en el

siguiente diagrama radial.

Ilustracin 3. Cumplimiento de las secciones de requisitos del SGSI

15

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

La proporcin de los requisitos de acuerdo al estado se evidencia en el siguiente grfico.

Ilustracin 4. Proporcin de cumplimiento de los requisitos del SGSI

La especificacin del anlisis se encuentra documentado en el Anexo A. Anlisis GAP de

implementacin ISOIEC 27001 e ISOIEC 27002.

16

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

4.2.

Ricardo Pulgarn Gmez

ANLISIS GAP PARA ISO/IEC 27002:2013

Esta seccin describe la evaluacin a alto nivel del grado de implementacin de los

controles y objetivos de control en los 14 dominios descritos en la ISO/IEC 27002:2013.

La valoracin de cada dominio de control se realiz basada en la ponderacin de las

valoraciones de los objetivos de control que a su vez son el resultado de la evaluacin del

grado de implementacin de cada control independiente y se resumen en la siguiente

tabla:

DOMINIOS DE CONTROL

5

6

7

8

9

10

11

12

13

14

15

16

17

18

POLTICAS DE SEGURIDAD.

ASPECTOS ORGANIZATIVOS DE LA SEGURIDAD DE LA

INFORMACIN

SEGURIDAD LIGADA A LOS RECURSOS HUMANOS.

GESTIN DE ACTIVOS.

CONTROL DE ACCESOS.

CIFRADO.

SEGURIDAD FSICA Y AMBIENTAL.

SEGURIDAD OPERATIVA.

SEGURIDAD EN LAS TELECOMUNICACIONES.

ADQUISICIN, DESARROLLO Y MANTENIMIENTO DE LOS

SISTEMAS DE INFORMACIN.

RELACIONES CON PROVEEDORES.

GESTIN DE INCIDENTES EN LA SEGURIDAD DE LA

INFORMACIN.

ASPECTOS DE SEGURIDAD DE LA INFORMACION EN LA

GESTIN DE LA CONTINUIDAD DEL NEGOCIO.

CUMPLIMIENTO.

PROPORCIN DE

IMPLEMENTACIN

55%

Definido

67%

Definido

81%

35%

58%

30%

84%

72%

89%

Definido

Limitado

Definido

Limitado

Definido

Definido

Definido

81%

Definido

88%

Definido

40%

Limitado

86%

Definido

73%

Definido

Tabla 3. Proporcin de implementacin de controles por dominio

La especificacin del anlisis se encuentra documentado en el Anexo A. Anlisis GAP de

implementacin ISOIEC 27001 e ISOIEC 27002.

17

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Se puede representar ms precisa la evaluacin realizada de acuerdo a cada dominio de

control con el siguiente grfico:

Ilustracin 5. Grado de cumplimiento de Dominios de control

La proporcin de los controles de acuerdo al estado se evidencia en el siguiente grfico.

Ilustracin 6. Proporcin de controles por estado de implementacin

18

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

5. ESQUEMA DOCUMENTAL

5.1.

INTRODUCCIN

Todos los Sistemas de Gestin se apoyan en un cuerpo documental para el cumplimiento

normativo. El Sistema de Gestin de Seguridad de la Informacin tiene una serie de

documentos de acuerdo a lo establecido en la norma ISO/IEC 27001. Estos documentos

son referenciados como anexos en el presente Plan de Seguridad y son descritos a

continuacin.

5.2.

ESQUEMA DOCUMENTAL

Anexo Documental I. Polticas de Seguridad de la Informacin

Normativa interna que debe conocer y cumplir todo el personal afectado por el alcance del

Sistema de Gestin de Seguridad de la Informacin. El contenido de la Poltica establece

los lineamientos globales que son detallados en normas y polticas de segundo nivel

definidos en el documento Polticas y Normas de seguridad.

Anexo Documental II. Procedimiento de Auditoras Internas

Documento que debe describe el procedimiento para realizar las auditoras que se

llevarn a cabo durante la vigencia de la certificacin y requisitos que se establecern a

los auditores internos. Se anexa la documentacin de los registros de los siguientes

formatos:

GSO-F-001 Formato Programa anual de auditoras

GSO-F-002 Formato Plan de auditora interna

GSO-F-003 Formato Informe de auditora interna del SGSI

GSO-F-004 Formato Solicitud de Accin

19

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Anexo Documental III. Procedimiento de Gestin de Indicadores

Definicin de indicadores para medir la eficacia de los controles de seguridad implantados

y lineamientos de medicin.

Anexo

Documental

IV.

Procedimiento

de

Gestin

de

Roles

Responsabilidades

Definicin del Comit de Seguridad encargado de crear, mantener, supervisar y mejorar

el Sistema de Gestin de Seguridad de la Informacin.

Anexo Documental V. Procedimiento de Revisin por la Direccin

Definicin del procedimiento donde se indica que la Direccin de la Organizacin debe

revisar anualmente las cuestiones ms importantes que han sucedido en relacin al

Sistema de Gestin de Seguridad de la Informacin.

Anexo Documental VI. Declaracin de Aplicabilidad

Documento que incluye todos los controles de Seguridad establecidos en la Organizacin,

con el detalle de su aplicabilidad, estado y documentacin relacionada.

Anexo Documental VII. Metodologa de Anlisis de Riesgos

Establece la sistemtica que se seguir para calcular el riesgo, lo cual deber incluir

bsicamente la identificacin y valoracin de los activos, amenazas y vulnerabilidades.

20

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

6. ANLISIS DE RIESGOS

La primera etapa hacia la

consecucin

del

Plan de Implementacin de un SGSI

consistir en la evaluacin de nuestros activos, considerando las dependencias

existentes entre ellos y realizando una valoracin de los mismos.

6.1.

INVENTARIO DE ACTIVOS

Los activos ms relevantes tomados en cuenta para el anlisis de riesgos, es resumido en

la siguiente tabla.

Cdigo

Activo

AUX1

AUX2

AUX3

AUX4

AUX5

AUX6

COM1

COM2

COM3

COM4

COM5

D1

D2

D3

D4

D5

D6

HW1

HW2

HW3

HW4

HW5

HW6

HW7

L1

Equipamiento de aire acondicionado del datacenter

Equipamiento contraincendios del datacenter

Robot de cintas de backup

Equipamiento de alimentacin elctrica dual

Racks

Cableado

Red telefnica

Red de datos Local (LAN)

Red de datos Corporativa (WAN)

Red Inalmbrica

Internet

Datos de los usuarios para validacin de credenciales

Registros de pagos a asociados

Mapas geogrficos

Correos electrnicos

Archivos del repositorio central

Registros de actividades de software

Servidor

Computador personal

Computador porttil

Mviles

Impresoras

Equipamiento de red

Central telefnica

Edificio

21

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Cdigo

MEDIA1

P1

P2

P3

P4

P5

P6

P7

P8

S1

S2

S3

S4

SW1

SW2

SW3

SW4

SW5

SW6

SW7

SW8

Ricardo Pulgarn Gmez

Activo

Cintas de backup

Usuarios externos

Usuarios internos

Operadores

Administradores de infraestructura

Coordinadores

Directivas

Contratistas

Representantes de proveedores

Canal de internet

Repositorio de Archivos

Pginas web

Correo electrnico

Aplicativos de Ofimtica

Clientes de correo electrnico

Sistema de gestin de base de datos

Sistemas operativos

Gestor de mquinas virtuales

Sistema de gestin de backups

Sistema de referenciacin geogrfica

Sistema de gestin de pagos a asociados

Tabla 4. Inventario de activos

Cada activo fue categorizado segn la tabla de mbitos MAGERIT y codificado de

acuerdo a la siguiente nomenclatura:

[MEDIA] Soportes de

Informacin

mbitos de Activos

Datos que materializan la informacin

Servicios auxiliares que se necesitan para poder organizar

el sistema

Las aplicaciones informticas (software) que permiten

manejar los datos.

Los equipos informticos (hardware) y que permiten

hospedar datos, aplicaciones y servicios.

Los soportes de informacin que son dispositivos de

almacenamiento de datos.

[AUX] Equipamiento

Auxiliar

El equipamiento auxiliar que complementa el material

informtico.

[COM] Redes de

comunicaciones

Las redes de comunicaciones que permiten intercambiar

datos.

[D] Datos

[S] Servicios

[SW] Software

[HW] Hardware

22

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

mbitos de Activos

Las instalaciones que acogen equipos informticos y de

comunicaciones.

Las personas que explotan u operan todos los elementos

anteriormente citados.

[L] Instalaciones

[P] Personal

Tabla 5. mbitos de activos

6.2.

VALORACIN DE LOS ACTIVOS

Para la valoracin de los activos, se utiliz la escala que propone MAGERIT en su Libro

III (punto 2.1), completndolo con una estimacin cuantitativa representada en trminos

monetarios para la organizacin.

Valor

Abreviatura Descripcin

MA

Muy alto

valor > 200'

A

Alto

200' > valor > 100'

Valoracin de los activos

M

Medio

100' > valor > 50'

(COP$ millones)

B

Bajo

50' > valor > 10'

MB

Muy bajo

10' > valor > 1'

Tabla 6. Criterios de valoracin de los activos

En el Anexo B. Anlisis de Riesgos hoja Activos se encuentran documentados los activos

con su respectiva valoracin.

6.3.

DIMENSIONES DE SEGURIDAD

Desde el punto de vista de la seguridad, junto a la valoracin en s de los activos se

debe indicar cul es el aspecto de la seguridad ms crtico de manera que se pueda

seleccionar las salvaguardas enfocadas en los aspectos ms relevantes. Por esta razn,

para cada activo fue valorada la criticidad en las cinco dimensiones de la seguridad de la

informacin manejada por el proceso de negocio para permitir estimar el impacto que

tendr la materializacin de una amenaza sobre la parte de activo expuesto no

cubierto por las salvaguardas en cada una de las dimensiones teniendo presente

qu representa cada dimensin, explicadas en la siguiente tabla.

23

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Dimensiones de valoracin de los activos

Propiedad o caracterstica de los activos consistente en que las

[D] Disponibilidad

entidades o procesos autorizados tienen acceso a los mismos

cuando lo requieren. [UNE 71504:2008]

Propiedad o caracterstica consistente en que el activo de

[I] Integridad de los

informacin no ha sido alterado de manera no autorizada.

datos

[ISO/IEC 13335-1:2004]

Propiedad o caracterstica consistente en que la informacin ni

[C] Confidencialidad

se pone a disposicin, ni se revela a individuos, entidades o

de la informacin

procesos no autorizados. [UNE-ISO/IEC 27001:2007]

Propiedad o caracterstica consistente en que una entidad es

quien dice ser o bien que garantiza la fuente de la que

[A] Autenticidad

proceden los datos. [UNE 71504:2008] (Importancia del No

Repudio)

Propiedad o caracterstica consistente en que las actuaciones

[T] Trazabilidad

de una entidad pueden ser imputadas exclusivamente a dicha

entidad. [UNE 71504:2008] (Auditabilidad)

Tabla 7. Dimensiones de valoracin de los activos

6.4.

ANLISIS DE AMENAZAS

Se realiz la estimacin de cun vulnerable es cada activo a la materializacin de la

amenaza, la frecuencia estimada con que pueden producirse y el impacto en las distintas

dimensiones de la seguridad. Para determinar las amenazas posibles, se utiliz la tabla

inicial de amenazas usadas en MAGERIT e n s u libro 2 Catlogo de Elementos

(Punto 5). Las amenazas estn clasificadas en los siguientes grandes bloques:

[N] Desastres

naturales

[I] De origen

industrial

Tipos de Amenazas

Sucesos que pueden ocurrir sin intervencin de los seres

humanos como causa directa o indirecta.

Sucesos que pueden ocurrir de forma accidental, derivados de la

actividad humana de tipo industrial. Estas amenazas puede

darse de forma accidental o deliberada.

[E] Errores y fallos no

Fallos no intencionales causados por las personas.

intencionados

[A] Ataques

Fallos deliberados causados por las personas.

intencionados

Tabla 8. Tipos de amenazas

24

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Se valoraron los activos como de importancia Muy Alta, Alta, Media, Baja o

Despreciable a la vez que se le asign a cada activo en cada dimensin una

valoracin siguiendo los siguientes criterios:

Valor Abreviatura

Descripcin

0

D

Despreciable - Irrelevante a efectos prcticos

1-3

B

Bajo - Dao menor a la organizacin

4-6

M

Medio - Dao importante a la organizacin

7-8

A

Alto - Dao grave a la organizacin

10

MA

Muy Alto - Dao muy grave a la organizacin

Tabla 9. Criterios de valoracin de criticidad de los activos

Para el anlisis de la frecuencia estimada de materializacin de amenazas, se utiliz la

siguiente escala de tiempo basada en la cantidad incidencias en un perodo menor a un

ao.

Valor Abreviatura

Descripcin

1

EF

Extremadamente frecuente (1 vez al da)

0,071

MF

Muy frecuente (1 vez cada 2 semanas)

0,016

F

Frecuente (1 vez cada 2 meses)

0,005

PF

Poco Frecuente (1 vez cada 6 meses)

0,003

MPF

Muy poco frecuente (1 vez cada ao)

0

D

Despreciable

Tabla 10. Escala de valoracin de Frecuencia (Vulnerabilidad - Probabilidad de ocurrencia)

En el Anexo B. Anlisis de Riesgos, se encuentran los registros del anlisis realizado por

cada activo.

25

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

6.5.

Ricardo Pulgarn Gmez

ANLLISIS DE IMPACTO POTENCIAL

Una vez valorada la criticidad por dimensin de seguridad y la probabilidad de

materializacin de cada amenaza y dado que se conoce el valor de los diferentes

activos, es posible determinar el impacto potencial que puede suponer para la empresa la

materializacin de las amenazas.

En el Anexo B. Anlisis de Riesgos hoja Activos, se encuentra determinado el impacto

potencial por cada activo de acuerdo al anlisis realizado por cada una de las amenazas.

Esta informacin permitir priorizar el plan de accin y la seleccin de salvaguardas, y a

su vez, servir de lnea base para comparar cmo se ve modificado dicho valor una vez

se apliquen contramedidas.

El impacto puede resumirse como el tanto por ciento del valor del activo que se pierde en

el caso de que suceda un incidente sobre l. Para el presente ejercicio, se tom la

siguiente escala de valoracin.

Valor

Abreviatura Descripcin

MA

Muy alto

valor > 80%

A

Alto

60% > valor > 80%

M

Medio

40% > valor > 60%

B

Bajo

20% > valor > 40%

MB

Muy bajo

valor < 20%

Tabla 11. Escala de valoracin del impacto degradacin del activo

26

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

6.6.

Ricardo Pulgarn Gmez

ANLISIS DE RIESGOS

Para la estimacin del riesgo, se realiz una combinacin entre el impacto y la frecuencia,

detallada en la siguiente tabla.

RIESGO

EF

MF

F

Frecuencia

PF

MPF

D

MA

MA

MA

A

M

B

MB

A

MA

MA

A

M

B

MB

Impacto

M

MA

A

M

B

MB

MB

B

MA

A

M

B

MB

MB

MB

MA

M

B

MB

MB

MB

Tabla 12. Tabla de estimacin del riesgo

Para efectos de clculo de la matriz de riesgos, la misma tabla puede ser representada en

valores numricos de acuerdo a las escalas definidas de la siguiente manera:

RIESGO

1

100,00%

0,071

7,12%

0,016

1,64%

Frecuencia

0,005

0,55%

0,003

0,27%

0,000

0,00%

Impacto

80,00% 60,00%

5,70% 4,27%

1,32% 0,99%

0,44% 0,33%

0,22% 0,16%

0,00% 0,00%

40,00% 20,00%

2,85% 1,42%

0,66% 0,33%

0,22% 0,11%

0,11% 0,05%

0,00% 0,00%

Tabla 13. Tabla del clculo de estimacin del riesgo.

Para efectos prcticos, se utiliz la siguiente escala de valores para la relacin enter

impacto y frecuencia, determinando el nivel de riesgo por cada amenaza para cada activo

en cada dimensin y en la tabla de resumen de impacto potencial por activo.

Valor

Abreviatura Descripcin

MA

Muy alto

valor > 4,5%

A

Alto

4,5% > valor > 1%

M

Medio

1% > valor > 0,4%

B

Bajo

0,4% > valor > 0,2%

MB

Muy bajo

valor < 0,2%

Tabla 14. Escala de riesgos

27

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Nivel de riesgo aceptable

Para elaborar el plan de tratamiento de amenazas, se tomarn en cuenta los riesgos de

clase Muy Alto y Alto, por lo tanto, el nivel de riesgo aceptable por lo menos en esta etapa

de implementacin del SGSI y para la definicin de los proyectos de mejora en un plan de

choque ser para los niveles Medio, Bajo y Muy Bajo.

Ejemplo prctico

Para un activo de informacin dado:

Seleccionar las amenazas del catlogo MAGERIT para el tipo de activo.

Indicar la frecuencia o probabilidad de ocurrencia de la amenaza.

Indicar la criticidad del activo.

Calcular el impacto de acuerdo a asociacin del valor de la frecuencia y la

criticidad indicadas.

Calcular el riesgo de acuerdo a la asociacin del valor de la frecuencia y el

impacto de un incidente.

Calcular el valor ms alto de cada dominio de control por todas las amenazas del

tipo de activo y calcular la tabla resumen de activos.

28

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

6.7.

Ricardo Pulgarn Gmez

RECOMENDACIONES

De acuerdo al anlisis de riesgos realizado y el nivel de riesgo aceptable definido por la

organizacin para el plan de implementacin, a continuacin se documentan las

recomendaciones de mejora, iniciando con los tratamientos de riesgos Muy Alto.

[REC A]

Monitorear los comportamientos causantes de la saturacin de los canales

de internet con estadsticas de utilizacin que permitan definir bien sea medidas de

reduccin y buen de uso o que sirvan de soporte para sustentar un aumento del

recurso por necesidades del negocio

[REC B]

Definir sensores de monitoreo que permitan detectar el uso no previsto del

canal y se eviten saturacin con anticipacin

[REC C]

Garantizar que los medios de redundancia de los canales de internet

funcionen adecuadamente y brinden capacidades de respaldo aceptables para el

funcionamiento de la operacin del negocio

[REC D]

Implementar laboratorios y herramientas de monitoreo que permitan

identificar las fallas en la infraestructura de red inalmbrica y documentar los

hallazgos para sustentar los recursos necesarios que solucionen los problemas de

las comunicaciones por este medio y que es percibida por los usuarios en general

como una denegacin del servicio.

[REC E]

Implementar un proceso controlado de alta de usuarios en la red

inalmbrica interna para garantizar que los dispositivos conectados estn

autorizados en esa red.

[REC F]

Implementar en lo posible mecanismos de control de uso de la red

inalmbrica que eviten la saturacin del medio, en especial en las redes de

invitados

[REC G] Generar el inventario de los directorios compartidos por el servidor de

archivos con la relacin del personal autorizado y los privilegios de acceso y

modificacin de los contenidos, para disminuir la posibilidad que pueda ser

borrada o modificada la informacin almacenada o los permisos asignados a otros

usuarios.

[REC H]

Publicar los directorios exclusivamente para los usuarios que tienen acceso

a su contenido, para evitar que las personas puedan ver la totalidad de los

recursos compartidos por el servidor de archivos

29

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

[REC I]

Ricardo Pulgarn Gmez

Asignar un propietario o responsable de cada directorio compartido que

defina los usuarios autorizados para la eliminacin de archivos dentro del recurso

[REC J]

Definir una norma que determine qu tipo de informacin puede ser

almacenada en los recursos compartidos para evitar el uso del almacenamiento

con archivos que no son propios de la compaa o para el funcionamiento del

negocio. (p.e. msica o archivos personales)

[REC K]

Habilitar en el servidor la auditora de eliminacin de archivos que permita

la trazabilidad del usuario cuando se lleve a cabo la eliminacin de archivos

[REC L]

Restringir el acceso a las carpetas compartidas a solo usuarios del

directorio activo para que la modificacin de la informacin sea controlada por

polticas de dominio

[REC M] Garantizar en lo posible que exista un mecanismo de contingencia de

acceso a la informacin en caso de afectacin de alguno de los elementos

tecnolgicos que componen el servicio de directorios compartidos

[REC N]

Identificar los recursos de la plataforma de correo que puedan estar

sufriendo cuellos de botella y optimizarlos o fortalecerlos

[REC O] Definir normas de uso del correo electrnico para evitar el despacho

masivo de correos en horarios que puedan afectar a los usuarios

[REC P]

Identificar y depurar los buzones de correo tanto genricos como de

distribucin, generar una nomenclatura estndar y documentar la autorizacin de

creacin y los usuarios responsables de su uso

[REC Q] Identificar los factores recurrentes de errores de los usurarios en el uso de

las contraseas de dominio y generar las capacitaciones necesarias para reducir

el ndice de casos de soporte de este tipo

[REC R]

Identificar y eliminar el uso de usuarios genricos en todos los directorios

de autenticacin existentes

[REC S]

Definir una nomenclatura estndar y documentar las contraseas, depurar

y asignar responsables a los usuarios de servicios que deban existir en el

directorio activo

[REC T]

Monitorear las incidencias por degradacin o dao de los servidores con

estadsticas de recurrencia que permitan tomar medidas preventivas o que

sustenten una renovacin o remplazo de los mismos para evitar impactos

negativos a corto plazo en la operacin de los servicios de TI

30

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

[REC U]

Ricardo Pulgarn Gmez

Actualizar los sistemas operativos de los servidores a sus versiones ms

recientes para reducir las vulnerabilidades tcnicas del producto

[REC V]

Crear un esquema de roles de backup de los administradores de

infraestructura de manera que haya otra persona que pueda ejecutar actividades

operativas de un cargo en caso que el responsable no se encuentre disponible

[REC W] Definir el procedimiento de solicitud y autorizacin de software en los

equipos asignados a los usuarios as como la definicin de los responsables para

su instalacin

[REC X]

Comprobar que el software actualmente instalado en los computadores de

usuario cumplan con el licenciamiento adquirido por la organizacin

[REC Y]

Documentar la autorizacin de usuarios administradores de computadores

de trabajo y registrar la aceptacin de responsabilidades de uso y cumplimiento de

las normas de seguridad de la informacin con los privilegios que conlleva este rol

[REC Z]

Asignar una contrasea maestra para el usuario administrador local de los

computadores de usuario que sea diferente segn la empresa o filial registrada en

el directorio activo y sea administrada por los funcionarios de cada mesa de ayuda

correspondiente

[REC AA] Definir un esquema de actualizaciones automticas del sistema operativo

de los computadores de usuario para mitigar las vulnerabilidades tcnicas propias

de cada sistema

[REC BB] Definir un esquema de alta disponibilidad por redundancia o clusterizacin

de los servicios crticos de la compaa como DHCP y aplicaciones web

transaccionales

[REC CC] Definir un procedimiento de autorizacin y registro de actividades de

mantenimiento de los componentes de hardware de tecnologa del centro de

cmputo

31

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

7. PROPUESTA DE PROYECTOS

7.1.

INTRODUCCIN

Los proyectos de mejora ayudan a mitigar el riesgo actual de la organizacin y encaminar

la evolucin del cumplimiento ISO hasta un nivel adecuado. Se derivan y agrupan las

recomendaciones identificadas en la fase de anlisis de riesgos asociadas a las

amenazas encontradas. Adems, son cuantificados econmicamente y planificados en el

tiempo, estableciendo plazos de consecucin de sus objetivos (en general, corto, medio y

largo plazo) con puntos de control que permitan considerar realmente el Plan de

Implementacin del SGSI como un proceso de mejora continua.

7.2.

PROYECTOS

Se definieron 10 proyectos relevantes que mitigan los riesgos de mayor impacto. La

documentacin de las recomendaciones del anlisis de riesgos que tratan, los recursos

necesarios y el cronograma de actividades, se encuentra definido en documento Anexo C.

Proyectos de mejora.

Cdigo y Nombre

Impacto Prioridad

PRJ 01 Mejoramiento de los canales de internet

Alto

Baja

PRJ 02 Optimizacin de la red inalmbrica

Alto

Alta

Medio

Media

Alto

Alta

Bajo

Media

Alto

Media

Medio

Alta

Medio

Media

Medio

Alta

Bajo

Baja

PRJ 03 Optimizacin del servicio de carpetas compartidas

PRJ 04 Optimizacin del servicio de correo electrnico

PRJ 05

Depuracin de los Directorios de Autenticacin de

usuarios

PRJ 06 Mejoramiento de los servidores

PRJ 07

Conformacin de equipos de apoyo de administradores de

infraestructura

PRJ 08 Aseguramiento de los equipos de usuario

PRJ 09

Alta disponibilidad de los servicios crticos para la

Institucin

PRJ 10

Implementacin de mejores prcticas de seguridad de la

informacin relacionada con datacenters

32

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

8. AUDITORA DE CUMPLIMENTO

8.1.

INTRODUCCIN

Llegados a esta fase, conocemos los activos de la empresa y hemos evaluado las

amenazas. Es el momento de hacer un alto en el camino y evaluar hasta qu punto la

empresa cumple con las buenas prcticas en materia de seguridad. La ISO/IEC

27002:2005 nos servir como marco de control del estado de la seguridad.

8.2.

METODOLOGA

El estndar ISO/IEC 27002:2005, agrupa un total de 133 controles o salvaguardas sobre

buenas prcticas para la Gestin de la Seguridad de la Informacin organizado en 11

reas y 39 objetivos de control. La proteccin integral frente a las posibles amenazas,

requiere de una combinacin de salvaguardas sobre cada uno de estos aspectos.

El estudio debe realizar una revisin de los 133 controles planteados por la norma para

cumplir con los diferentes objetivos de control el nmero de los cuales se indica entre

parntesis para cada uno de los dominios-. Esta estimacin la realizaremos segn el

Modelo de Madurez de la Capacidad (CMM)

33

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

8.3.

Ricardo Pulgarn Gmez

ANLISIS DE CUMPLIMIENTO

La norma ISO/IEC 27001:2013 especifica los requerimientos para establecer,

implementar, mantener y continuamente mejorar el sistema de gestin de seguridad de la

informacin y agrupa sus requerimientos en 7 clusulas.

Luego de haber implementado los proyectos sugeridos y revisado nuevamente a travs

de la auditora la implementacin de controles y cumplimiento de los requisitos de la

norma, se encontr el siguiente avance en trminos estadsticos:

Ilustracin 7. Comparacin de porcentaje de implementacin

34

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

La siguiente matriz indica la categorizacin de cada clusula de acuerdo a la valoracin

de procesos presentada:

REQUISITO

REQUERIMIENTOS SGSI

4

5

6

7

8

9

10

CONTEXTO DE LA ORGANIZACIN

LIDERAZGO

PLANIFICACIN

SOPORTE

OPERACIN

EVALUACIN DEL DESEMPEO

MEJORA

PROPORCIN DE CUMPLIMIENTO

95%

97%

98%

84%

100%

100%

100%

Gestionado

Optimizado

Optimizado

Definido

Optimizado

Optimizado

Optimizado

Tabla 15. Valoracin de clusulas de requerimientos ISO/IEC 27001:2013

El cumplimiento de los requisitos categorizados por seccin, es evidenciado en el

siguiente diagrama radial.

Ilustracin 8. Cumplimiento de las secciones de requisitos del SGSI

35

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

La proporcin de los requisitos de acuerdo al estado se evidencia en el siguiente grfico.

Ilustracin 9. Proporcin de cumplimiento de los requisitos del SGSI

La especificacin del anlisis se encuentra documentado en el Anexo D. Anlisis GAP de

implementacin ISOIEC 27001 e ISOIEC 27002.

La valoracin de cada dominio de control de la la ISO/IEC 27002:2013 se realiz basada

en la ponderacin de las valoraciones de los objetivos de control que a su vez son el

resultado de la evaluacin del grado de implementacin de cada control independiente y

se resumen en la siguiente tabla:

36

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

DOMINIOS DE CONTROL DE SEGURIDAD DE LA

INFORMACIN

5 POLTICAS DE SEGURIDAD.

ASPECTOS ORGANIZATIVOS DE LA SEGURIDAD DE LA

6

INFORMACIN

7 SEGURIDAD LIGADA A LOS RECURSOS HUMANOS.

8 GESTIN DE ACTIVOS.

9 CONTROL DE ACCESOS.

10 CIFRADO.

11 SEGURIDAD FSICA Y AMBIENTAL.

12 SEGURIDAD OPERATIVA.

13 SEGURIDAD EN LAS TELECOMUNICACIONES.

ADQUISICIN, DESARROLLO Y MANTENIMIENTO DE

14

LOS SISTEMAS DE INFORMACIN.

15 RELACIONES CON PROVEEDORES.

GESTIN DE INCIDENTES EN LA SEGURIDAD DE LA

16

INFORMACIN.

ASPECTOS DE SEGURIDAD DE LA INFORMACION EN LA

17

GESTIN DE LA CONTINUIDAD DEL NEGOCIO.

18 CUMPLIMIENTO.

Ricardo Pulgarn Gmez

PROPORCIN DE

IMPLEMENTACIN

98%

Optimizado

88%

Definido

88%

90%

86%

60%

90%

89%

85%

Definido

Definido

Definido

Definido

Gestionado

Definido

Definido

86%

Definido

93%

Gestionado

93%

Gestionado

95%

Gestionado

89%

Definido

Tabla 16. Proporcin de implementacin de controles por dominio

La especificacin del anlisis se encuentra documentado en el Anexo D. Anlisis GAP de

implementacin ISOIEC 27001 e ISOIEC 27002.

Se puede representar ms precisa la evaluacin realizada de acuerdo a cada dominio de

control con el siguiente grfico:

37

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

Ilustracin 10. Grado de cumplimiento de Dominios de control

La proporcin de los controles de acuerdo al estado se evidencia en el siguiente grfico.

Ilustracin 11. Proporcin de controles por estado de implementacin

38

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

9. INFORMES DE RESULTADOS

En el presente apartado se mencionarn los informes de resultados del Plan de Seguridad

de la Informacin.

9.1.

RESUMEN EJECUTIVO

(Anexo E. Presentacin1 - Resumen ejecutivo) Presentacin enfocada a la Alta Direccin

donde se haga un resumen del proyecto

9.2.

PRESENTACIN Y CONCIENCIACIN EN MATERIA DE

SEGURIDAD DE LA INFORMACIN

(Anexo F. Presentacin2 - Campanna Sensibilizacin) Presentacin enfocada a instruir al

personal

9.3.

de

la

Organizacin

en

materia

de

Seguridad

de

la

Informacin

RESUMEN DEL ESTADO DE CUMPLIMIENTO DE LOS

CONTROLES

(Anexo G. Presentacin3 - Resumen estado de controles) Presentacin enfocada a

mostrar el estado de cumplimiento de los controles y estado de ejecucin de los

proyectos.

9.4.

PRESENTACIN RESULTADOS

(Anexo H. Presentacin4 - Resultados) Presentacin enfocada a presentar los resultados

del proyecto a la Alta Direccin. Esta presentacin puede tener una duracin de 1 hora.

39

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

10. ANEXOS

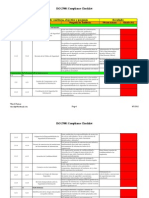

ANEXO A. ANLISIS GAP DE IMPLEMENTACIN ISOIEC 27001 E ISOIEC 27002

ANEXO B. ANLISIS DE RIESGOS

ANEXO C. PROYECTOS DE MEJORA

ANEXO D. ANLISIS GAP DE IMPLEMENTACIN ISOIEC 27001 E ISOIEC 27002

ANEXO E. PRESENTACIN1 - RESUMEN EJECUTIVO

ANEXO F. PRESENTACIN2 - CAMPANNA SENSIBILIZACION

ANEXO G. PRESENTACIN3 - RESUMEN ESTADO DE CONTROLES

ANEXO H. PRESENTACIN4 - RESULTADOS

40

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

11. REFERENCIAS

http://www.iso27001security.com/

http://www.iso27001standard.com/

Sistema de Gestin Documental de la institucin

http://www.inteco.es/Formacion/SGSI/Conceptos_Basicos/Normativa_SGSI/

http://www.iso27000.es/sgsi_implantar.html

http://video.anetcom.es/editorial/Seguridad_empresa.pdf

https://seguridadinformaticaufps.wikispaces.com/MAGERIT

https://www.ccn-cert.cni.es/publico/herramientas/pilar5/exs/index.html

http://gr2dest.org/metodologia-de-analisis-de-riesgos-magerit/

Libros I y II de MAGERIT v.3

41

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

42

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

NDICE DE ILUSTRACIONES

Ilustracin 1. Estructura de organizacin por procesos ...................................................................... 7

Ilustracin 2. Diagrama de red de alto nivel ........................................................................................ 8

Ilustracin 3. Cumplimiento de las secciones de requisitos del SGSI .............................................. 15

Ilustracin 4. Proporcin de cumplimiento de los requisitos del SGSI.............................................. 16

Ilustracin 5. Grado de cumplimiento de Dominios de control .......................................................... 18

Ilustracin 6. Proporcin de controles por estado de implementacin ............................................. 18

Ilustracin 7. Comparacin de porcentaje de implementacin ......................................................... 34

Ilustracin 8. Cumplimiento de las secciones de requisitos del SGSI .............................................. 35

Ilustracin 9. Proporcin de cumplimiento de los requisitos del SGSI.............................................. 36

Ilustracin 10. Grado de cumplimiento de Dominios de control ........................................................ 38

Ilustracin 11. Proporcin de controles por estado de implementacin ........................................... 38

43

Elaboracin de un Plan de Implementacin de la ISO/IEC 27001:2013

Ricardo Pulgarn Gmez

NDICE DE TABLAS

Tabla 1. Modelo de Madurez de la Capacidad (CMM) ..................................................................... 14

Tabla 2. Valoracin de clusulas de requerimientos ISO/IEC 27001:2013 ...................................... 15

Tabla 3. Proporcin de implementacin de controles por dominio ................................................... 17

Tabla 4. Inventario de activos ........................................................................................................... 22

Tabla 5. mbitos de activos .............................................................................................................. 23

Tabla 6. Criterios de valoracin de los activos .................................................................................. 23

Tabla 7. Dimensiones de valoracin de los activos .......................................................................... 24

Tabla 8. Tipos de amenazas ............................................................................................................. 24

Tabla 9. Criterios de valoracin de criticidad de los activos ............................................................. 25

Tabla 10. Escala de valoracin de Frecuencia (Vulnerabilidad - Probabilidad de ocurrencia) ........ 25

Tabla 11. Escala de valoracin del impacto degradacin del activo ............................................. 26

Tabla 12. Tabla de estimacin del riesgo ......................................................................................... 27

Tabla 13. Tabla del clculo de estimacin del riesgo. ...................................................................... 27

Tabla 14. Escala de riesgos .............................................................................................................. 27

Tabla 15. Valoracin de clusulas de requerimientos ISO/IEC 27001:2013 .................................... 35

Tabla 16. Proporcin de implementacin de controles por dominio ................................................. 37

44

You might also like

- ISO 27002 - Estructura de Un ControlDocument1 pageISO 27002 - Estructura de Un ControlMarco Antonio Salcedo Huarcaya100% (2)

- Auditoría de seguridad informática: Curso prácticoFrom EverandAuditoría de seguridad informática: Curso prácticoRating: 5 out of 5 stars5/5 (1)

- Cómo implantar un SGSI según UNE-EN ISO/IEC 27001: y su aplicación en el Esquema Nacional de Seguridad. Edición 2018From EverandCómo implantar un SGSI según UNE-EN ISO/IEC 27001: y su aplicación en el Esquema Nacional de Seguridad. Edición 2018Rating: 4 out of 5 stars4/5 (1)

- Modelo para el gobierno de las TIC basado en las normas ISOFrom EverandModelo para el gobierno de las TIC basado en las normas ISORating: 4.5 out of 5 stars4.5/5 (3)

- Curso ISO 27001Document44 pagesCurso ISO 27001Gonzalo de la Pedraja100% (1)

- Auditoría de Tecnologías y Sistemas de Información.: SEGURIDAD INFORMÁTICAFrom EverandAuditoría de Tecnologías y Sistemas de Información.: SEGURIDAD INFORMÁTICARating: 4 out of 5 stars4/5 (1)

- Nueve pasos para el éxito: Una visión de conjunto para la aplicación de la ISO 27001:2013From EverandNueve pasos para el éxito: Una visión de conjunto para la aplicación de la ISO 27001:2013Rating: 5 out of 5 stars5/5 (1)

- Checklist I So 27001 Yan Exo ADocument11 pagesChecklist I So 27001 Yan Exo Asantiatacama100% (1)

- MF0490_3 - Gestión de servicios en el sistema informáticoFrom EverandMF0490_3 - Gestión de servicios en el sistema informáticoNo ratings yet

- Cobit E Iso 27001 Caso PracticoDocument35 pagesCobit E Iso 27001 Caso PracticorazeranthomNo ratings yet

- Implementación de La ISO 27001Document20 pagesImplementación de La ISO 27001Luis Carlos Ossa Gómez100% (1)

- Norma Iso27001Document11 pagesNorma Iso27001andreisa_jh937186% (7)

- Seminario Iso 27001Document226 pagesSeminario Iso 27001jaimerubio90% (10)

- Auditoría de Seguridad Informática (MF0487_3): SEGURIDAD INFORMÁTICAFrom EverandAuditoría de Seguridad Informática (MF0487_3): SEGURIDAD INFORMÁTICARating: 5 out of 5 stars5/5 (1)

- Cuestionario para Iso 27001Document8 pagesCuestionario para Iso 27001gfpapa100% (1)

- Gestión de Incidentes de Seg. Informática (MF0488_3): SEGURIDAD INFORMÁTICAFrom EverandGestión de Incidentes de Seg. Informática (MF0488_3): SEGURIDAD INFORMÁTICANo ratings yet

- Manual de un CISO: Reflexiones no convencionales sobre la gerencia de la seguridad de la información en un mundo VICA (Volátil, Incierto, Complejo y Ambiguo)From EverandManual de un CISO: Reflexiones no convencionales sobre la gerencia de la seguridad de la información en un mundo VICA (Volátil, Incierto, Complejo y Ambiguo)No ratings yet

- Curso Completo SgsiDocument84 pagesCurso Completo Sgsiapi-240863278100% (1)

- Taller ISO 27001Document7 pagesTaller ISO 27001Israel PULIDO MONTES100% (1)

- Check List ISO 27001 2013Document4 pagesCheck List ISO 27001 2013Yaider Espinoza100% (4)

- Iso 27001 2013Document33 pagesIso 27001 2013sac100% (11)

- Iso 27001 Sistema Gestion Seguridad InformacionDocument23 pagesIso 27001 Sistema Gestion Seguridad InformacionTaririAlmanza100% (1)

- Auditoría de seguridad informática. IFCT0109From EverandAuditoría de seguridad informática. IFCT0109Rating: 5 out of 5 stars5/5 (1)

- Guia ISO27001Document270 pagesGuia ISO27001Jorge Lopez100% (1)

- Implementacion ISO 27001Document12 pagesImplementacion ISO 27001Gustavo RathgebNo ratings yet

- NIST 800-30 - EspDocument45 pagesNIST 800-30 - EspIraldo Pinzón67% (3)

- Mapeo Métricas Controles - ISO 27002 Vs NISTDocument60 pagesMapeo Métricas Controles - ISO 27002 Vs NISTJorge Andrés100% (1)

- Iso-Iec 27004-2012 NTPDocument79 pagesIso-Iec 27004-2012 NTPDorian Xavier Bendezu Martinez75% (4)

- Iso 27002Document8 pagesIso 27002JoseNo ratings yet

- ISO 27001 ControlesDocument11 pagesISO 27001 ControlesPOOLNo ratings yet

- ISO 27001 2013 Mapeo de ControlesDocument12 pagesISO 27001 2013 Mapeo de Controlesing.muedas100% (2)

- Implementation Guideline ISO-IEC 27001-2013 (Español)Document64 pagesImplementation Guideline ISO-IEC 27001-2013 (Español)ALBERTO100% (1)

- ISO 27001 Chequeo de CumplimientoDocument28 pagesISO 27001 Chequeo de CumplimientoGuiomar Vilela100% (2)

- Iso 27001Document51 pagesIso 27001Freddy Jesus100% (2)

- ISO 27003 (SGSI) - Ayuda y Guia para Implementar en SGSIDocument14 pagesISO 27003 (SGSI) - Ayuda y Guia para Implementar en SGSILifaki Las Amo50% (2)

- Iso 38500Document14 pagesIso 38500Miguel Martínez Hernández100% (1)

- Controles ISO 27001 2013-2005Document3 pagesControles ISO 27001 2013-2005Damian Damian100% (2)

- ISO27001 EspañolDocument26 pagesISO27001 EspañolRobert Naval Juárez100% (1)

- Evaluacion Iso 27001 ChecklistDocument16 pagesEvaluacion Iso 27001 ChecklistVladimirSGonzalesM100% (1)

- Normas Iso-Iec 20000Document28 pagesNormas Iso-Iec 20000Lucy MoretaNo ratings yet

- La Nueva Versi N ISO 27002 Que Nos Viene Este 2022 1641647930Document9 pagesLa Nueva Versi N ISO 27002 Que Nos Viene Este 2022 1641647930JenniferNo ratings yet

- Traduccion Iso 27003Document10 pagesTraduccion Iso 27003Carlos Enrique Bermudez Suarez0% (2)

- ISO 27001 Los ControlesDocument9 pagesISO 27001 Los Controlesapi-3701103100% (5)

- MemoriaTFM PDS SGSI MolinaBeatriz PDFDocument112 pagesMemoriaTFM PDS SGSI MolinaBeatriz PDFFreddy Vinicio Jara Cabrera100% (1)

- Anexo A - ControlesISO27002Document80 pagesAnexo A - ControlesISO27002Carmen Aragon MendozaNo ratings yet

- ISO 27001 2013 Implementacion PDFDocument45 pagesISO 27001 2013 Implementacion PDFLezly SantanaNo ratings yet

- 27005Document74 pages27005nanyta_100% (2)

- Iso 27000Document60 pagesIso 27000Marcos Munoz Leal100% (1)

- Checklist of Mandatory Documentation Required by ISO 27001 2013 ESDocument10 pagesChecklist of Mandatory Documentation Required by ISO 27001 2013 ESgianncagm3847No ratings yet

- Implementador Líder ISO 27001Document6 pagesImplementador Líder ISO 27001Harold REalNo ratings yet

- Iso 27001 - 27002Document78 pagesIso 27001 - 27002Jorge Guerrero100% (2)

- ISO 27001 Auditor LiderDocument18 pagesISO 27001 Auditor LiderDangerNo ratings yet

- Iso 27001Document10 pagesIso 27001fernandaorozco100% (16)

- Iso27003 PDFDocument17 pagesIso27003 PDFIs CevallosNo ratings yet

- Implementación de La Matriz Iperc en La Obra de Construcción de Contabilidad-UnasDocument136 pagesImplementación de La Matriz Iperc en La Obra de Construcción de Contabilidad-UnasAusi Felipa De la CruzNo ratings yet

- Implementación de La Matriz Iperc en La Obra de Construcción de Contabilidad-UnasDocument139 pagesImplementación de La Matriz Iperc en La Obra de Construcción de Contabilidad-UnasJERSON SALAS ROMERONo ratings yet

- UNE-iso-iec-27002-2015 - ExtractoDocument4 pagesUNE-iso-iec-27002-2015 - ExtractoMarc Ayala AznarNo ratings yet

- EXT 1LjHOkJQNzH1jkVPr13fDocument4 pagesEXT 1LjHOkJQNzH1jkVPr13fscr050792No ratings yet

- 9.luis Benitez - COLOMBIA PDFDocument80 pages9.luis Benitez - COLOMBIA PDFChristian SantillanNo ratings yet

- VIDocument2 pagesVIDante MoranNo ratings yet

- Httpsministeriodeeducacion - Gob.dodocsespacio Virtual de Soporte para Educacion No PresencialriDN Estado Dominicanopdf PDFDocument3 pagesHttpsministeriodeeducacion - Gob.dodocsespacio Virtual de Soporte para Educacion No PresencialriDN Estado Dominicanopdf PDFSanta MendozaNo ratings yet

- Ensayo Capítulo - El Cerebro - Aslhy BracamonteDocument3 pagesEnsayo Capítulo - El Cerebro - Aslhy BracamonteaslhymbhNo ratings yet

- Hacer Trabajar LCD Sin Una Lámpara CCFL en BacklightDocument6 pagesHacer Trabajar LCD Sin Una Lámpara CCFL en BacklightCesar Jonathan Garcia NatarenNo ratings yet

- Cadena de SuministroDocument23 pagesCadena de Suministroluis carlos vela vitesNo ratings yet

- Crear o Morir (PDFDrive) - 220630 - 033617Document51 pagesCrear o Morir (PDFDrive) - 220630 - 033617Mareena TitanosNo ratings yet

- Aprendizaje Por DescubrimientoDocument8 pagesAprendizaje Por DescubrimientoAILTON EDER HERRERA SOTONo ratings yet

- UPA - Bombas Sumergibles para Pozos Desde 200 MM de Diámetro PDFDocument2 pagesUPA - Bombas Sumergibles para Pozos Desde 200 MM de Diámetro PDFRuddy Fabrizio Galvez JustinianoNo ratings yet

- Galeno Ensayo de Historia1Document5 pagesGaleno Ensayo de Historia1Oröpëziitä CärbällöNo ratings yet

- DDHH en El Oriente Boliviano PDFDocument77 pagesDDHH en El Oriente Boliviano PDFJosé PazNo ratings yet

- Catalogo DegudentDocument170 pagesCatalogo DegudentJonathan MatarritaNo ratings yet

- Circulo de Dialogo Con Los DocentesDocument3 pagesCirculo de Dialogo Con Los Docenteswladimir panoluisa rodriguez100% (2)

- Exposición de Siderurgia 2022Document16 pagesExposición de Siderurgia 2022Meday BaltodanoNo ratings yet

- Administracion de ProyectosDocument42 pagesAdministracion de Proyectossusana del carmen monsivais sanchezNo ratings yet

- Linux Admin-2Document28 pagesLinux Admin-2edwin bernalNo ratings yet

- Quiz 2 - Semana 7 - Ra - Primer Bloque-Simulacion Gerencial - (Grupo b06)Document17 pagesQuiz 2 - Semana 7 - Ra - Primer Bloque-Simulacion Gerencial - (Grupo b06)Angel MurciaNo ratings yet

- Transform ProductivasDocument442 pagesTransform ProductivasRubén Montes de OcaNo ratings yet

- Easyport Usb Ejemplos EsDocument1 pageEasyport Usb Ejemplos Esrmorenodx4587No ratings yet

- Rendición de Caja Chica ModeloDocument6 pagesRendición de Caja Chica ModeloPool Pinelo GomezNo ratings yet

- FO-012 Permiso Escrito de Trabajo de Alto RiesgoDocument2 pagesFO-012 Permiso Escrito de Trabajo de Alto RiesgoJasminkatherine Ñaupari CarpioNo ratings yet

- Reservo RioDocument3 pagesReservo RioDayan Mantari AntonioNo ratings yet

- Encantamiento Del SueñoDocument19 pagesEncantamiento Del SueñoJavier CastilloNo ratings yet

- Kaeser SK15 PDFDocument7 pagesKaeser SK15 PDFSharon SanchezNo ratings yet

- Academia Plan de RedaccionDocument3 pagesAcademia Plan de RedaccionYoselin Urbina Meza0% (1)

- Planeacion MD 3 4 Al 15 de SeptiembreDocument9 pagesPlaneacion MD 3 4 Al 15 de SeptiembreIsaac GonzalezNo ratings yet

- Test de Memoria de OracionesDocument3 pagesTest de Memoria de OracionesAnto BarrionuevoNo ratings yet

- KdjfodjflDocument11 pagesKdjfodjflEdwin Pachacuti ApazaNo ratings yet

- Asesoría Pre y Post en Prueba para Vih - Kelly GonzalezDocument20 pagesAsesoría Pre y Post en Prueba para Vih - Kelly Gonzalezolga amezquitaNo ratings yet

- Guía de Prácticas Clínicas Estadísticas de Salud y Registros MédicosDocument22 pagesGuía de Prácticas Clínicas Estadísticas de Salud y Registros MédicosEmily NoemiNo ratings yet