Professional Documents

Culture Documents

Métodos y Técnicas de Encriptación

Uploaded by

Ileana E0 ratings0% found this document useful (0 votes)

1K views5 pagesinformatica

Copyright

© © All Rights Reserved

Available Formats

DOCX, PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this Documentinformatica

Copyright:

© All Rights Reserved

Available Formats

Download as DOCX, PDF, TXT or read online from Scribd

0 ratings0% found this document useful (0 votes)

1K views5 pagesMétodos y Técnicas de Encriptación

Uploaded by

Ileana Einformatica

Copyright:

© All Rights Reserved

Available Formats

Download as DOCX, PDF, TXT or read online from Scribd

You are on page 1of 5

MTODOS Y TCNICAS DE ENCRIPTACIN

Gronsfeld: Este mtodo utiliza ms de un alfabeto cifrado para

poner en clave el mensaje y que se cambia de uno a otro segn se

pasa de una letra del texto en claro a otra.

Es decir que deben tenerse un conjunto de alfabetos cifrados y una

forma de hacer corresponder cada letra del texto original con uno de

ellos.

Mtodo de transposicin: En nuestro repaso por los mtodos clsicos

de criptografa, nos centramos en el mtodo de transposicin, origen y

fundamento de otros sistemas de cifrado ms complicados.

El mtodo de transposicin consiste en reordenar los elementos que

forman el texto original, de modo que el criptograma resultante tiene los

mismos elementos pero su nueva colocacin impide que se pueda

entender.

Ejemplo:

computacin

Una transposicin muy simple, y por tanto poco efectiva, podra consistir

en escribir el mensaje al revs, con lo que quedara:

nicatupmoc

Mtodo Csar: Ahora vamos a conocer uno de los sistemas ms

clsicos de la Historia de esta disciplina: el mtodo Csar, cuyo origen se

sita en el siglo I antes de Cristo.

Este sistema se basa en el mtodo de sustitucin mono alfabtica, es

decir, el proceso de sustitucin se lleva a cabo en cada uno de los

elementos del texto claro.

En el mtodo Csar, a cada letra le corresponde la que est 3 posiciones

por delante en un proceso circular que recorre todo el alfabeto. Por

ejemplo, a la letra a le corresponde la d, a la b la e, y as

sucesivamente. Cuando hablamos de proceso circular nos referimos a

que si llegamos al final del alfabeto, por ejemplo la z, se entiende que

volvemos al principio del mismo, por lo que tras contar tres posiciones a

la z le corresponde la letra c, a la y le corresponde la b y a la

x, la a.

En trminos ms formales podramos describir al mtodo Csar como

Criptograma(i) = Texto_claro(i) + 3 (mod 26),

(i) es la posicin de las letras y (mod 26) indica que se trata de una

suma mdulo 26, en la que 26 es el nmero de letras del alfabeto que

utilizamos.

Para entenderlo ms claramente vamos a realizar un sencillo ejemplo:

Texto claro: p a n t a l l a

Criptograma: s d q w d o o d

o

Como puede apreciarse, este mtodo arrastra las debilidades propias de

los algoritmos de sustitucin. En vez de utilizar siempre la suma de 3

posiciones podra cambiarse este valor por otro cualquiera. En cualquier

caso, y para dar con la solucin, podemos acudir a un sencillo

criptoanlisis basado en la frecuencia de los elementos del criptograma.

Observamos que la letra que ms se repite es la d. Acudiendo a datos

estadsticos del lenguaje nos encontramos con que dos de las letras que

ms se repiten son las vocales a y e (tanto en espaol, como en

ingls).

Una prueba bsica consiste en ver la diferencia que hay entre el

elemento ms repetido, la d, y estas vocales. En el caso de la a nos

da un valor de 3 posiciones de diferencia, y el valor 25 al calcular la

diferencia con la letra e. Para probar si la solucin corresponde a uno

de los dos casos ms probables, tan solo tenemos que aplicar el mismo

mtodo, pero restando. Al restar 25 nos da lo siguiente:

Criptograma: s d q w d o o d

Resta 25: t e r x e p p e

Como vemos, en este caso el intento sera fallido, ya que el proceso nos

devuelve un nuevo texto sin sentido. Si ahora lo intentamos con el valor

3, otro de los probables segn la frecuencia de las letras, obtenemos la

solucin.

Criptograma: s d q w d o o d

Resta 3: p a n t a l l a

o

RSA: En los sistemas tradicionales de cifrado debe comunicarse

una clave entre el emisor y el receptor del mensaje, el problema aqu

es encontrar un canal seguro para transmitir dicha clave. Este

problema viene a resolverse en los sistemas de clave pblica la clave

de cifrado, pues un tiempo enormemente de ordenador es necesario

para encontrar una transformacin de descifrado a partir de la de

cifrado.

o

DES: DES fue desarrollado por IBM a mediados de los setenta.

Aunque tiene un buen diseo, su tamao de clave de 56 bits es

demasiado pequeo para los patrones de hoy.

DES (Data Encryption Standard) es un mecanismo de encriptacin de

datos de uso generalizado. Hay muchas implementaciones de

hardware y software de DES. Este transforma la informacin de texto

llano en datos encriptados llamados texto cifrado mediante el uso de

un algoritmo especial y valor semilla llamado clave. Si el receptor

conoce la clave, podr utilizarla para convertir el texto cifrado en los

datos originales. Es un mecanismo de encriptado simtrico.

Chaffing & Winnowing: Esta tcnica propuesta por Donald

Rivest. Es ms un intento de esquivar las restricciones a la

criptografa en EE.UU. (y otros pases) que una propuesta razonable

debido al tamao de los mensajes resultantes.

El trmino ingls winnowing se tomar como aventar es decir

separar el grano de la paja y el trmino chaffing por el castellano

empajar (cubrir o rellenar con paja). La idea bsica consiste en

mezclar la informacin real (grano) con otra de relleno (paja) de

modo que sea imposible separarlas excepto para el destinatario.

SKIPJACK: Este algoritmo fue descalificado por el gobierno de

Estados Unidos. Algunos detalles sobre el algoritmo en s y sus

aplicaciones en la prctica a los chips Clipper y Capstone.

Skipjack fue desarrollado por la NSA inicialmente para los chips

Clipper y Capstone. Su diseo comenz en 1985 y se complet su

evaluacin en 1990.

BFIDO: El mtodo Bfido es un cifrado fraccionario. Es decir que

cada letra viene representada por una o ms letras o smbolos, y

donde se trabaja con estos smbolos ms que con las letras mismas.

WLBYKYAAOTB: Este mtodo altera la frecuencia de los

caracteres a diferencia de lo que ocurre por ejemplo con los cifrados

monoalfabticos. Admite algunas variaciones como por ejemplo

dividir la lista en 3,4,, n partes.

Cifrado exponencial: Es un sistema basado en la exponenciacin

modular, debido Pohlig y Hellman (1978). Este mtodo es resistente

al criptoanlisis.

Blowfish: Este algoritmo realiza un cifrado simple en 16 ciclos,

con un tamao de bloque de 64 bytes para un total de 448 bits.

Aunque hay una fase compleja de la inicializacin. El cifrado de datos

es muy eficiente en los microprocesadores grandes.

Mtodo Vigenre: Hasta el momento, en nuestros anteriores

ejemplos en los que hemos visto mtodos clsicos de cifrado,

hemos repasado algoritmos cuyo criptograma no dependa de una

clave externa, o que sta era fija. En el sistema que sigue, el

cifrado de Vigenre, observaremos cmo el cifrado va tomando

diferentes valores en funcin de la clave que elijamos.

Tanto en los mtodos de sustitucin, como en los de transposicin,

las modificaciones a los que sometamos el texto claro eran fijas,

bien teniendo en cuenta la correspondencia con un segundo

alfabeto en el caso de la sustitucin, o en barajar las letras en

funcin de un algoritmo preestablecido en las transposiciones.

El cifrado de Vigenre utiliza una clave externa para realizar las

sustituciones, con lo que este mismo algoritmo puede dar

diferentes criptogramas para el mismo texto claro en funcin de la

clave que utilicemos.

Veamos un sencillo ejemplo para ilustrar este mtodo:

Texto claro: s e g u r i d a d

Clave de cifrado: a b c

Para llevar a cabo el cifrado dividimos el texto claro en grupos de

tantas letras como tenga la clave, y a continuacin las hacemos

corresponder con las letras de la clave de cifrado:

Texto claro: s e g u r i d a d

Clave: a b c a b c a b c

El proceso de sustitucin es similar al mtodo Csar, por el que a

cada letra del texto claro le corresponde la que est 3 posiciones

despus en el alfabeto. En esta ocasin, el nmero de posiciones

que debemos contar viene dado por la posicin que ocupa en el

alfabeto la letra clave que le corresponde. As, cuando la clave sea

la letra a, avanzaremos una posicin, si la clave es b sern

dos, y si fuera c sern 5.

En el ejemplo que nos ocupa, en primer lugar deberamos

transformar la letra s del texto claro segn su clave a, es

decir, avanzamos una letra en el alfabeto, el resultado ser t. En

el segundo caso, la letra e segn la clave b dar una g,

porque se avanza dos posiciones.

Texto claro: s e g u r i d a d

Clave: a b c a b c a b c

Criptograma: t g l v t n e c i

Resultado final: t g l v t n e c i

Ahora que conocemos el proceso, vamos a comprobar cmo,

cambiando la clave de cifrado y con el mismo texto claro,

obtenemos un criptograma totalmente diferente:

Clave: bcbc

Texto claro: s e g u r i d a d

Clave: b c b c b c b c b c b c

Criptograma: u j i z t n f f f

Resultado final: u j i z t n f f f

Para poder realizar el descifrado la nica condicin es conocer la

clave que se ha utilizado en el proceso, y hacer los pasos a la

inversa. Partiendo del criptograma, tendremos que dividir en

grupos segn la clave y, en esta ocasin, restar posiciones en vez

de sumar.

Este mtodo es algo ms seguro que los vistos con anterioridad,

debido principalmente a que el criptograma vara segn una clave

externa, no conocida en principio por un hipottico atacante. Sin

embargo se ha demostrado que no resulta difcil romper este cifrado

utilizando tcnicas de criptoanlisis basadas en la incidencia de

coincidencias en el criptograma.

Sistemas de clave pblica: Un sistema criptogrfico de clave

pblica es tan seguro como su clave. La distribucin de las claves

debe ser manejada sobre canales altamente seguros. Esto suele

consumir mucho tiempo. A veces, tales canales de seguridad no

estn disponibles.

Los sistemas de clave pblica no tienen tal problema en la

distribucin de la clave. En el sistema criptogrfico convencional el

cifrado y descifrado estn ntimamente relacionados. Estos sistemas

usan una clave encriptada, E, y una clave descifrado, D, de manera

que no es computacionalmente viable (dentro de un tiempo

razonable) determinar E a partir de D.

De esta forma, E puede ser hecha pblica sin comprometer la

seguridad de D. Esto simplifica el problema de la distribucin de la

clave. Cada usuario genera una clave de cifrado y una de descifrado,

la clave de cifrado est hecha pblica y la clave cifrada se mantiene

secreta. As cualquiera puede enviar un mensaje encriptado a un

usuario particular (porque la clave de cifrado es pblica), pero solo

aquellos usuarios pueden descifrar el mensaje (porque la clave de

descifrado es privada). E es llamada una clave pblica y D es llamada

una clave privada.

Firmas digitales: Para que una firma digital sea aceptada como

sustituta de una firma escrita debe ser:

1. Fcil de autentificar (reconocer) por cualquiera.

2. Producible

nicamente

por

su

autor.

En los cripto-sistemas de clave pblica el procedimiento es:

El remitente: usa la clave privada para crear un mensaje

firmado.

El receptor: Usa la clave pblica del remitente para

descifrar el mensaje o Guarda el mensaje firmado para

usarlo en caso de disputas

You might also like

- Fundamentos de Administracion FinancieraDocument136 pagesFundamentos de Administracion FinancieraJuanjo Flores100% (8)

- Informe de Auditoria Tic PDFDocument2 pagesInforme de Auditoria Tic PDFBerrios Bravo MarthaNo ratings yet

- DT Dino Jarach - El Hecho ImponibleDocument250 pagesDT Dino Jarach - El Hecho ImponibleJosé Gilberto Tumax Pineda100% (11)

- Programas de AuditoriaDocument27 pagesProgramas de AuditoriaNatalia SarriaNo ratings yet

- Modelo de Informe de Auditoría InformáticaDocument2 pagesModelo de Informe de Auditoría InformáticaSanely Garcia100% (1)

- Informe Preliminar Auditoria ForenseDocument6 pagesInforme Preliminar Auditoria ForenseAlex VelascoNo ratings yet

- Mpa ForenseDocument10 pagesMpa ForenseAndy Andres VillavicencioNo ratings yet

- TEMA No 14 - PRUEBAS DE CONTROLES (Parte 3.2 de La Guía de La IFAC)Document10 pagesTEMA No 14 - PRUEBAS DE CONTROLES (Parte 3.2 de La Guía de La IFAC)Luz Maria Loza FabiánNo ratings yet

- Normas Especificas de Auditoria de Sistemas en Bolivia y El MundoDocument61 pagesNormas Especificas de Auditoria de Sistemas en Bolivia y El MundoJose carlos Garcia100% (1)

- Cómo Configurar VPN IPSEC en CiscoDocument7 pagesCómo Configurar VPN IPSEC en CiscoJose Luis RodriguezNo ratings yet

- Memorando de Planificación de Auditoría de SistemasDocument19 pagesMemorando de Planificación de Auditoría de SistemasIvoncita Galan de Lopez100% (1)

- Propuesta de Auditoria en Sistemas enDocument5 pagesPropuesta de Auditoria en Sistemas enBibiana Andrea ALVARADO SANABRIA100% (1)

- Planificación y Utilización de Las TAACDocument11 pagesPlanificación y Utilización de Las TAACMelany FallasNo ratings yet

- Auditoria de Proyectos Con Financiamiento ExternoDocument43 pagesAuditoria de Proyectos Con Financiamiento ExternoHector Camacho Crespo67% (9)

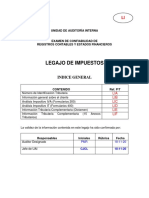

- Contenido Del Legajo de Papeles de TrabajoDocument16 pagesContenido Del Legajo de Papeles de TrabajoJose A. Arita Rivera100% (1)

- 9-Auditoria Jurídica de Entornos InformáticosDocument6 pages9-Auditoria Jurídica de Entornos InformáticosAmada Venadero100% (1)

- Planilla LlaveDocument6 pagesPlanilla Llavejhanneth chuquimia tapiaNo ratings yet

- Informe de Las TaacDocument7 pagesInforme de Las TaacCelina ManrriqueNo ratings yet

- Resumen Capitulo N5Document6 pagesResumen Capitulo N5Carlos Emelec Campeon100% (1)

- Resumen Echenique 4,5 y 6Document6 pagesResumen Echenique 4,5 y 6Raul ApazaNo ratings yet

- Tecnicas de Auditoria Asistidas Por Computador PDFDocument24 pagesTecnicas de Auditoria Asistidas Por Computador PDFElmer RuizNo ratings yet

- 20 conceptos auditoría sistemas informaciónDocument5 pages20 conceptos auditoría sistemas información123 AnastaciaNo ratings yet

- Josue Calle - Cap 6 EcheniqueDocument6 pagesJosue Calle - Cap 6 EcheniqueCarolina CopariNo ratings yet

- Proyecto Auditoria Sib Sociedad de Ingenieros de BoliviaDocument89 pagesProyecto Auditoria Sib Sociedad de Ingenieros de BoliviaJavier Ivan Mamani CruzNo ratings yet

- Vista de CargoDocument14 pagesVista de CargoMARCELO100% (2)

- Informe de Auditoria CorrectivaDocument37 pagesInforme de Auditoria CorrectivaDiana MancillaNo ratings yet

- Criptografia Informe FinalDocument22 pagesCriptografia Informe FinalOscar EspinozaNo ratings yet

- Mpa Auditoria EspecialDocument6 pagesMpa Auditoria EspecialHeber Gonzalo Tancara HuarachiNo ratings yet

- Resumen-Capitulo-Iv ECHENIQUEDocument3 pagesResumen-Capitulo-Iv ECHENIQUEwilfredo100% (1)

- Mpa Gubernamental Rovasser PDFDocument16 pagesMpa Gubernamental Rovasser PDFDennis EcheverriaNo ratings yet

- Resumen-Capitulo-Ii ECHENIQUEDocument1 pageResumen-Capitulo-Ii ECHENIQUEwilfredo0% (1)

- Memorandum de PlanificaciónDocument19 pagesMemorandum de Planificacióntarrillo079567% (3)

- Auditoria Del Rubro DisponibleDocument3 pagesAuditoria Del Rubro DisponibleAnonymous 9ArFhYqiDNo ratings yet

- Memorándum de Planificación de Auditoria 2018Document5 pagesMemorándum de Planificación de Auditoria 2018Carla Martinez50% (2)

- PRÁCT 2do Parcial Diseño - PARI M. MONICA PDFDocument2 pagesPRÁCT 2do Parcial Diseño - PARI M. MONICA PDFMonic Pmm50% (2)

- Vista de Cargo 1ala PlenaDocument8 pagesVista de Cargo 1ala PlenaAlfonso Callisaya100% (1)

- Dictamen Tributario Lab.2Document2 pagesDictamen Tributario Lab.2Ana Salazar CuellarNo ratings yet

- RND 10-0017-13Document10 pagesRND 10-0017-13Fundacion RamaNo ratings yet

- Cpa-503 Gabinete de Auditoria TributariaDocument5 pagesCpa-503 Gabinete de Auditoria TributariaAlex Max Davalos BlancoNo ratings yet

- Resumen Capitulo 7 de Auditoria en Sistemas ComputarizadosDocument10 pagesResumen Capitulo 7 de Auditoria en Sistemas ComputarizadosLany MenaNo ratings yet

- Resumen Nia 16 Tecnicas de Auditoria Con Ayuda de ComputadoraDocument2 pagesResumen Nia 16 Tecnicas de Auditoria Con Ayuda de ComputadoraJenniferNo ratings yet

- Taac de AuditoriaDocument41 pagesTaac de AuditoriaOmar Andres Alvarez25% (4)

- Evaluación de controles y productividad en procesamiento de datosDocument2 pagesEvaluación de controles y productividad en procesamiento de datoswilfredoNo ratings yet

- Monografia Sas 1 Sas 55 Sas 78Document10 pagesMonografia Sas 1 Sas 55 Sas 78TE Amo IPNo ratings yet

- Selección de ContribuyentesDocument15 pagesSelección de ContribuyentesGody zasoNo ratings yet

- Guía sobre Técnicas de Auditoría Asistida por Computadora (TAACDocument2 pagesGuía sobre Técnicas de Auditoría Asistida por Computadora (TAACFernando MendezNo ratings yet

- Mpa y Programa de TrabajoDocument24 pagesMpa y Programa de TrabajoJUAN PABLO MAMANINo ratings yet

- Imprimir SistemasDocument18 pagesImprimir SistemasDaniela Terrazas Romero100% (2)

- Modelo MPA - Operativa OpDocument18 pagesModelo MPA - Operativa OpricardoNo ratings yet

- Taller No. 1 Seminario de GradoDocument2 pagesTaller No. 1 Seminario de GradoWilder Andrade0% (1)

- Auditoria Sayco - Al Sistema de Programación de Operaciones (Nestor Arratia Paco y Karla Conde Guarachi)Document135 pagesAuditoria Sayco - Al Sistema de Programación de Operaciones (Nestor Arratia Paco y Karla Conde Guarachi)Evannell ArratiaNo ratings yet

- Auditoria de ProyectosDocument8 pagesAuditoria de ProyectosJhery GomezNo ratings yet

- Auditoría tributaria: guía completaDocument53 pagesAuditoría tributaria: guía completaMarlene FloresNo ratings yet

- Madepa - Memoria Anual 2019Document61 pagesMadepa - Memoria Anual 2019Maria Belen Vallejos Ortiz33% (3)

- GGGGGGDocument34 pagesGGGGGGGLADYS CHOQUE BARRERA100% (1)

- Enfoque Al Analisis Del Diceño de Auditoria Sayco Guber 2Document20 pagesEnfoque Al Analisis Del Diceño de Auditoria Sayco Guber 2David100% (2)

- Investigacion MpaDocument33 pagesInvestigacion MpaVIDAL FERNANDEZNo ratings yet

- Auditoría informática municipalDocument3 pagesAuditoría informática municipalRaúl Guerra MonasterioNo ratings yet

- Diapos Sas 82Document8 pagesDiapos Sas 82Vanesa Ramos Sánchez100% (3)

- Trabajo de EncriptacionDocument13 pagesTrabajo de EncriptacionKAMUSKLEINNo ratings yet

- Metodos y Tecnicas de Encriptacion Investigacion De-Vladimir AlarconDocument6 pagesMetodos y Tecnicas de Encriptacion Investigacion De-Vladimir AlarconVladimir Alarcon RamosNo ratings yet

- PDF Metodos y Tecnicas de EncriptacionDocument5 pagesPDF Metodos y Tecnicas de Encriptacioncarlos mamaniNo ratings yet

- Como Se Desencripta A Una EncriptacionDocument4 pagesComo Se Desencripta A Una EncriptacionTina CarbajalNo ratings yet

- Punto de Equilibrio EjerDocument2 pagesPunto de Equilibrio EjerIleana ENo ratings yet

- Formula RioDocument2 pagesFormula RioIleana ENo ratings yet

- Formula Rio 1Document4 pagesFormula Rio 1Ileana ENo ratings yet

- Ejercicios para Enviar 2Document3 pagesEjercicios para Enviar 2Ileana ENo ratings yet

- Formato Sistema Du PontDocument1 pageFormato Sistema Du PontIleana ENo ratings yet

- REporte de LeyDocument5 pagesREporte de LeyIleana ENo ratings yet

- Punto de Equilibrio EjerDocument2 pagesPunto de Equilibrio EjerIleana ENo ratings yet

- Iusmx Derecho MercantilDocument18 pagesIusmx Derecho MercantilSiyaj KakNo ratings yet

- Formula RioDocument2 pagesFormula RioIleana ENo ratings yet

- Canasta BásicaDocument5 pagesCanasta BásicaIleana ENo ratings yet

- Conven IosDocument11 pagesConven IosIleana ENo ratings yet

- Imprimir - 20 08 16Document1 pageImprimir - 20 08 16Ileana ENo ratings yet

- Imprimir - Hoja de CostosDocument4 pagesImprimir - Hoja de CostosIleana ENo ratings yet

- Capital ContableDocument45 pagesCapital ContableIleana ENo ratings yet

- IMPRIMIR - Cuentas de OrdenDocument3 pagesIMPRIMIR - Cuentas de OrdenIleana ENo ratings yet

- Pasivo Provisiones Activos y Pasivos ContingentesDocument47 pagesPasivo Provisiones Activos y Pasivos ContingentesIleana ENo ratings yet

- Formato de ContratoDocument11 pagesFormato de ContratoIleana ENo ratings yet

- Pasivo - (Obligaciones)Document62 pagesPasivo - (Obligaciones)Ileana ENo ratings yet

- Pasivo Provisiones Activos y Pasivos ContingentesDocument47 pagesPasivo Provisiones Activos y Pasivos ContingentesIleana ENo ratings yet

- Bitácora 1 - SolucionesDocument8 pagesBitácora 1 - SolucionesIleana ENo ratings yet

- Pasivo - (Obligaciones)Document62 pagesPasivo - (Obligaciones)Ileana ENo ratings yet

- Antología 0528 Introduccion A Las Finanzas 2Document73 pagesAntología 0528 Introduccion A Las Finanzas 2Ileana ENo ratings yet

- Capital de TrabajoTEXTODocument6 pagesCapital de TrabajoTEXTOIleana ENo ratings yet

- Capital ContableDocument45 pagesCapital ContableIleana ENo ratings yet

- Sociedades CobosDocument69 pagesSociedades CobosIleana E0% (1)

- Exposición RepasoDocument44 pagesExposición RepasoIleana ENo ratings yet

- Ratios Financieros y As de La MercadotecniaDocument59 pagesRatios Financieros y As de La MercadotecniaJose Paulo BasultoNo ratings yet

- Invent A RiosDocument19 pagesInvent A RiosIleana ENo ratings yet

- Tema 1Document23 pagesTema 1Alfredo De Jesus Cordova AbarcaNo ratings yet

- Test RepasoDocument1 pageTest RepasoFina Paulos LareoNo ratings yet

- 12 años de seguridad onlineDocument7 pages12 años de seguridad onlinejosedetNo ratings yet

- Auditoría de Seguridad de Sistemas de InformaciónDocument4 pagesAuditoría de Seguridad de Sistemas de InformaciónGerman Eduardo Florez SantosNo ratings yet

- Practica 6Document4 pagesPractica 6Karolin BatherNo ratings yet

- Decalogo Ciberseguridad EmpresasDocument18 pagesDecalogo Ciberseguridad Empresasweimar estebanNo ratings yet

- Seguridad informáticaDocument19 pagesSeguridad informáticaclaudiaNo ratings yet

- Seguridad Informática: Conceptos BásicosDocument10 pagesSeguridad Informática: Conceptos BásicosAlyJesusNo ratings yet

- Ética Hacking Seguridad InformáticaDocument45 pagesÉtica Hacking Seguridad InformáticaAnDrea MosQueraNo ratings yet

- CriptografiaDocument58 pagesCriptografiarom_el_ac100% (1)

- Actividades Tema 2Document19 pagesActividades Tema 2inf11 inf11No ratings yet

- TECNOLOGÍAS DE SEGURIDAD DE LA INFORMACIÓNDocument2 pagesTECNOLOGÍAS DE SEGURIDAD DE LA INFORMACIÓNJefferson Andres Rodriguez SanchezNo ratings yet

- 03 Práctica de VPN Site To SiteDocument4 pages03 Práctica de VPN Site To Sitecarolinat634No ratings yet

- Guía de Uso - Antivirus McAfee PDFDocument73 pagesGuía de Uso - Antivirus McAfee PDFJuan CamiloNo ratings yet

- Jacobitus. LIC. APAZADocument10 pagesJacobitus. LIC. APAZAGary Eduardo Medrano RuckNo ratings yet

- EMILY BARRERA Herramientas InformaticasDocument7 pagesEMILY BARRERA Herramientas InformaticasAriana BarreraNo ratings yet

- Desbloquear Redes WifiDocument8 pagesDesbloquear Redes Wifianon-78860100% (5)

- Políticas de Control de AccesoDocument10 pagesPolíticas de Control de AccesoJose Angel Ramirez PolancoNo ratings yet

- Protocolos de SeguridadDocument9 pagesProtocolos de SeguridadGabriel Olivares CaceresNo ratings yet

- Presentacion Tecnicas de OcultamientoDocument27 pagesPresentacion Tecnicas de OcultamientoRojas Drum LuisNo ratings yet

- FASE 3 Ejecución de La AuditoriaDocument20 pagesFASE 3 Ejecución de La AuditoriaAndres Augusto Hernandez Martinez100% (1)

- Seguridad Información: Componentes, Amenazas y TécnicasDocument3 pagesSeguridad Información: Componentes, Amenazas y TécnicasRene TankianNo ratings yet

- Actividad 3 - Mecanismos de SeguridadDocument8 pagesActividad 3 - Mecanismos de SeguridadAnderson Obregon LondoñoNo ratings yet

- Amenazas Informaticas Dexy Hernandez Miguel TisoyDocument8 pagesAmenazas Informaticas Dexy Hernandez Miguel TisoydexyNo ratings yet

- Elc107 SaDocument36 pagesElc107 SaFreddyDomekiNo ratings yet

- Content C Ethical Hacking UDF 27feb2017Document3 pagesContent C Ethical Hacking UDF 27feb2017Jhon Fredy Barreto GuijoNo ratings yet

- Criptografia en Mexico Porfirio DiazDocument18 pagesCriptografia en Mexico Porfirio Diazlalo199No ratings yet

- Cybersecurity Essentials v1.1 Capitulo 2 Exámenes - EspañolDocument8 pagesCybersecurity Essentials v1.1 Capitulo 2 Exámenes - EspañolGladis CarranzaNo ratings yet

- Taller Practico CriptografiaDocument4 pagesTaller Practico CriptografiaJaime CaballeroNo ratings yet