Professional Documents

Culture Documents

Trabajo Individual Fase 1

Uploaded by

maria delgadoCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Trabajo Individual Fase 1

Uploaded by

maria delgadoCopyright:

Available Formats

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

ESCUELA DE CIENCIAS BASICAS, TECNOLOGIA E INGENIERIA (ECBTI)

TRABAJO INDIVIDUAL FASE 1

PROBLEMA _N3

PRESENTADO POR:

DAYANA KATHERINE RUEDA JOJOA. Cd. 1085635831

PREENTADO A:

DELVIS DEL SOCRRO MEJIA ALVAREZ

GRUPO:

100201_178

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA_UNAD

PROGRAMA: ADMINISTRACION DE EMPRESAS

CURSO: HERRAMIENTAS TELEMATICAS

CEAD_PASTO

14/09/2016

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

ESCUELA DE CIENCIAS BASICAS, TECNOLOGIA E INGENIERIA (ECBTI)

REDES DE AREA LOCAL (LAN) _ PROBLEMA N3

OBJETIVO:

Reconocer y contextualizarse sobre las caractersticas y componentes del tema

escogido, Redes de rea Local (LAN), por medio de un mapa mental, para

conocer conceptos en relacin con la red Internet, cules son sus beneficios

amenazas en la conexin a esta.

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

ESCUELA DE CIENCIAS BASICAS, TECNOLOGIA E INGENIERIA (ECBTI)

URL_MAPA MENTAL

PROBLEMA N3: REDES DE AREA LOCAL (LAN)

LINK: https://cacoo.com/diagrams/m1DAFZWeH86ncisH5B00B.png

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

ESCUELA DE CIENCIAS BASICAS, TECNOLOGIA E INGENIERIA (ECBTI)

CONCLUCIONES

La red se convierte en un mecanismo de comunicacin entre los usuarios

conectados a ella, ya que permite l envi de mensajes mediante el empleo

del correo electrnico, ya sea entre usuarios de la red local o entre usuarios

de otras redes o sistemas informticos, programando reuniones o

intercambios de ficheros de todo tipo.

Se puede compartir grandes cantidades de informacin mediante el empleo

de gestores de base de datos en red con ello se evita la redundancia de

datos y se facilita el acceso y la actualizacin de los datos

Se aumentan la eficiencia de los ordenadores, poniendo a disposicin del

usuario todo un sistema que hace que las consultas sean ms rpidas y

cmodas

Se trata de un sistema completamente seguro, pudiendo impedirse que

determinados usuarios accedan a reas de informacin concretas, o que

puedan leer la informacin pero no modificarla. El acceso a la red est

controlado mediante nombres de usuario y claves de acceso. El control de

los usuarios que acceden a la red lo lleva a cabo el sistema operativo. El

control de los usuarios que acceden a la informacin lo lleva a cabo el

software de gestin de bases de datos que se est empleando.

Se pueden compartir perifricos como: impresoras, mdems, scanner, entre

otros dispositivos

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

ESCUELA DE CIENCIAS BASICAS, TECNOLOGIA E INGENIERIA (ECBTI)

BIBLIOGRAFA

http://datateca.unad.edu.co/contenidos/100201/AVA_20141/Unidad_1_Principios_Basicos_del_Networking/Bibliografias_Referidas/Capitulo_

2_Networking/Bibliografia_Unad-Capitulo2_Networking.pdf

http://datateca.unad.edu.co/contenidos/100201/AVA_20141/Unidad_1_Principios_Basicos_del_Networking/Bibliografias_Referidas/Capitulo_

1_Internet/Bibliografia_Unad-Capitulo1Internet.pdf

http://datateca.unad.edu.co/contenidos/100201/AVA_20141/Unidad_1_Principios_Basicos_del_Networking/Bibliografias_Referidas/Capitulo_

1_Internet/Bibliografia_Unad-Capitulo1Internet.pdf

You might also like

- Unidad 1-Fase 2 - DayanaDocument9 pagesUnidad 1-Fase 2 - Dayanamaria delgadoNo ratings yet

- Aporte - Tabla de Evaluación de Proyectos de Inversión - DayanaDocument2 pagesAporte - Tabla de Evaluación de Proyectos de Inversión - Dayanamaria delgadoNo ratings yet

- Fase 2 - Programacion Lineal - DayanaDocument10 pagesFase 2 - Programacion Lineal - Dayanamaria delgadoNo ratings yet

- Fundamentos Basicos de ProspectivaDocument9 pagesFundamentos Basicos de Prospectivamaria delgadoNo ratings yet

- Unidad 1 - Fase 2 - DayanaDocument10 pagesUnidad 1 - Fase 2 - Dayanamaria delgadoNo ratings yet

- Ensayo - Sucesiones y Progresiones - DayanaDocument4 pagesEnsayo - Sucesiones y Progresiones - Dayanamaria delgadoNo ratings yet

- Aporte Plan de Mejoramiento ComplementoDocument265 pagesAporte Plan de Mejoramiento Complementomaria delgadoNo ratings yet

- 66 Etapa2 Recopilacion InformaciónDocument12 pages66 Etapa2 Recopilacion Informaciónmaria delgadoNo ratings yet

- Borrador100408 153 Fase 4 TrabajoDocument17 pagesBorrador100408 153 Fase 4 Trabajomaria delgadoNo ratings yet

- Trabajo de Reconocimiento - DayanaDocument10 pagesTrabajo de Reconocimiento - Dayanamaria delgadoNo ratings yet

- Unidad 1-Fase 2 - DayanaDocument9 pagesUnidad 1-Fase 2 - Dayanamaria delgadoNo ratings yet

- Trabajo Individual - Unidad 1 - Tarea 2Document12 pagesTrabajo Individual - Unidad 1 - Tarea 2Anonymous YrWFBBNo ratings yet

- Aporte - Punto 4 - Proyeccion VectorialDocument1 pageAporte - Punto 4 - Proyeccion Vectorialmaria delgadoNo ratings yet

- Ensayo - Sucesiones y Progresiones - DayanaDocument4 pagesEnsayo - Sucesiones y Progresiones - Dayanamaria delgadoNo ratings yet

- Borrador Tecnicas de InvestigacionDocument25 pagesBorrador Tecnicas de Investigacionmaria delgadoNo ratings yet

- 66 Etapa2 Recopilacion InformaciónDocument12 pages66 Etapa2 Recopilacion Informaciónmaria delgadoNo ratings yet

- Diagnóstico Financiero Trabajo Final - Grupo 102022 - 84Document44 pagesDiagnóstico Financiero Trabajo Final - Grupo 102022 - 84maria delgado0% (1)

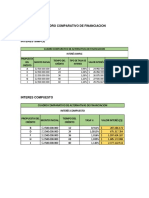

- Cuadro Comparativo de Financiacion - DayanaDocument1 pageCuadro Comparativo de Financiacion - Dayanamaria delgadoNo ratings yet

- DDT SituacionInicial-DayanaRueda Corregido y Propuesto...Document18 pagesDDT SituacionInicial-DayanaRueda Corregido y Propuesto...maria delgadoNo ratings yet

- 102030-66 InformeFinalL DayanaRuedaDocument8 pages102030-66 InformeFinalL DayanaRuedamaria delgadoNo ratings yet

- Aporte Plan de Mejoramiento DayanaDocument265 pagesAporte Plan de Mejoramiento Dayanamaria delgadoNo ratings yet

- Unidad1 Paso1 Trabajo IndividualDocument6 pagesUnidad1 Paso1 Trabajo Individualmaria delgadoNo ratings yet

- 66 Etapa2 Recopilacion InformaciónDocument12 pages66 Etapa2 Recopilacion Informaciónmaria delgadoNo ratings yet

- Fundamentos Basicos de ProspectivaDocument9 pagesFundamentos Basicos de Prospectivamaria delgadoNo ratings yet

- Trabajo Colaborativo Fase1 Grupo 102007-101Document29 pagesTrabajo Colaborativo Fase1 Grupo 102007-101maria delgadoNo ratings yet

- Trabajo Colaborativo Fase1 Grupo 102007-101Document29 pagesTrabajo Colaborativo Fase1 Grupo 102007-101maria delgadoNo ratings yet

- Aporte - Aspectos Economicos y Sociales Frente Al ProductoDocument4 pagesAporte - Aspectos Economicos y Sociales Frente Al Productomaria delgadoNo ratings yet

- Aporte - Punto 4 - Proyeccion VectorialDocument1 pageAporte - Punto 4 - Proyeccion Vectorialmaria delgadoNo ratings yet

- Cuadro Comparativo de Financiacion - Dayana ..Document1 pageCuadro Comparativo de Financiacion - Dayana ..maria delgadoNo ratings yet

- Aporte - Gerencia y Tecnicas de Procesos - DayanaDocument3 pagesAporte - Gerencia y Tecnicas de Procesos - Dayanamaria delgadoNo ratings yet

- 271 - Tarea 1 - UltimoDocument24 pages271 - Tarea 1 - UltimoacombamNo ratings yet

- Evaluación SensorialDocument7 pagesEvaluación SensorialLara ObedNo ratings yet

- Prueba Escrita de Investigacion AcciónDocument3 pagesPrueba Escrita de Investigacion AcciónLuis Huaillapuma100% (1)

- PAT-250 de Rebelde HuayranaDocument22 pagesPAT-250 de Rebelde HuayranaJohana luzmila Arenas RamírezNo ratings yet

- TesisDocument200 pagesTesisJAVIERNo ratings yet

- Programa de Transferencia de CarrerasDocument4 pagesPrograma de Transferencia de CarrerasLisandra Batista100% (1)

- Ascensores EléctricosDocument11 pagesAscensores EléctricosFreddy De la BarraNo ratings yet

- Catalogo Bujías Bosch 2014-2015 (LR)Document192 pagesCatalogo Bujías Bosch 2014-2015 (LR)Fernando Díaz75% (4)

- Taller Sistemas de ControlDocument4 pagesTaller Sistemas de ControlEdwin SolerNo ratings yet

- RMIE 92 11 (137-20) Moreno y MejiaDocument30 pagesRMIE 92 11 (137-20) Moreno y MejiaAnonymous jgd9NnWH8INo ratings yet

- Libro Chile Valladolid PDFDocument130 pagesLibro Chile Valladolid PDFJose AguayoNo ratings yet

- Gille, Bertrand - Introduccion A La Historia de Las Tecnicas-1Document103 pagesGille, Bertrand - Introduccion A La Historia de Las Tecnicas-1perebausa100% (1)

- Alejandra LezamaDocument5 pagesAlejandra LezamaMarlen Rodriguez DelgadoNo ratings yet

- Manual de Planta Productora de AmoniacoDocument24 pagesManual de Planta Productora de AmoniacoThane BotticelliNo ratings yet

- Lectura Y Escritura de Textos: Una Doble Competencia para Estudiantes Universitarios 1. Estrategias GeneralesDocument4 pagesLectura Y Escritura de Textos: Una Doble Competencia para Estudiantes Universitarios 1. Estrategias GeneralesEdgar Campaña20% (5)

- VelascoLoera JoseAlfredo M13S4PIDocument4 pagesVelascoLoera JoseAlfredo M13S4PIAlfredo Vel.Lo.No ratings yet

- PA2 GestiónProfesionalDocument12 pagesPA2 GestiónProfesionalClausen AlíNo ratings yet

- Invima - ABC Alimentos ModificadosDocument28 pagesInvima - ABC Alimentos ModificadosJose HernandezNo ratings yet

- Iso 9001 Power PointDocument25 pagesIso 9001 Power PointDiana Patricia Zamudio MontañaNo ratings yet

- Resumen BialostockiDocument6 pagesResumen BialostockiRosa GutiérrezNo ratings yet

- Deformacion PlasticaDocument11 pagesDeformacion PlasticarichardNo ratings yet

- KJHHDocument2 pagesKJHHFranciscoNo ratings yet

- Trabajo de Tesis CabanaDocument9 pagesTrabajo de Tesis CabanaSiul Vargas AcaroNo ratings yet

- Banco de Preguntas y Respuesta para Analista de RedesDocument8 pagesBanco de Preguntas y Respuesta para Analista de RedesComputoNo ratings yet

- III Módulo Trastorno Por Déficit AtencionalDocument150 pagesIII Módulo Trastorno Por Déficit Atencionalkaren riosNo ratings yet

- Taller para Creación de Videojuegos Con Unity 2019 Requisitos y ContenidoDocument12 pagesTaller para Creación de Videojuegos Con Unity 2019 Requisitos y Contenidotony13sNo ratings yet

- El Neoclasicismo: NombreDocument3 pagesEl Neoclasicismo: NombreLeidysNo ratings yet

- KWE SX WET ÛSKIWE NXI ÎTXISA Pedagogía de La Cultura ActivaDocument161 pagesKWE SX WET ÛSKIWE NXI ÎTXISA Pedagogía de La Cultura ActivaMauricio BarreraNo ratings yet

- Cap7. RadiacionDocument28 pagesCap7. RadiacionjhonnyNo ratings yet

- Deber de HistoriaDocument9 pagesDeber de HistoriacamilaNo ratings yet