Professional Documents

Culture Documents

SQL Injection

Uploaded by

j_elvis100%(2)100% found this document useful (2 votes)

338 views12 pagesOriginal Title

sql-injection

Copyright

© Attribution Non-Commercial (BY-NC)

Available Formats

PPT, PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Attribution Non-Commercial (BY-NC)

Available Formats

Download as PPT, PDF, TXT or read online from Scribd

100%(2)100% found this document useful (2 votes)

338 views12 pagesSQL Injection

Uploaded by

j_elvisCopyright:

Attribution Non-Commercial (BY-NC)

Available Formats

Download as PPT, PDF, TXT or read online from Scribd

You are on page 1of 12

SQL Injection

Introducción

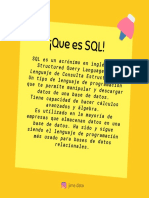

Qué es SQL?

A fines de 1973, un grupo de personas trabajaba en los laboratorios

de investigación de IBM, con el objetivo principal de desarrollar un

lenguaje específico de acceso estándar a datos, que potenciara un

nuevo modelo de administración de información surgido poco

tiempo atrás, el cual se encontraba basado básicamente en una

operación matemática: la relación.

Este modelo denominado “Modelo Relacional de Base de Datos”,

basado en tablas, campos, registros y por su puesto relaciones,

comenzaba a ser visto con interés por la comunidad informática,

pero aún requería de una herramienta que pudiera explotar sus

características relacionales.

Producto de dichas investigaciones y algunos aportes de

terceros, tiempo mas tarde nace un lenguaje

denominado SEQUEL, el cual toma su nombre de su

denominación en ingles “Structure English Query

Language”. Ya a fines de 1977 SEQUEL evolucionaría

hasta transformase en SEQUEL/2 y finalmente en SQL

(Structural Query Language).

Hoy en día, a casi 30 años de su creación, el “Pure SQL”

ha demostrado que lejos de sus inicios como lenguaje

“embebido”, se ha convertido en una poderosa

herramienta, capaz de manejar estructuras lógicas

complejas, así como cualquier tipo de dato imaginado.

De hecho, la versión SQL3 (También referida por

algunos como SQL99) posee características avanzadas

de manejo de objetos

Comandos Básicos

Si bien es cierto que SQL es un estándar, también lo es

el hecho que cada una de las grandes compañías

proveedoras de software, han dotado a sus productos

de características especiales que requieren de

extensiones propietarias en el lenguaje para poder ser

aprovechadas.

Este es el caso por ejemplo, de Oracle con su dialecto

PL-SQL o Microsoft con su Transact-SQL. De una u otra

forma, a los efectos de este artículo, si bien nos

enfocaremos en Microsoft SQL para llevar a cabo los

ejemplos, la gran mayoría de las sentencias y comandos

que utilizaremos, se encuentran dentro del set de

instrucciones del SQL estándar.

Que es SQL Injection?

Si tuviéramos que categorizar de alguna forma

este tipo de ataques, seguramente muchos

decidiríamos incluirlo dentro del grupo de los

denominados "Ataques o Vulnerabilidades de

Control de Entrada", puesto que en definitiva, no

es mas que la posibilidad de, concretamente,

insertar sentencias SQL arbitrarias, dentro de

una consulta previamente establecida, con el

objetivo de manipular de una u otra forma los

procesos lícitos de una aplicación determinada.

Si bien el recurso de explotar validaciones

de entradas pobremente construidas, no

es para nada novedoso dentro del

ambiente de la seguridad informática, este

tipo de ataques en particular tiene

connotaciones diferentes desde el punto

de vista del nivel de penetración que se

puede lograr muchas veces con solo

disponer de un navegador de Internet y

algunos conocimientos básicos respecto

de la forma en la que se construyen

sentencias lógicas en lenguaje SQL.

Cuales son las bases de datos

afectadas?

Al decir verdad, contrariamente a lo que el lector desprevenido

puede suponer, SQL Injection, no se trata de la vulnerabilidad de

alguna base de datos en particular. Puesto que la explotación se

encuentra relacionada con el aprovechamiento de malas prácticas

de programación, generalmente en rutinas de validación. Debido a

ello, es posible la utilización de técnicas de SQL Injection, tanto en

Oracle como en MS-SQL como así también en MySQL, aunque en

cada caso, los metacaracteres utilizados a tal efecto y su

interpretación, posiblemente difieran de una base a otra.

Ahora bien, más allá de lo comentado, los ejemplos que

encontraremos a continuación, se basan en Microsoft SQL Server.

Seguramente te preguntaras por que? Sucede que Transact-SQL

posee algunas características que hacen de este, un excelente

campo de prueba y experimentación a la hora de demostrar la

potencialidad de las técnicas de SQL Injection.

Entre estas características especiales se encuentran las

siguientes:

- Permite la inclusión de comentarios en línea: --

- Entiende el concepto de comandos en “Batches”, en

donde múltiples sentencias son enviadas como un único

“Batch” o “Lote”.

En la mayoría de los casos, SQL “parsea” estos

“Batches”, ejecutando sentencia por sentencia. Es decir,

si la sentencia es considerada valida, SQL ejecutará la

misma, independientemente de cualquier otra sentencia

enviada en el mismo “batch”.

- Los mensajes de error de SQL Server son

excesivamente informativos.

- SQL Server posee lo que se denomina “conversión

implícita de tipos de datos”.

You might also like

- Curso de MySQLDocument259 pagesCurso de MySQLVero100% (2)

- Conexión SQL SERVER & C# (Manual para principiantes)From EverandConexión SQL SERVER & C# (Manual para principiantes)Rating: 1 out of 5 stars1/5 (1)

- Informe Base de DatosDocument11 pagesInforme Base de Datosjuan carlosNo ratings yet

- Lista de Precios Mayo 2023 MecanicosDocument3 pagesLista de Precios Mayo 2023 MecanicosTomas Ale75% (4)

- Evaluacion Final - Escenario 8 - PRIMER BLOQUE-TEORICO - PRACTICO - VIRTUAL - FUNDAMENTOS DE FOTOGRAFÍA - (GRUPO B01)Document20 pagesEvaluacion Final - Escenario 8 - PRIMER BLOQUE-TEORICO - PRACTICO - VIRTUAL - FUNDAMENTOS DE FOTOGRAFÍA - (GRUPO B01)Juliana HenaoNo ratings yet

- Fase 5 Bases de DatosDocument13 pagesFase 5 Bases de DatosivanNo ratings yet

- Curso de La Trascendencia Del Educador Durante La Primera InfanciaDocument4 pagesCurso de La Trascendencia Del Educador Durante La Primera Infancialaura mendezNo ratings yet

- Diez Herramientas Útiles Del CoachingDocument1 pageDiez Herramientas Útiles Del CoachingCopy Caja Rural LancetilloNo ratings yet

- Solberg FiltrosDocument57 pagesSolberg Filtroscesarj29No ratings yet

- SQLDocument11 pagesSQLGrunddy Yaipen ChiroNo ratings yet

- Microsoft SQL ServerDocument38 pagesMicrosoft SQL ServerMary MtzNo ratings yet

- 4 - Owasp Java Top 10Document75 pages4 - Owasp Java Top 10LauraNo ratings yet

- Estado Del Arte SQL InjectionDocument3 pagesEstado Del Arte SQL InjectionHernanGQNo ratings yet

- Explorando El Universo SQLDocument9 pagesExplorando El Universo SQLRos MinNo ratings yet

- 2.4 Introducción A SQLDocument6 pages2.4 Introducción A SQLjose garciaNo ratings yet

- 2.3 Actividad 1. Antecedentes SQLDocument11 pages2.3 Actividad 1. Antecedentes SQLLesly OlivasNo ratings yet

- UNidad 3 para Gestion de DatosDocument26 pagesUNidad 3 para Gestion de DatosFranco WaespechNo ratings yet

- Manual Transact SQLDocument37 pagesManual Transact SQLAbaquito AcNo ratings yet

- SQL Dentro de PL-SQLDocument40 pagesSQL Dentro de PL-SQLGabriela lpez martinezNo ratings yet

- Unidad Educativa FiscalDocument9 pagesUnidad Educativa FiscalJordy Alexi Quinatoa ToalaNo ratings yet

- Presentacionpl SQL 120528144826 Phpapp01Document17 pagesPresentacionpl SQL 120528144826 Phpapp01momilero10 momilero10No ratings yet

- Escuela Técnica Ciencia Aplicada: Esteca-PcDocument17 pagesEscuela Técnica Ciencia Aplicada: Esteca-PcmanuelzometaNo ratings yet

- SQL InjectionDocument12 pagesSQL InjectionGustavoLadinoNo ratings yet

- Programación en SQL PDFDocument11 pagesProgramación en SQL PDFledaquirozNo ratings yet

- 2.4 Introduccion A SQLDocument5 pages2.4 Introduccion A SQLJORGE ARTURO LAGOS OLIVASNo ratings yet

- Historia y Evolución SQL ServerDocument14 pagesHistoria y Evolución SQL ServerAlexander SteinNo ratings yet

- Manual Transact SQL PDFDocument37 pagesManual Transact SQL PDFedjemarNo ratings yet

- SQL99Document5 pagesSQL99Leonardo PradoNo ratings yet

- Trabajo SQLiteDocument13 pagesTrabajo SQLiteDj_DexterNo ratings yet

- Tutorial OracleDocument60 pagesTutorial OracleJavier Pazos Tilves100% (1)

- Conceptos Básicos de SQLDocument3 pagesConceptos Básicos de SQLCristian Antonio Parra RuizNo ratings yet

- Trabajo de SQLDocument8 pagesTrabajo de SQLCamilo CastroNo ratings yet

- PL SQLDocument20 pagesPL SQLFreddy JironNo ratings yet

- Qué Es SQLDocument2 pagesQué Es SQLOso SanchezNo ratings yet

- Que Es SQL y Cuales Son Sus 5 Comandos BásicosDocument6 pagesQue Es SQL y Cuales Son Sus 5 Comandos BásicosLoana HilenNo ratings yet

- ABD - Semana 9 - Sesión 17Document5 pagesABD - Semana 9 - Sesión 17wilson oncoyNo ratings yet

- BD-UT 4 - Diseno FisicoDocument13 pagesBD-UT 4 - Diseno FisicoJoel Gomez RamirezNo ratings yet

- Historia de OracleDocument28 pagesHistoria de OracleAnyela De LeonNo ratings yet

- Marco SQL AlchemyDocument4 pagesMarco SQL AlchemyKevin DiegoNo ratings yet

- Ethical Hacking-Tercera EntregaDocument23 pagesEthical Hacking-Tercera EntregaAdrianita CasasNo ratings yet

- Tema5 SQLDocument95 pagesTema5 SQLSkylar Knight100% (1)

- 2 SQL InvestigacionDocument16 pages2 SQL InvestigacionMontoya Bermudez PaulinaNo ratings yet

- Investigación de SQLDocument14 pagesInvestigación de SQLDuyar ArandaNo ratings yet

- Ensayo SQL 2.0Document8 pagesEnsayo SQL 2.0Luis Ariel Valdes LimonNo ratings yet

- Trabajo SQLDocument30 pagesTrabajo SQLOrlandoNo ratings yet

- Administración de Bases de Datos Actividad 2Document7 pagesAdministración de Bases de Datos Actividad 2Cristhian IslasNo ratings yet

- Definición, Caracteristicas y Clases de Sentencias SQLDocument10 pagesDefinición, Caracteristicas y Clases de Sentencias SQLyesid ferreiraNo ratings yet

- Comando de La Semana 11 SQLMAPDocument34 pagesComando de La Semana 11 SQLMAPJsjdjs JsudjsjaNo ratings yet

- Traduccion Seccion1Document9 pagesTraduccion Seccion1Luis PerezNo ratings yet

- MysqlDocument27 pagesMysqlNëlsøn FĭgüerâNo ratings yet

- Guia de Inyecciones SQLDocument7 pagesGuia de Inyecciones SQLCirculo ShamanicoNo ratings yet

- Informe Semana 12 g5Document12 pagesInforme Semana 12 g5Tania AlvitesNo ratings yet

- 2 SQLDocument94 pages2 SQLSergio Ariza PedrosaNo ratings yet

- SQL01 PDFDocument18 pagesSQL01 PDFisdelNo ratings yet

- Semana 8 SQLDocument42 pagesSemana 8 SQLHebrew TeacherNo ratings yet

- 5 DBMSDocument3 pages5 DBMSHector OlveraNo ratings yet

- Introduccion A SQLDocument4 pagesIntroduccion A SQLHernandez SebastianNo ratings yet

- Luis - Polanco - Actividad 3.2-Informe de LecturaDocument16 pagesLuis - Polanco - Actividad 3.2-Informe de LecturaLuis miguel PolancoNo ratings yet

- Universidad Politécnica de Tulancingo: División de Ingenierías Ingeniería en Sistemas ComputacionalesDocument56 pagesUniversidad Politécnica de Tulancingo: División de Ingenierías Ingeniería en Sistemas ComputacionalesVictormNo ratings yet

- Me 4Document27 pagesMe 4maria paz perezNo ratings yet

- El Lenguaje de Consulta Estructurado (SQL (/eseku EleDocument6 pagesEl Lenguaje de Consulta Estructurado (SQL (/eseku ElevestaivonneNo ratings yet

- SQL - Wikipedia, La Enciclopedia LibreDocument14 pagesSQL - Wikipedia, La Enciclopedia LibreRocio A RubecindoNo ratings yet

- Base de Datos 5Document4 pagesBase de Datos 5Luisa AcevedoNo ratings yet

- Inyeccion SQL A CiegasDocument3 pagesInyeccion SQL A CiegasAlexander Cuervo100% (1)

- PUCHITODocument34 pagesPUCHITODe PereraNo ratings yet

- 1049 - Plan-De-Desarrollo - Compromiso-Con-Responsabilidad-2016 - 2019Document194 pages1049 - Plan-De-Desarrollo - Compromiso-Con-Responsabilidad-2016 - 2019Diana Marcela Cespedes MottaNo ratings yet

- Actividad 1 Cuadro ComparativoDocument3 pagesActividad 1 Cuadro ComparativoLauri guerreroNo ratings yet

- X660671a4124e76648 Baker Huges Rev.04 PDFDocument173 pagesX660671a4124e76648 Baker Huges Rev.04 PDFJoan MendozaNo ratings yet

- Laboratorio Quimica Uni-DocimasiaDocument5 pagesLaboratorio Quimica Uni-DocimasiaDante J Garcia NeyraNo ratings yet

- 2.6.12 Microbiologial Examination of Non-Sterile Products 9.6 - EspDocument10 pages2.6.12 Microbiologial Examination of Non-Sterile Products 9.6 - EspSilvia PalaciosNo ratings yet

- Trabajo Escalonado 2019-1Document3 pagesTrabajo Escalonado 2019-1cristhian jesus gaspar crispinNo ratings yet

- Stat 1203 221 2 T3Document5 pagesStat 1203 221 2 T3Karolina Hermoza100% (1)

- Evolucion Tecnologica de Ladrillos de ArcillaDocument34 pagesEvolucion Tecnologica de Ladrillos de ArcillaOssWiss50% (2)

- Textos PoéticosDocument11 pagesTextos PoéticosPame SandNo ratings yet

- Manual MaestriaDocument28 pagesManual MaestriaLaura Rebeca Silva CNo ratings yet

- Taller Definición Conceptual y OperacionalDocument2 pagesTaller Definición Conceptual y OperacionalAlba CaballeroNo ratings yet

- 1ero. HIDROGRAMA UNITARIODocument42 pages1ero. HIDROGRAMA UNITARIOEdgar CollazosNo ratings yet

- Geometría Descriptiva UTPDocument170 pagesGeometría Descriptiva UTPBigotes BlancosNo ratings yet

- Zamudio Quispe Planeamiento FerrycorpDocument143 pagesZamudio Quispe Planeamiento FerrycorpflorNo ratings yet

- Uptjaa Manual Psit 2015Document86 pagesUptjaa Manual Psit 2015Carlena AstudilloNo ratings yet

- La Produccion de Energia ElectricaDocument189 pagesLa Produccion de Energia ElectricaAndrésYarceNo ratings yet

- Ficha de Sesión SexualidadDocument3 pagesFicha de Sesión SexualidadJulio César Choquecota MamaniNo ratings yet

- Procesos Modernos Palma Africana Cap 1Document8 pagesProcesos Modernos Palma Africana Cap 1Pablo Fidel Rodriguez MogollonNo ratings yet

- Química 2023-1Document6 pagesQuímica 2023-1monica boscanNo ratings yet

- Actividad 1Document3 pagesActividad 1alexa veltranNo ratings yet

- Practica Nº3CalibraciondeFrascosVolumetricosDocument15 pagesPractica Nº3CalibraciondeFrascosVolumetricosJhonatan Paco TorrezNo ratings yet

- Manual de OperacionesDocument9 pagesManual de OperacionesalejandroNo ratings yet

- PARADIGMASDocument2 pagesPARADIGMASCinthya Lema Galarza0% (1)